Webアプリケーションにおけるルーティングは、しばしば過小評価される重要な側面です。このチュートリアルでは、独自の構成ファイルを使用してPHPアプリケーションのルーティングを最適化する方法を学びます。静的なルーティングは、構造化された設定によってはるかに柔軟に設計できます。このアプローチにより、より多くの可視性とセキュリティが得られ、アプリケーションのメンテナンス性が向上します。

主なポイント

- ルーティングはrouting.iniファイルを使用して構成できます。

- 各ルートにはHTTPメソッドを割り当てて、特定のリクエストを可能にする必要があります。

- セキュリティを考慮して、機密性の高い構成ファイルは公開ディレクトリの外に保存することでルーティングを改善できます。

ステップバイステップガイド

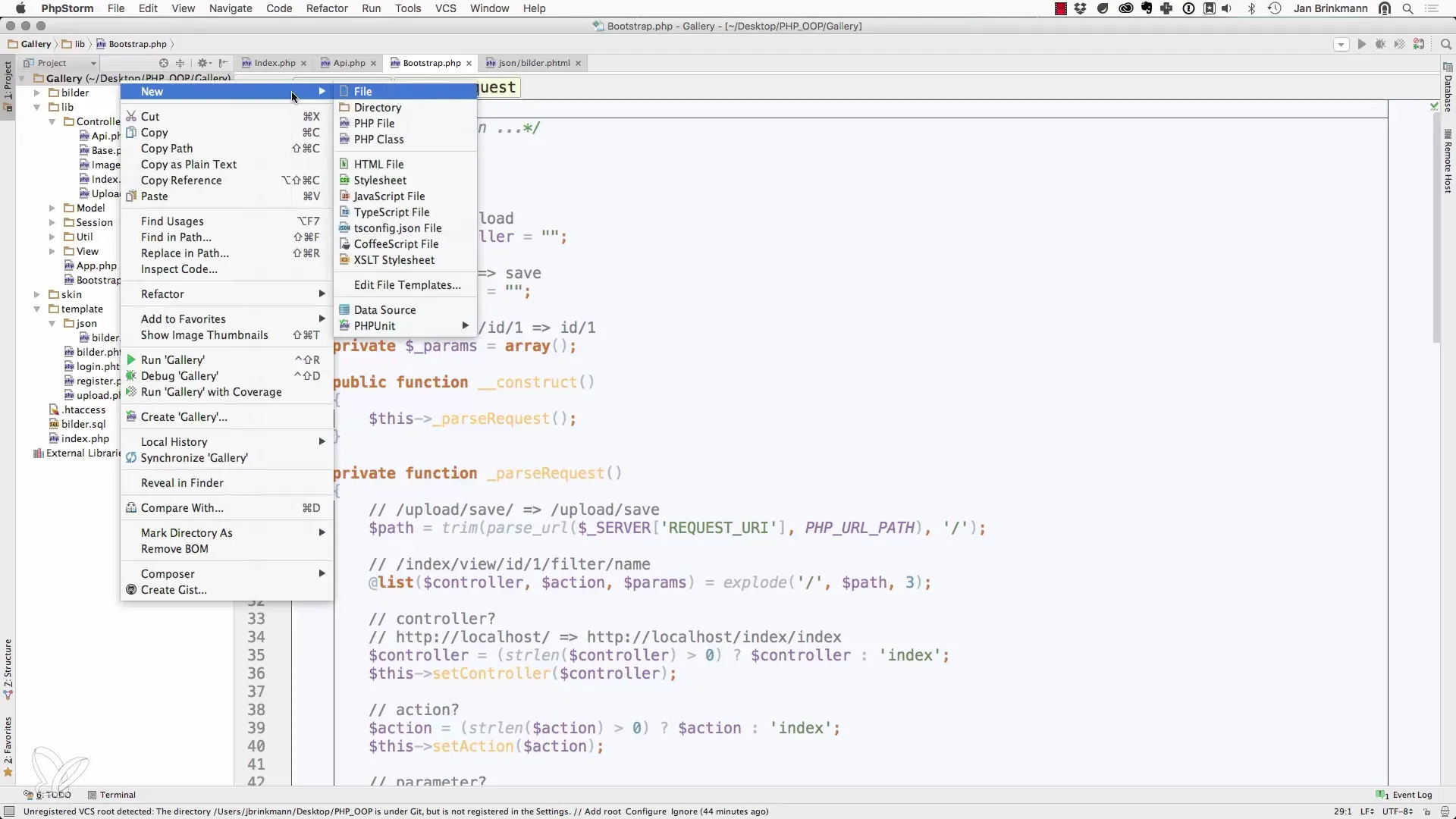

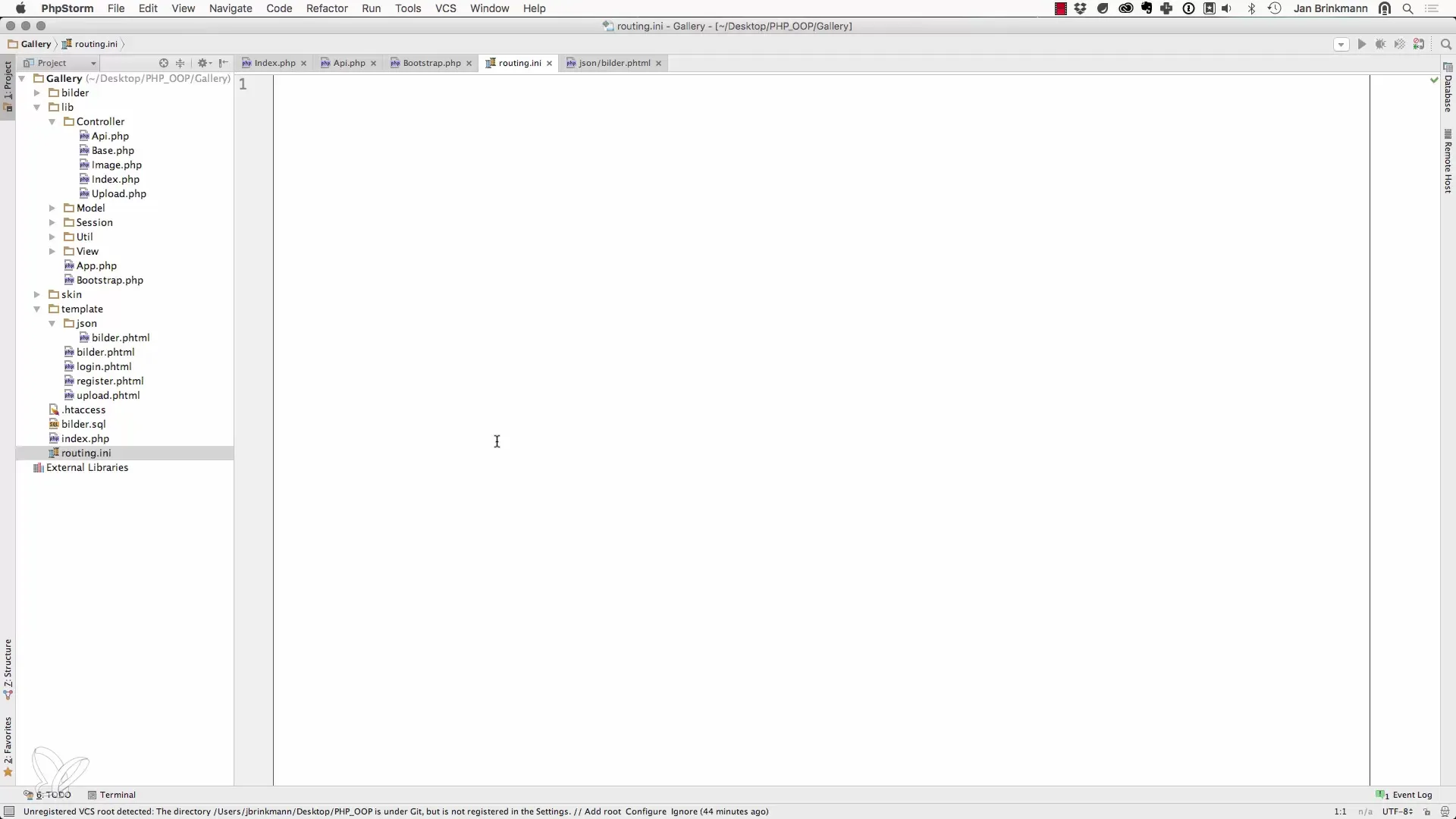

ステップ 1: 構成ファイルを作成する

まず、ルーティング用の新しいファイルを作成します。これを例えばrouting.iniと呼びましょう。このファイルには、アプリケーションのルートに関する基本情報が含まれます。PHPフレームワークには、そのような構成ファイルを処理するための機能が既に備わっています。

ステップ 2: ルートとHTTPメソッドを定義する

ファイル内で、APIのさまざまな部分のセクションを作成できます。各セクションは、角括弧の中のヘッダーによって定義されます。APIセクションの例は次のようになります: 各リソースに対して、コントローラーとアクションメソッドを正しく割り当ててください。

ステップ 3: アクションとコントローラーの割り当て

APIのセクションでは、特定のURLがリクエストされたときにどのコントローラーとアクションが呼び出されるべきかを定義します。例えば、/api/imagesへのリクエストは、APIコントローラーとアクションimagesをトリガーします。

ステップ 4: リネーミングによる柔軟性

アクションの名前をより柔軟にすることが重要です。固定的にimagesを使用するのではなく、get_imagesのような動的なアクション名を使用できます。これにより、GETおよびPOSTリクエストの取り扱いがわずかに異なることが可能になり、APIの利用が簡素化されます。

ステップ 5: ルーティング構成の調整

ルーティング構成を拡張し、すべての可能なリクエスト(GETおよびPOSTの両方)をカバーすることが重要です。loginアクションを構成するときは、GETおよびPOSTリクエストの両方を考慮し、適切に検証してください。

ステップ 6: 権限の管理

特定のルートに対して特定のHTTPメソッドを禁止することは理にかなっています。例えば、誰かがPOSTを介してインデックスページにアクセスできないようにしたいかもしれません。このルールは、構成内で直接実装され、不要なアクセスを防ぐ必要があります。

ステップ 7: ルーティングを安全に保存する

アプリケーションのセキュリティを向上させるために、routing.iniファイルを公開アクセシブルなWebディレクトリの外に移動することをお勧めします。例えば、htdoxという名前のフォルダーに移動します。これにより、不正なユーザーが構成ファイルにアクセスすることを防ぎます。

ステップ 8: ディレクトリ構造を調整する

プロジェクトの構造を変更して、機密情報が安全に保管されるようにします。つまり、アプリケーションおよび関連するディレクトリを公開されないディレクトリに移動する必要があります。

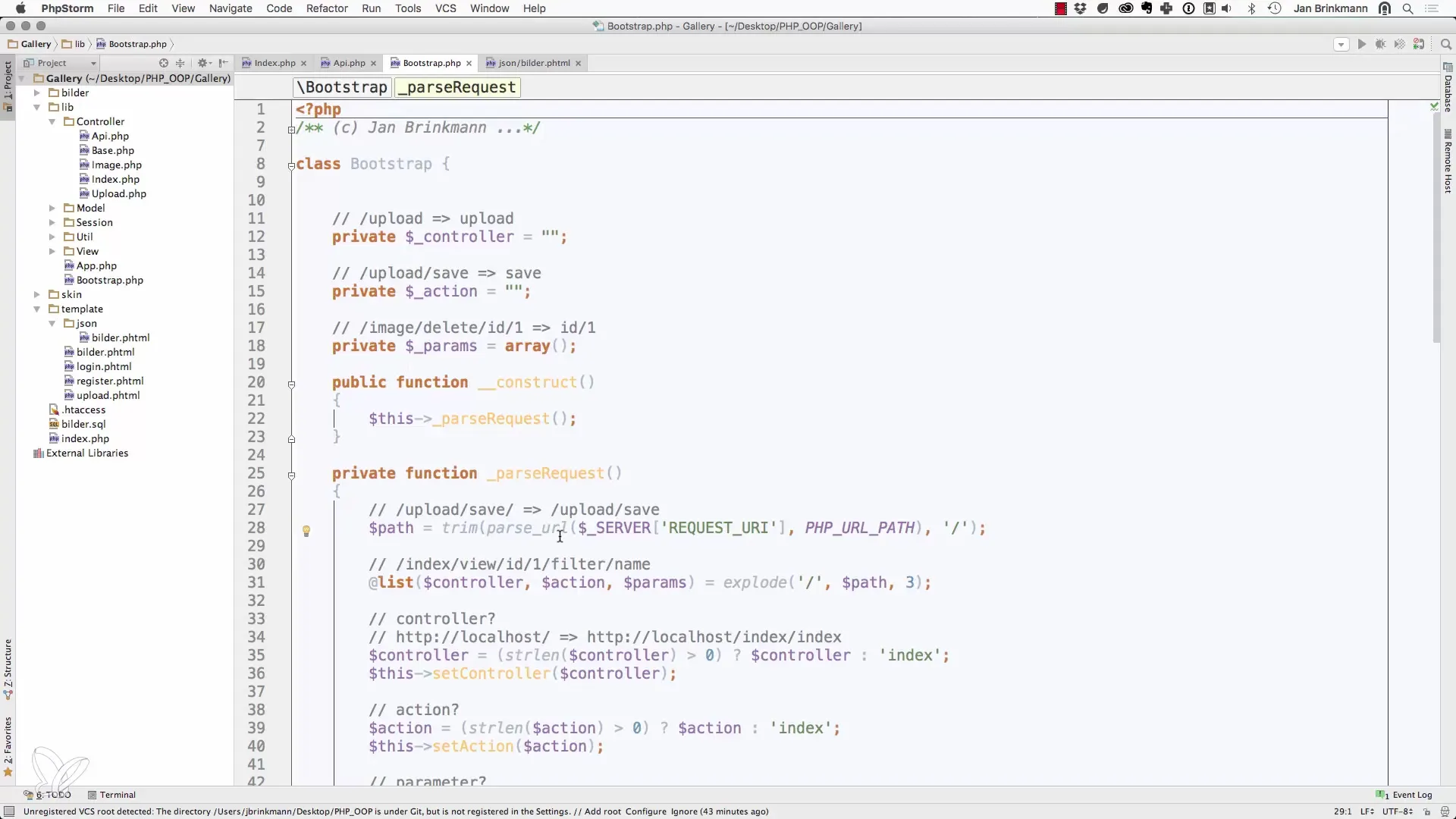

ステップ 9: ブーツラッピングの調整

あなたのブーツラッピングメカニズム(例えば、bootstrap.phpファイル)がどのように構成されているかを確認してください。ルーティングが、リソースの先行連結ではなく、新しい構成を介して機能していることを確認することが重要です。

まとめ

このガイドでは、PHPアプリケーション用の独自の構成ファイルを作成する方法を学びました。アクションの名前付けの柔軟性や、構成ファイルの正しい保存場所によるセキュリティについて重要な側面が議論されました。

よくある質問

routing.iniファイルをどうやって作成しますか?単純なテキストファイルを作成し、routing.iniとして保存することができます。

特定のルートでGETリクエストのみを許可するにはどうすればよいですか?構成ファイル内でHTTPメソッドを適切に定義し、そのルートに対して他のすべてのメソッドを禁止する必要があります。

なぜrouting.iniファイルを公開しないことが重要ですか?不正なユーザーが構成ファイル内の機密情報にアクセスするのを防ぐためです。