Tīkla drošība galvenokārt ir atkarīga no pareizas sertifikātu iestatīšanas un pārvaldības. OpenVPN ir jaudīga risinājums, ko bieži izmanto drošu savienojumu izveidei. Šajā rokasgrāmatā mēs koncentrēsimies uz servera sertifikātu un to atbilstošo atslēgu izveidi, kas ir būtiski autentifikācijai. Apskatīsim, kā tu vari veiksmīgi īstenot šos soļus.

Galvenās atziņas

- Tu iemācīsies, kā ģenerēt servera sertifikātus un atslēgas OpenVPN.

- Svarīgas failus, piemēram, Diffie-Hellman failu un TLS autentifikācijas failu, tiks izveidoti.

- Tiks skaidrota pareizas paroles ievades nozīme.

SOĻU-PA-SOĻA ROZKLASS

1. solis: Sagatavošanās sertifikātu izveidei

Vispirms jāpārliecinās, ka tev ir visi nepieciešamie rīki sertifikātu izveidei. Sāc, ievadot servera attēlu, lai uzsāktu atslēgu ģenerēšanu. Lai to izdara, ieraksti „attēls key server” savā konsolē.

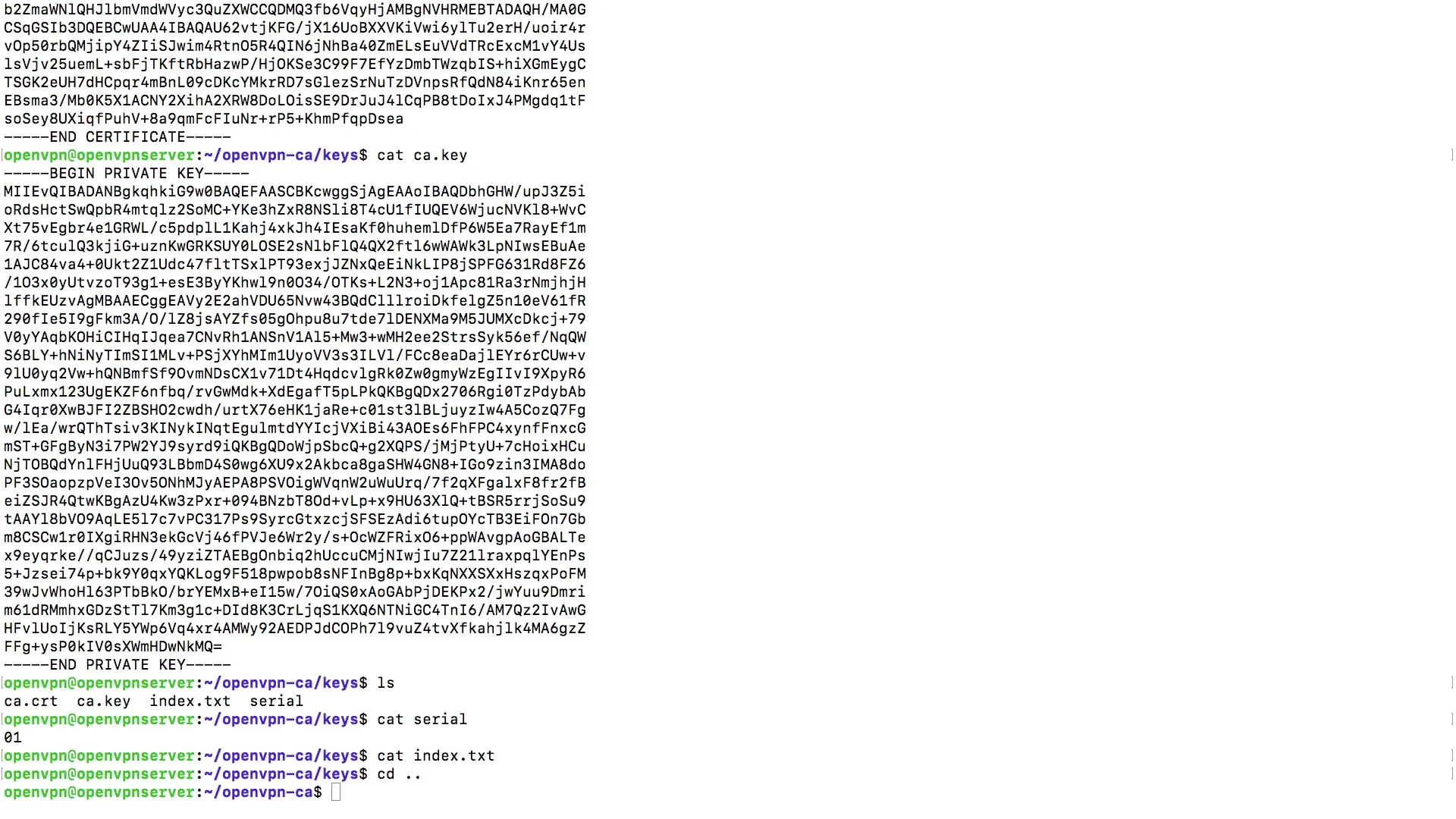

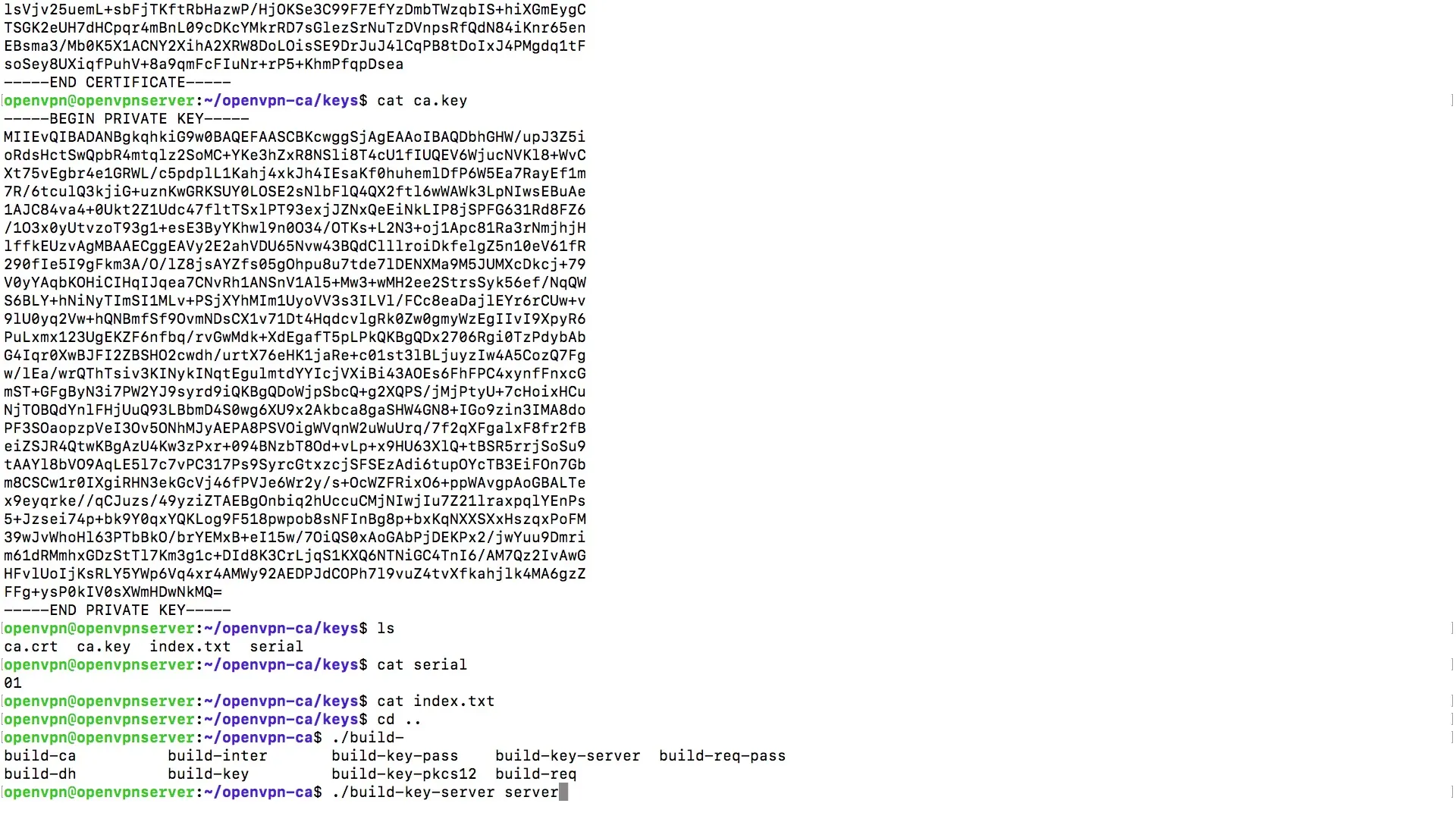

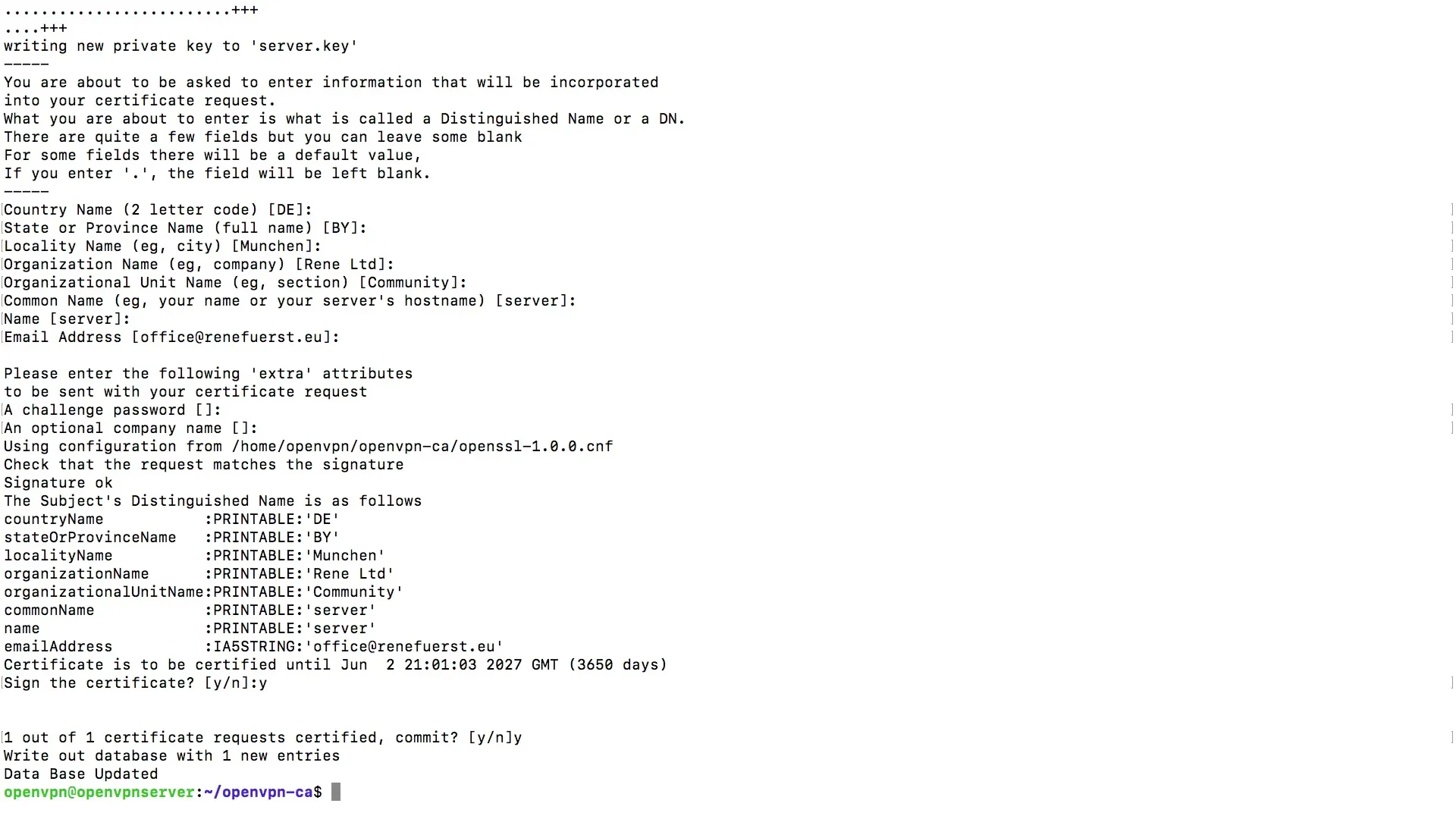

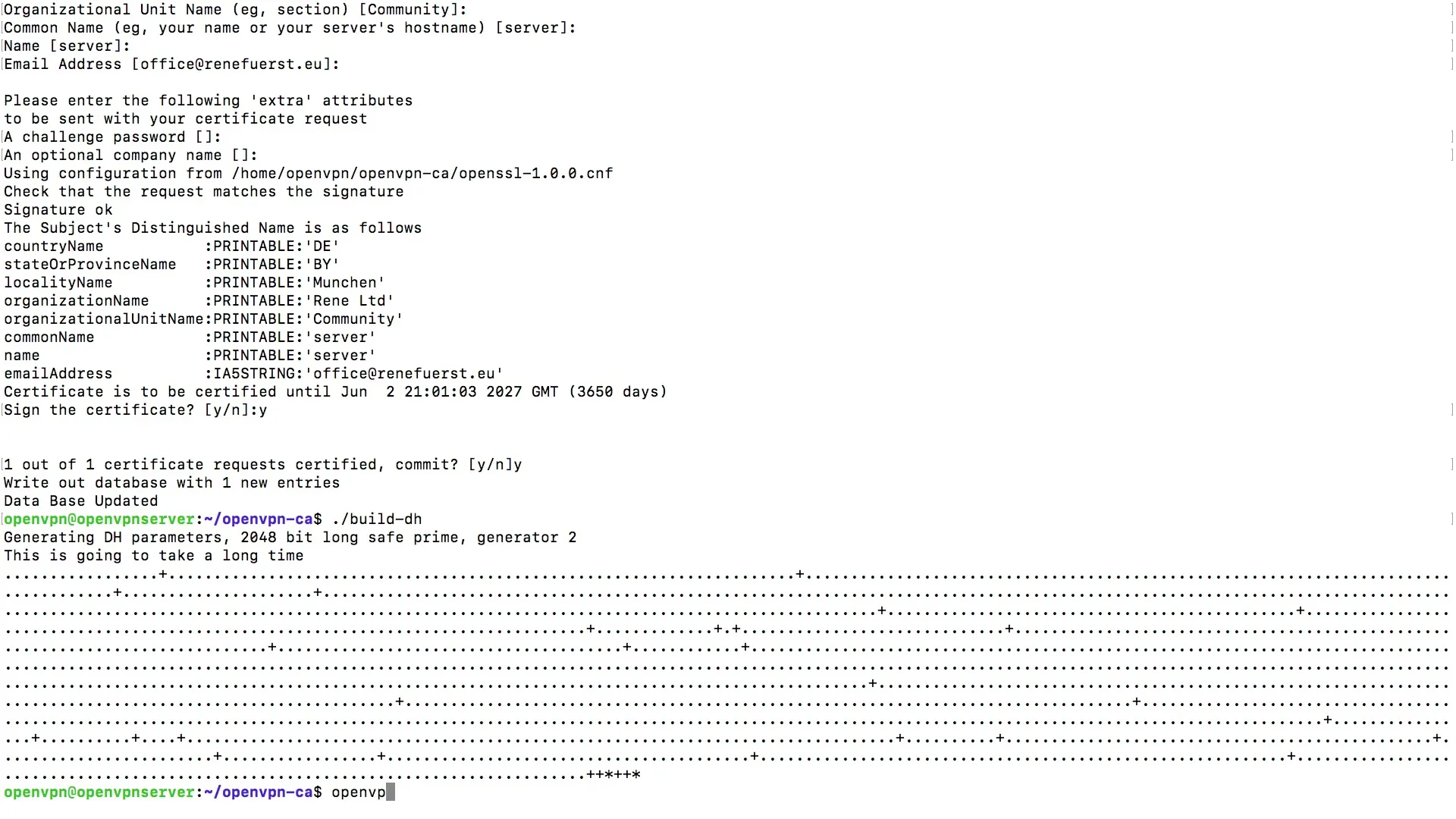

2. solis: Sertifikātu pāra izveide

Ir pienācis laiks izveidot sertifikātu pāri. Lai to izdarītu, noklikšķini uz „Server” kā nosaukuma. Tas palīdzēs novērst neskaidrības ar citiem mainīgajiem. Ņem vērā, ka tagad tevi jautās pēc nosaukuma, adreses un paroles. Paroli vari atstāt tukšu un vienkārši nospiest Enter, lai novērstu, ka tevi katru reizi jautā pēc paroles, kad tu pieslēdzies.

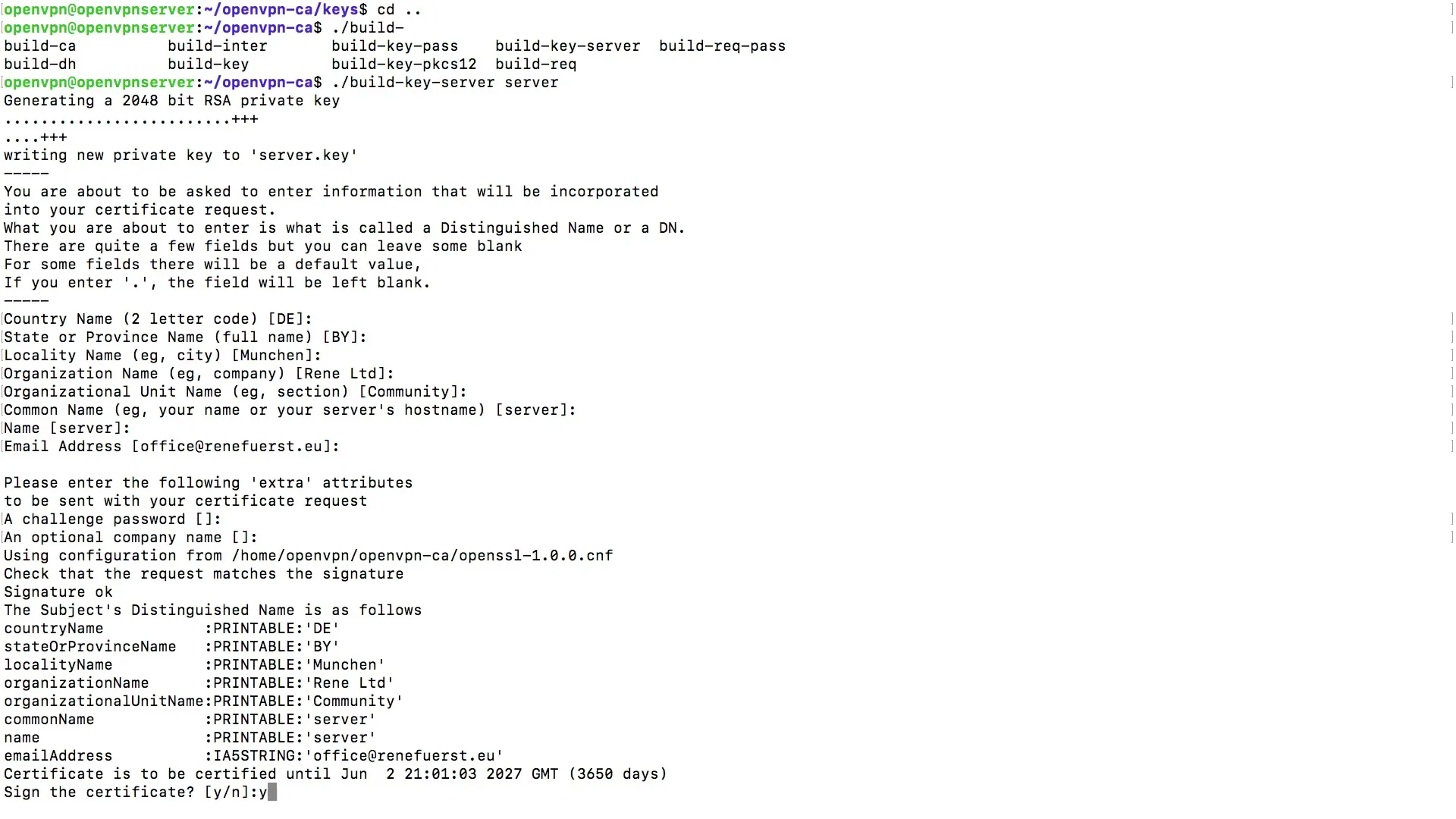

3. solis: Apstiprinājumi

Pēc nepieciešamo datu ievades tevi jautās, vai vēlies turpināt procesu. Šeit ir svarīgi apstiprināt ar „Y” par jā. Ja tev ir iestatījumi vācu valodā, vienkārši ievadi „J”. Sertifikāts tagad automātiski tiks izsniegts uz desmit gadiem.

4. solis: Servera sertifikātu izveides pabeigšana

Tagad tev atkal tiks lūgts apstiprinājums. Apstiprini to vēlreiz, lai pabeigtu sertifikāta veiksmīgu izveidi. Pēc tam tiks atjaunināta sertifikācijas iestādes datubāze, un tavi servera sertifikāti būs pabeigti.

5. solis: Diffie-Hellman faila izveide

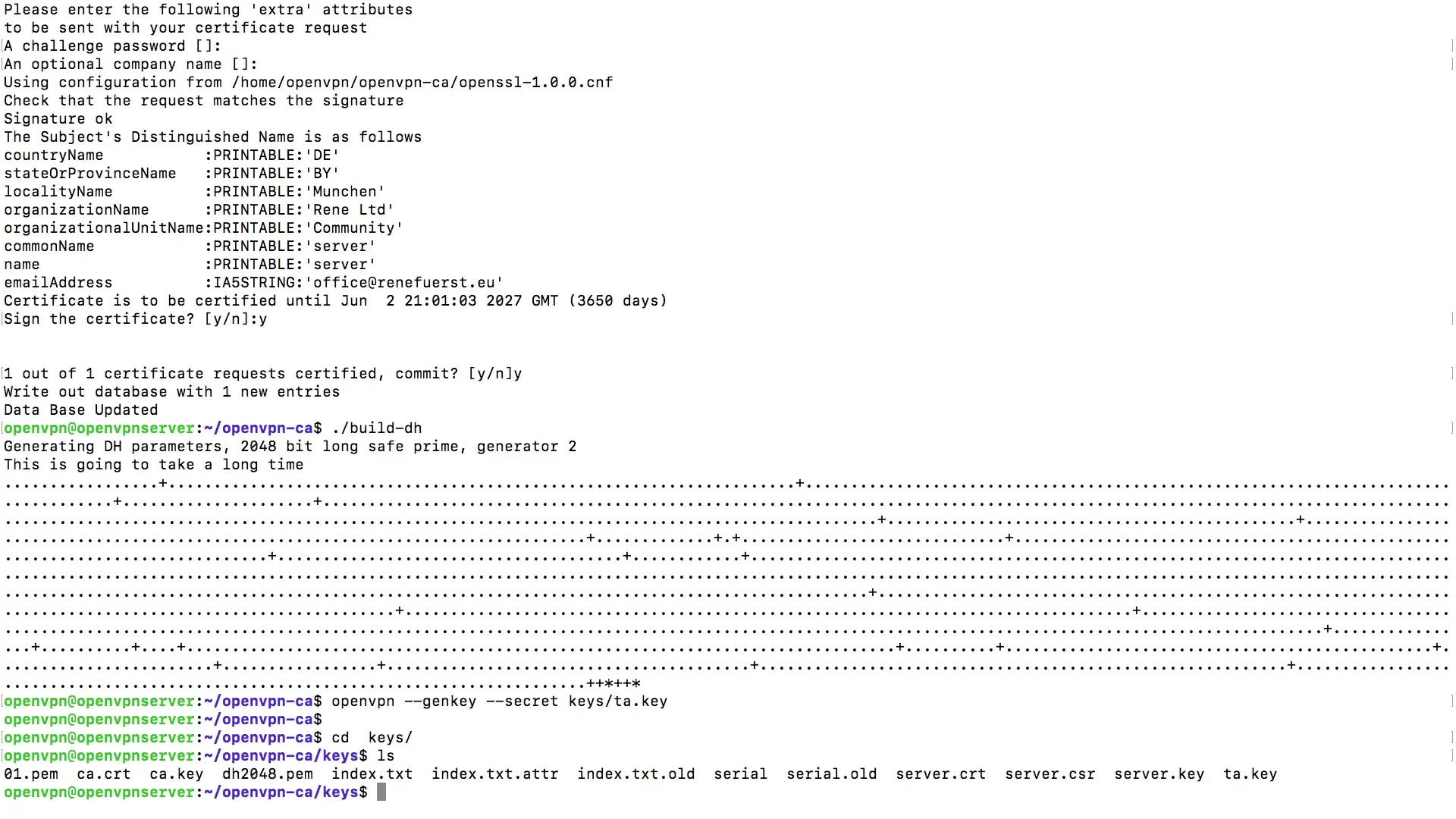

Tagad, kad servera sertifikāti ir izveidoti, mums jāizveido fails Diffie-Hellman atslēgu apmaiņai. Pastāv īpašs fails Diffie-Hellman ģenerēšanai, kuru mēs tagad uzsāksim. Šis process var aizņemt kādu laiku, tādēļ esi pacietīgs. Tas var aizņemt līdz vienai minūtei, atkarībā no tava servera jaudas.

6. solis: TLS autentifikācijas faila izveide

Nākamajā solī mēs izveidosim papildu failu integritātes verifikācijai TLS. Šo failu mēs arī varam ģenerēt, izmantojot OpenVPN. Sākt OpenVPN un izvēlies opciju slepenās atslēgas izveidei. Šī tiks saglabāta kā fails „ta.key” direktorijā „keys”.

7. solis: Izveidoto failu pārbaude

Pēc tam, kad esi izveidojis visus nepieciešamos failus, tagad aplūkosim failus mape „keys”. Šeit tu redzēsi dažādus failus, tai skaitā Diffie-Hellman atslēgu, TLS autentifikācijas failu, kā arī servera CSR un servera atslēgu failus. Tādējādi pārliecinies, ka visi nepieciešamie faili ir klāt.

Kopsavilkums – Servera sertifikātu izveide ar OpenVPN

Tu esi tagad izgājis visus soļus, kas nepieciešami, lai izveidotu servera sertifikātus OpenVPN. No servera atslēgu pirmā ģenerēšanas līdz prasībām par Diffie-Hellman failu – šī rokasgrāmata sniegusi tev skaidru pārskatu, kā tu vari droši strādāt tīklā.

Bieži uzdotie jautājumi

Kāds ir servera sertifikātu mērķis?Servera sertifikāti nodrošina drošu autentifikāciju un šifrēšanu tīklā.

Cik ilgi ir derīgi sertifikāti?Izsniegtie sertifikāti ir derīgi desmit gadus.

Cik ilgi nepieciešams, lai izveidotu Diffie-Hellman failu?Izveide var aizņemt no dažām sekundēm līdz minūtei, atkarībā no tava servera.

Kāpēc paroles jāatstāj tukšas?Tukša parole novērš, ka tevi katru reizi jautā pēc paroles, kad tu pieslēdzies.