Securitatea într-o rețea depinde în mare măsură de configurarea și gestionarea corectă a certificatelor. OpenVPN este o soluție puternică, utilizată frecvent pentru a crea conexiuni sigure. În acest ghid, ne concentrăm pe crearea certificatelor pentru server și a cheilor asociate, care sunt esențiale pentru autentificare. Hai să vedem imediat cum poți implementa aceste etape cu succes.

Cele mai importante concluzii

- Vei învăța cum să generezi certificate și chei pentru OpenVPN.

- Fișiere importante, cum ar fi fișierul Diffie-Hellman și fișierul de autentificare TLS, vor fi create.

- Importanța introducerii corecte a unor parole va fi explicată.

Ghuid pas cu pas

Pasul 1: Pregătiri pentru crearea certificatului

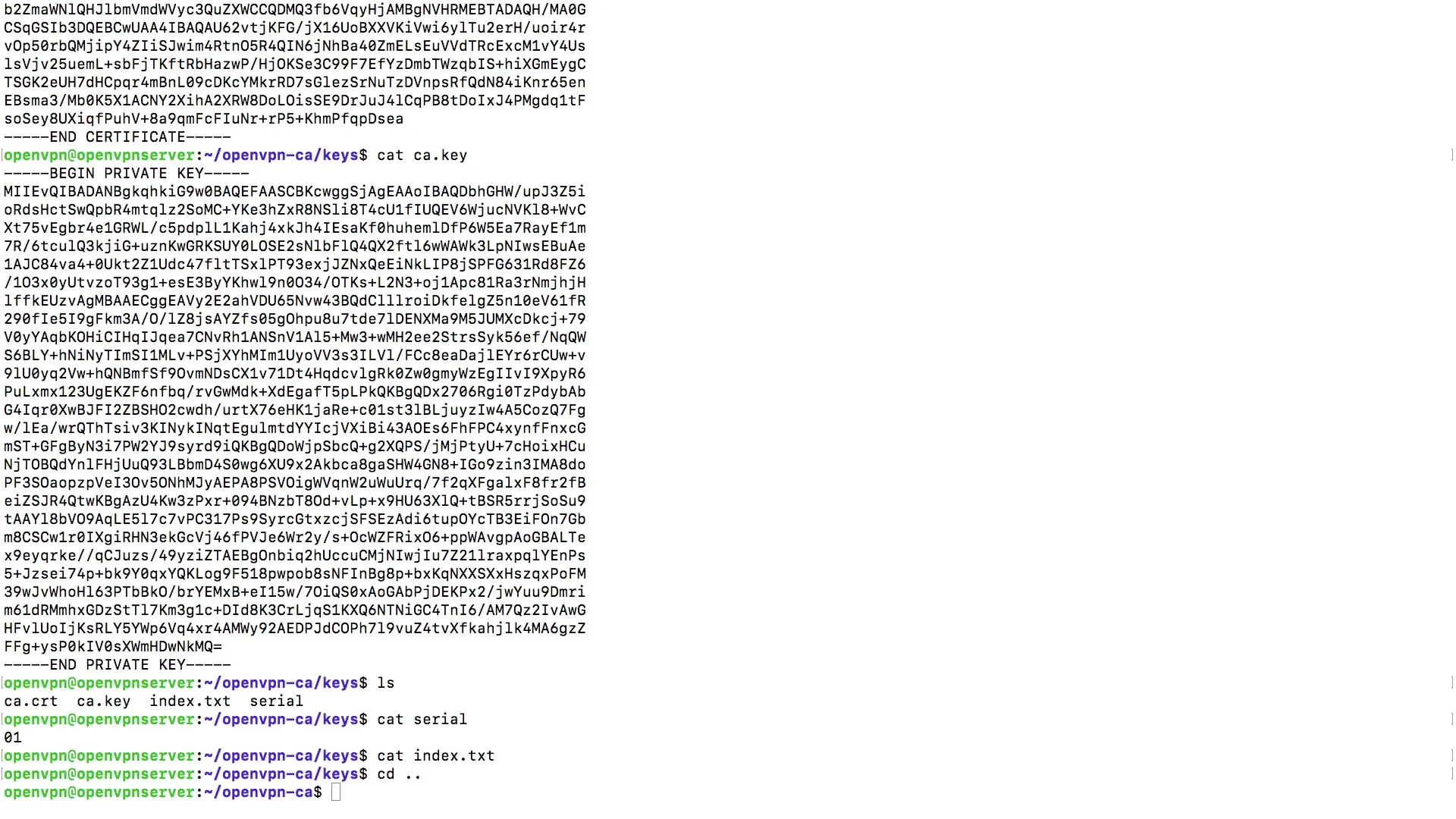

Mai întâi, trebuie să te asiguri că ai uneltele necesare pentru crearea certificatului. Poți începe apelând imaginea serverului pentru a începe generarea cheii. Introdu „imagini key server” în consola ta.

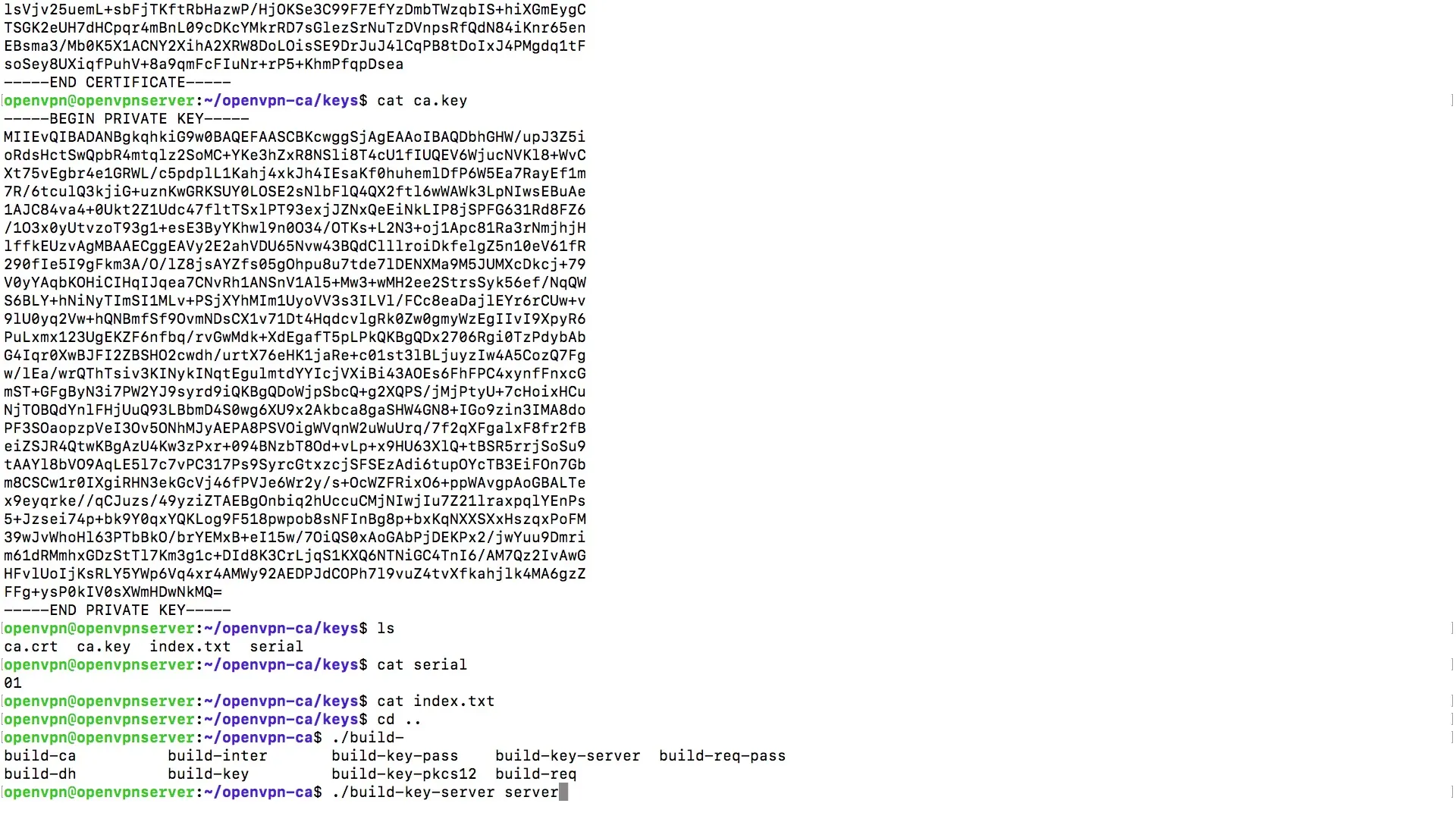

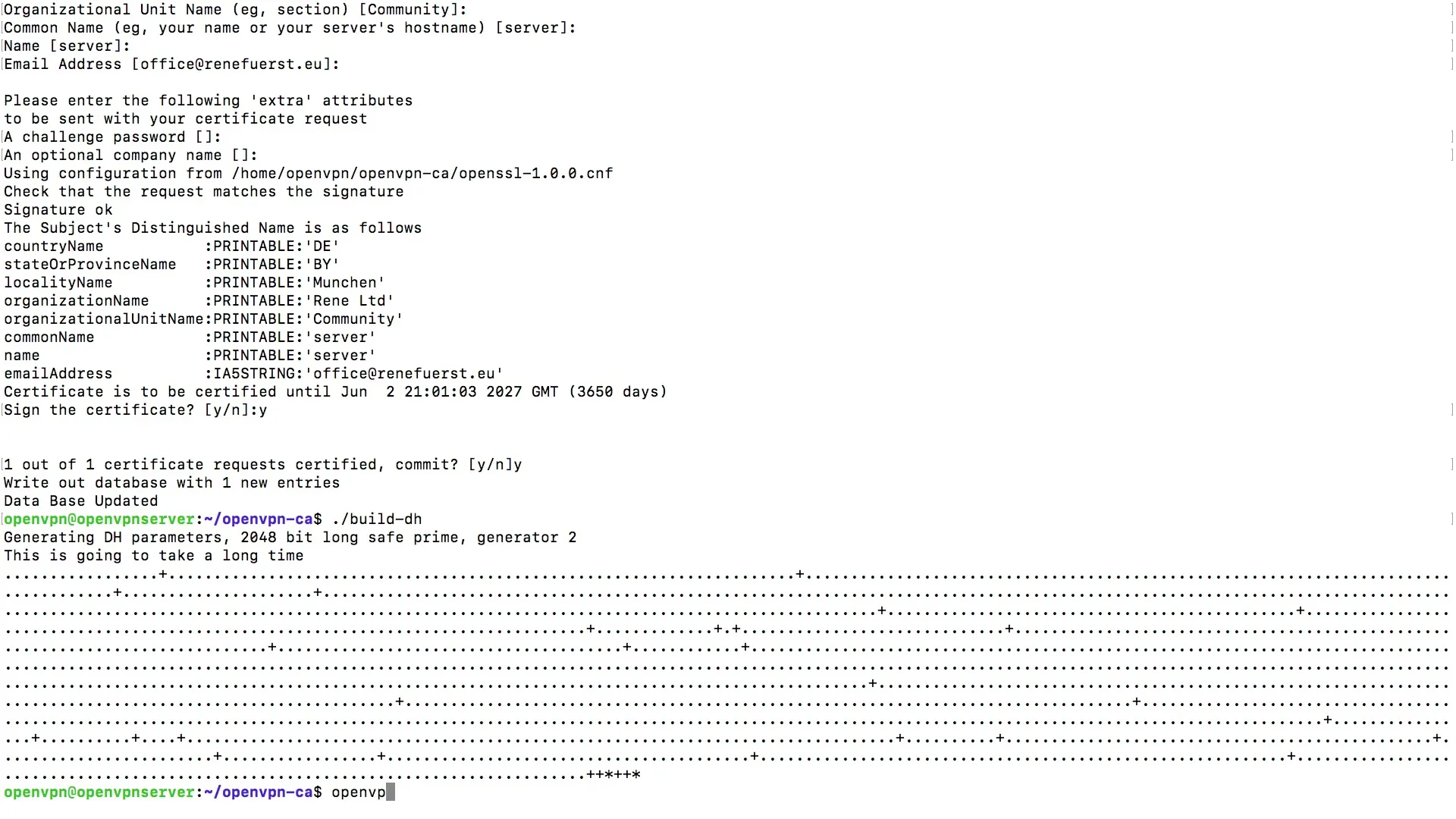

Pasul 2: Crearea perechii de certificate

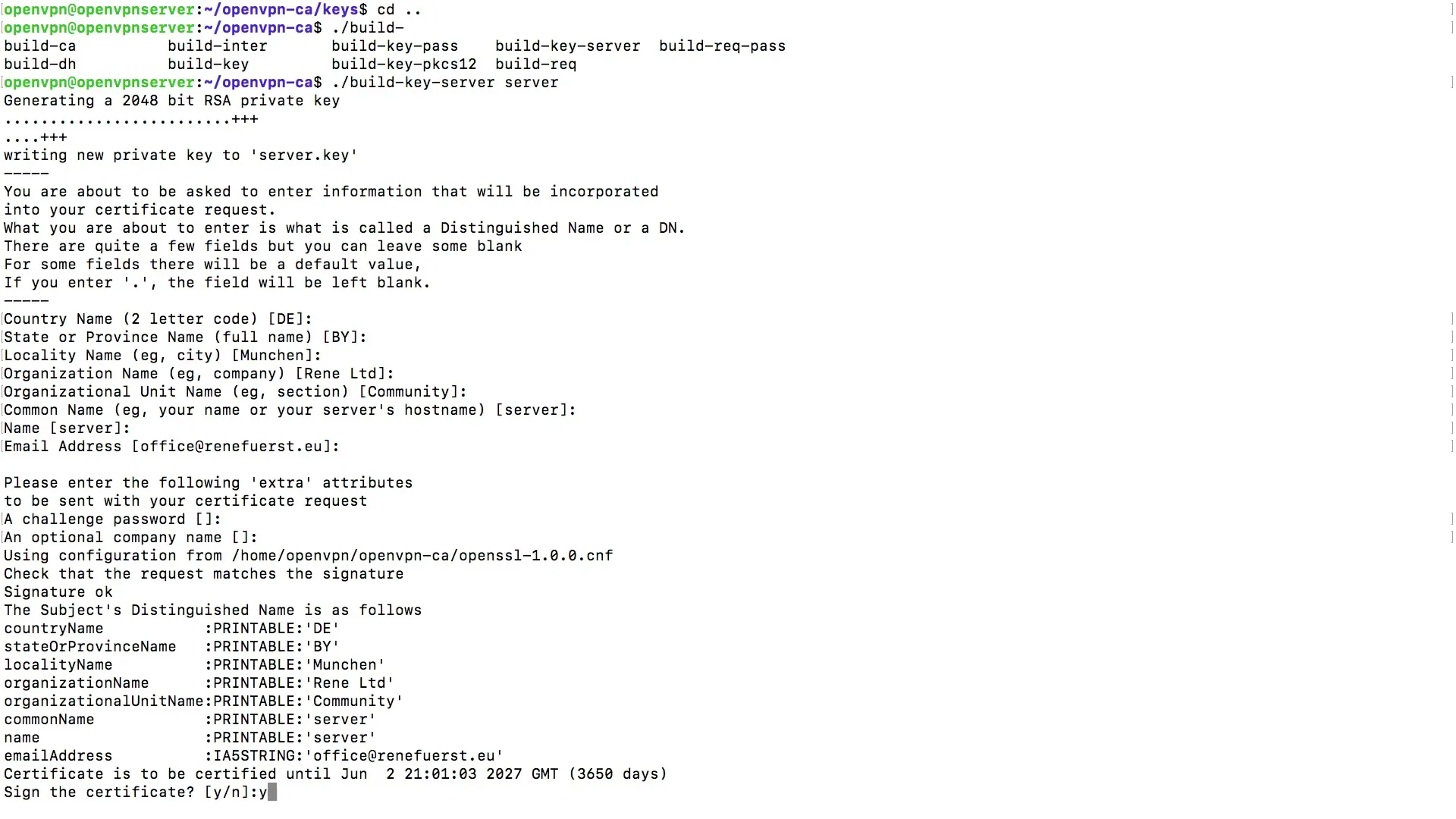

Acum este timpul să creezi perechea de certificate. Pentru aceasta, apasă pe „Server” ca nume. Acest lucru ajută la evitarea confuziei cu alte variabile. Reține că acum vei fi întrebat despre nume, adresă și parolă. Pentru parolă, poți lăsa câmpul gol și doar apăsa Enter pentru a preveni întrebarea asupra parolei la fiecare conexiune.

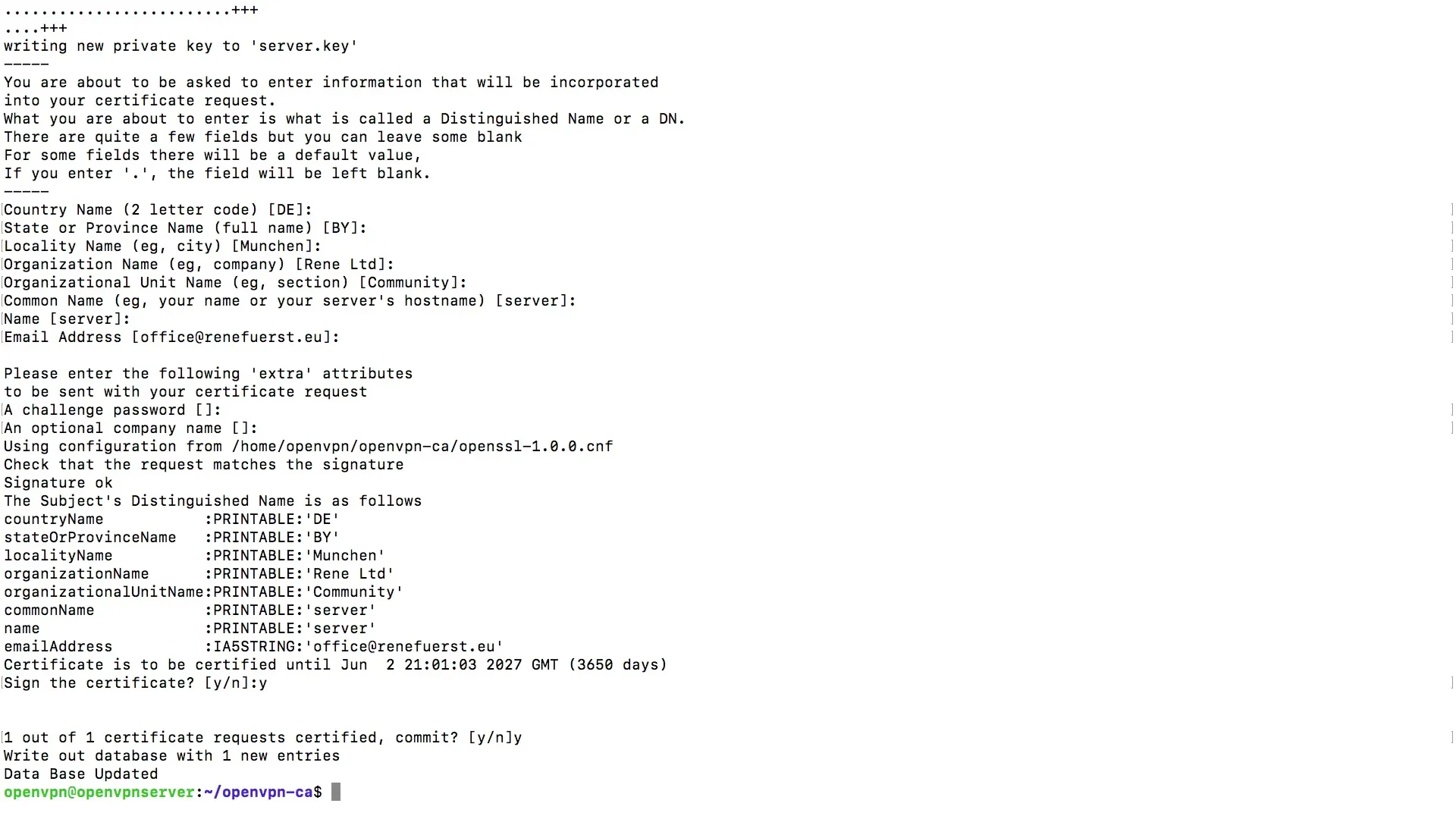

Pasul 3: Confirmări

După ce ai introdus datele necesare, vei fi întrebat dacă dorești să continui procesul. Aici este important să confirmi cu „Y” pentru Da. Dacă ai setările în germană, poți introduce pur și simplu „J”. Certificatul va fi acum emis automat pentru o perioadă de zece ani.

Pasul 4: Finalizarea creării certificatelor pentru server

Acum vei fi întrebat din nou pentru confirmare. Confirmă acest lucru încă o dată pentru a finaliza crearea cu succes a certificatului. După ce s-a întâmplat acest lucru, baza de date a autorității de certificare va fi actualizată, iar certificatele tale pentru server sunt astfel finalizează.

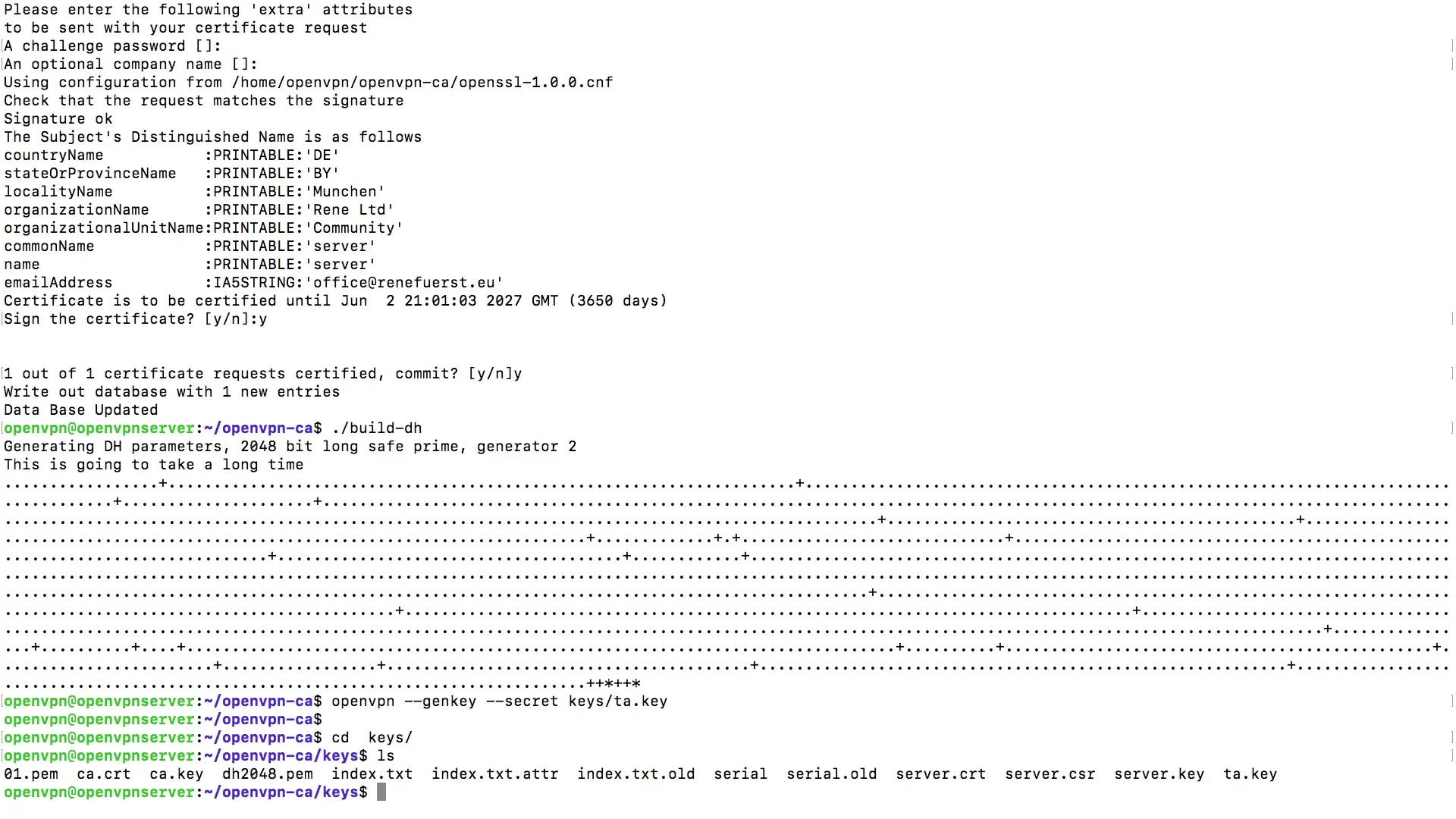

Pasul 5: Crearea fișierului Diffie-Hellman

Acum, când certificatele pentru server au fost create, trebuie să creăm fișierul pentru schimbul de chei Diffie-Hellman. Există un fișier special pentru generarea Diffie-Hellman, pe care îl vom începe acum. Acest proces poate dura ceva timp, așa că fii răbdător. Poate dura până la un minut, în funcție de puterea serverului tău.

Pasul 6: Crearea fișierului de autentificare TLS

În pasul următor, vom crea un fișier suplimentar pentru verificarea integrității pentru TLS. Acest fișier poate fi generat și prin OpenVPN. Lansează OpenVPN și alege opțiunea de a crea o cheie secretă. Aceasta va fi salvată ca fișier „ta.key” în directorul „keys”.

Pasul 7: Verificarea fișierelor create

După ce ai creat toate fișierele necesare, acum să ne uităm la fișierele din folderul „keys”. Aici vei vedea diverse fișiere, inclusiv cheia Diffie-Hellman, fișierul de autentificare TLS, precum și fișierele CSR și cheie pentru server. Asigură-te că toate fișierele necesare sunt prezente.

Sumar – Crearea certificatelor pentru server cu OpenVPN

Acum ai parcurs toate etapele necesare pentru a crea certificate pentru server pentru OpenVPN. De la generarea inițială a cheilor pentru server până la cerințele fișierului Diffie-Hellman – acest ghid ți-a oferit o imagine clară despre cum poți lucra în siguranță în rețea.

Întrebări frecvente

Care este scopul certificatelor pentru server?Certificatul de server permite autentificarea sigură și criptarea în rețea.

Cât timp sunt valabile certificatele?Certificatul emis are o valabilitate de zece ani.

Cât timp durează crearea fișierului Diffie-Hellman?Creația poate dura de la câteva secunde până la un minut, în funcție de serverul tău.

De ce ar trebui să lăsăm parola liberă?O parolă goală împiedică solicitarea unei parole la fiecare conexiune.