Konfigurationen av en OpenVPN-server och de relaterade nätverks- och brandväggs-inställningarna är avgörande för säkerheten och funktionaliteten av ditt VPN. I denna guide visar jag dig steg för steg hur du gör de nödvändiga inställningarna för att framgångsrikt ställa in din OpenVPN-tjänst.

Viktigaste insikter

- Aktivering av IP-vidarebefordran för trafik genom VPN.

- Konfiguration av brandväggsregler för att tillåta VPN-trafik.

- Maskering av IP-paket för att skydda identiteten hos interna klienter.

Steg 1: Aktivera IP-vidarebefordran

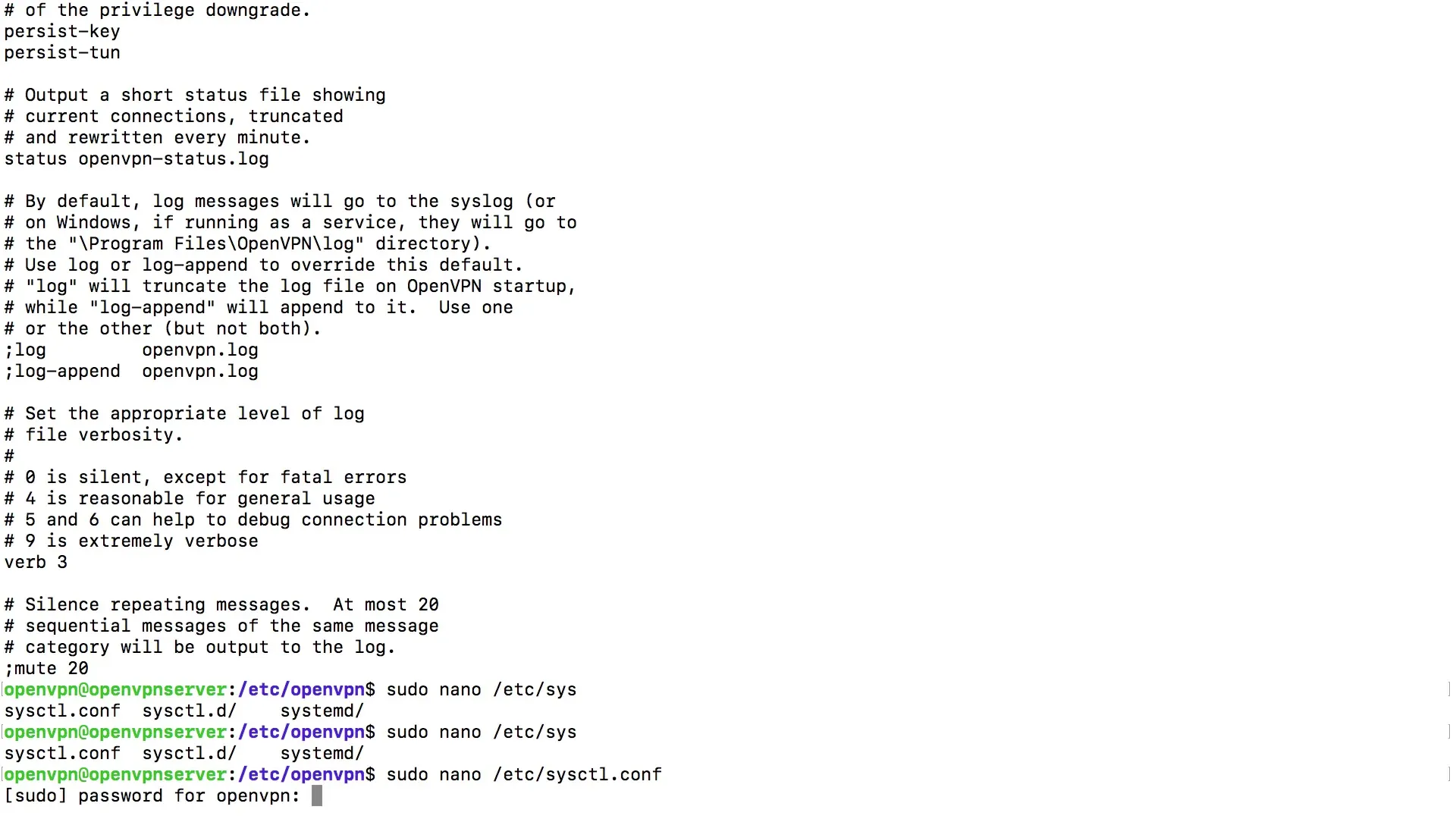

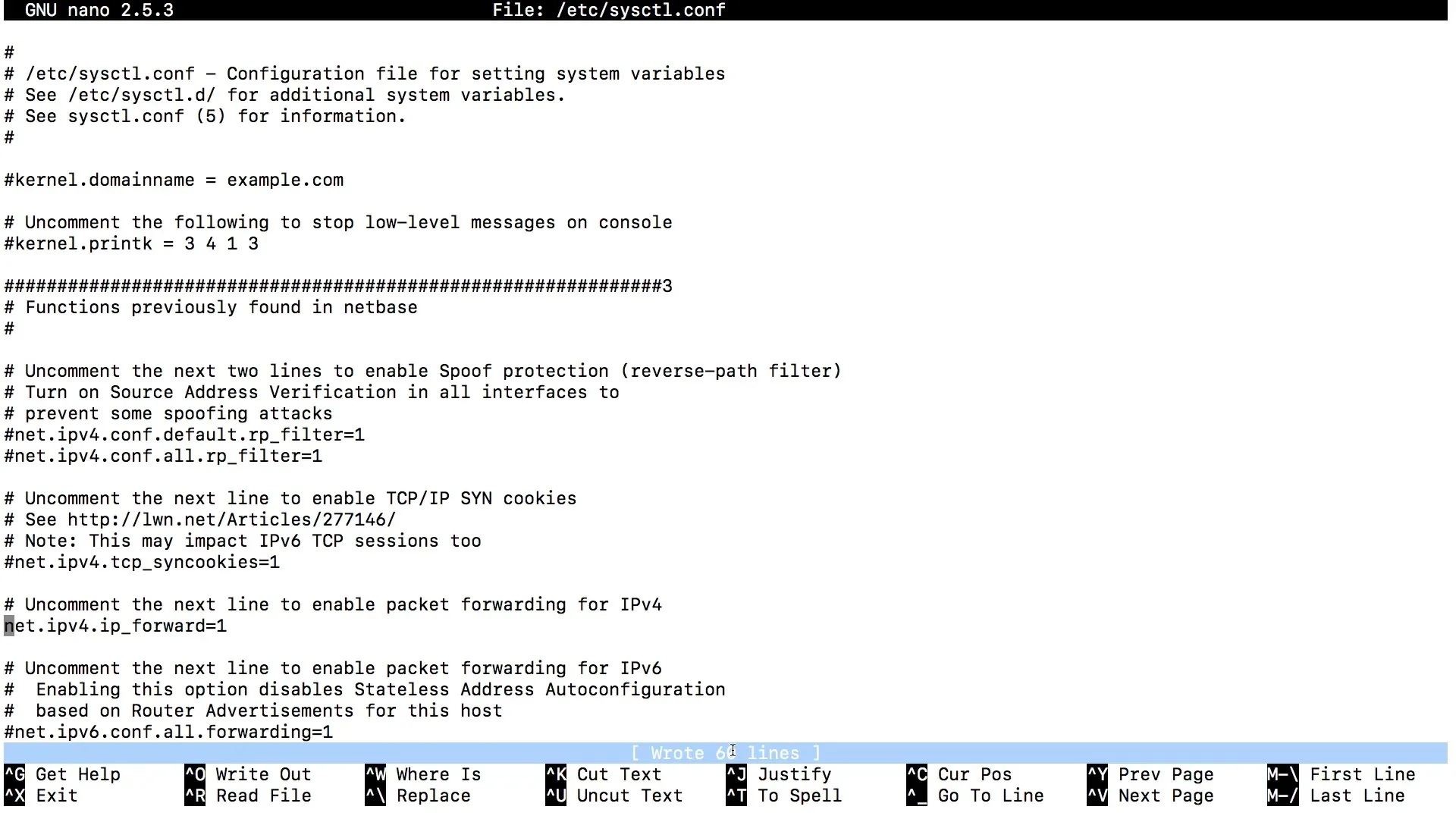

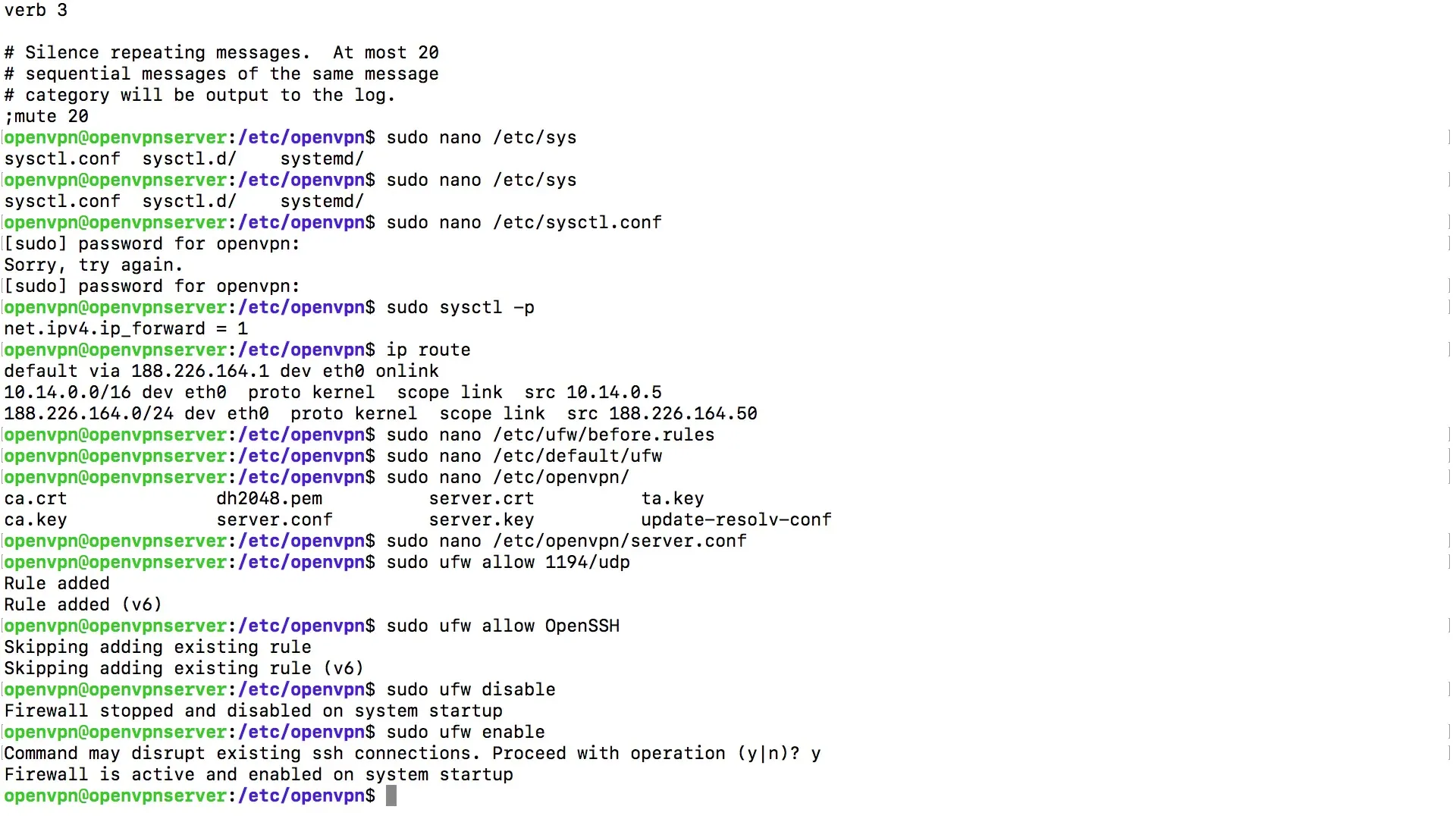

Först måste du aktivera IP-vidarebefordran på din server. Detta är nödvändigt för att trafiken ska kunna vidarebefordras genom VPN. Öppna filen sysctl.conf.

Skriv kommandot i terminalen för att öppna filen med Nano-redigeraren:

Inom denna fil letar du efter raden som aktiverar IP-vidarebefordran. Den ser ut så här:

Ta bort kommentarsmärket framför 1 så att raden ser ut så här. Spara filen med Ctrl + O och avsluta redigeraren med Ctrl + X.

Ladda de nya inställningarna genom att skriva följande kommando:

Steg 2: Brandväggsinställningar

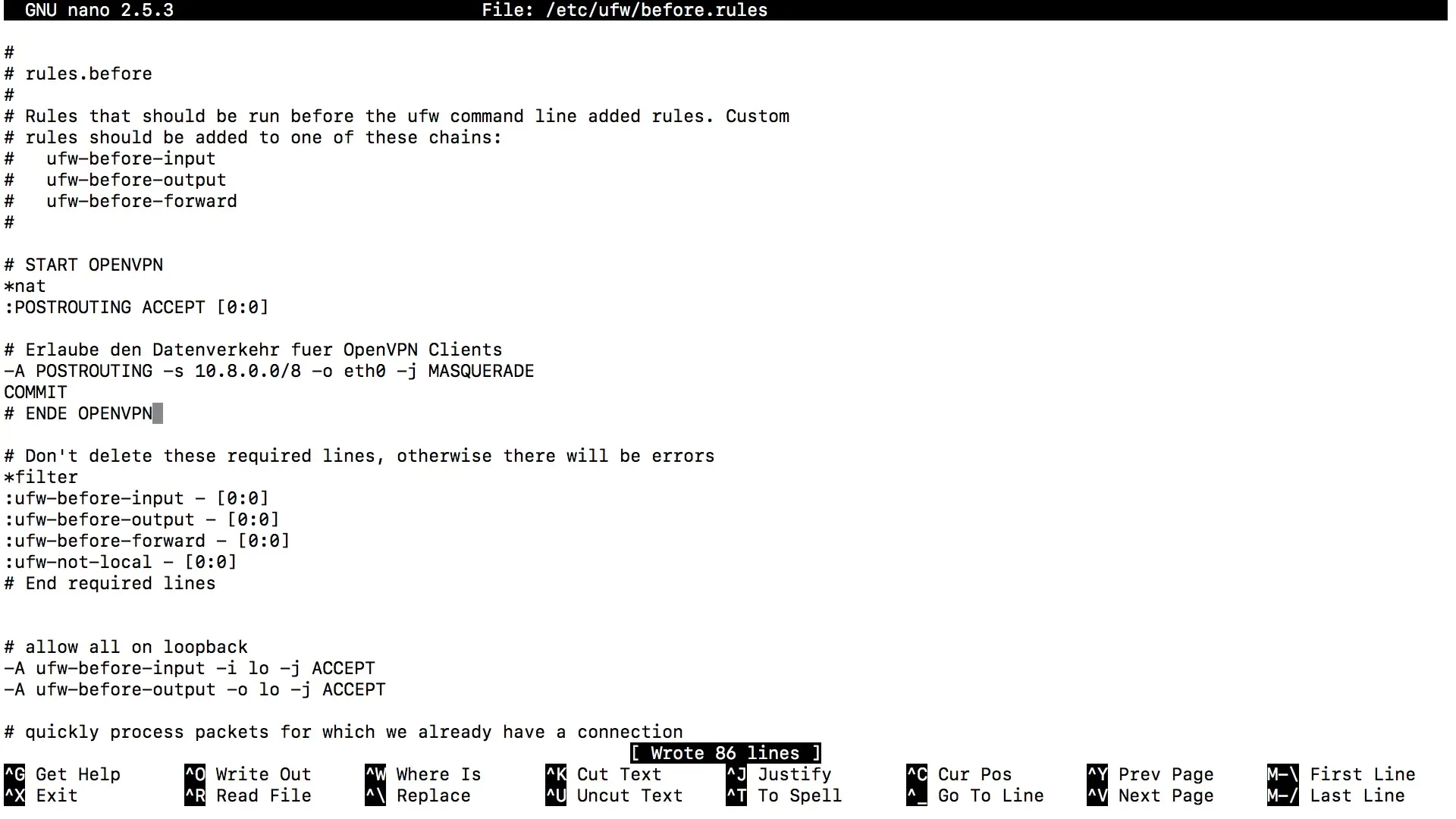

Nu ägnar vi oss åt brandväggsinställningarna. Du måste se till att brandväggen tillåter trafik för klienter som är anslutna genom VPN. Detta uppnår du genom att skapa en ny regel i UFW (Uncomplicated Firewall).

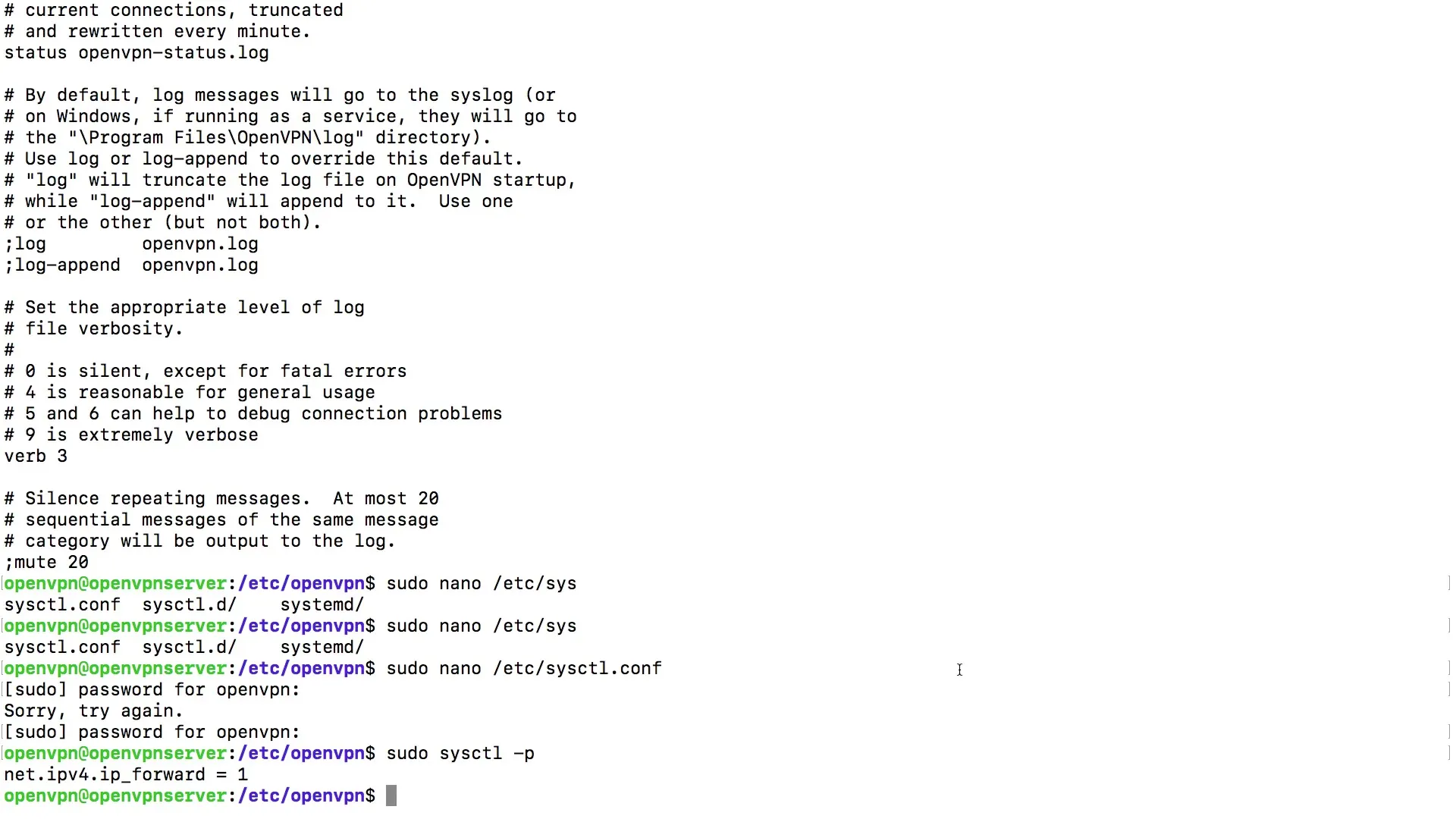

Först kollar du routinginformationen för att identifiera rätt standardrutt för din server:

Se till att notera default-rutten, som vanligtvis visas som default via. Kom ihåg nätverksenheten som används (vanligtvis eth0 eller liknande).

Öppna nu reglerna för UFW:

Byt ut eth0 med enheten du noterade tidigare. Spara filen med Ctrl + O och avsluta med Ctrl + X.

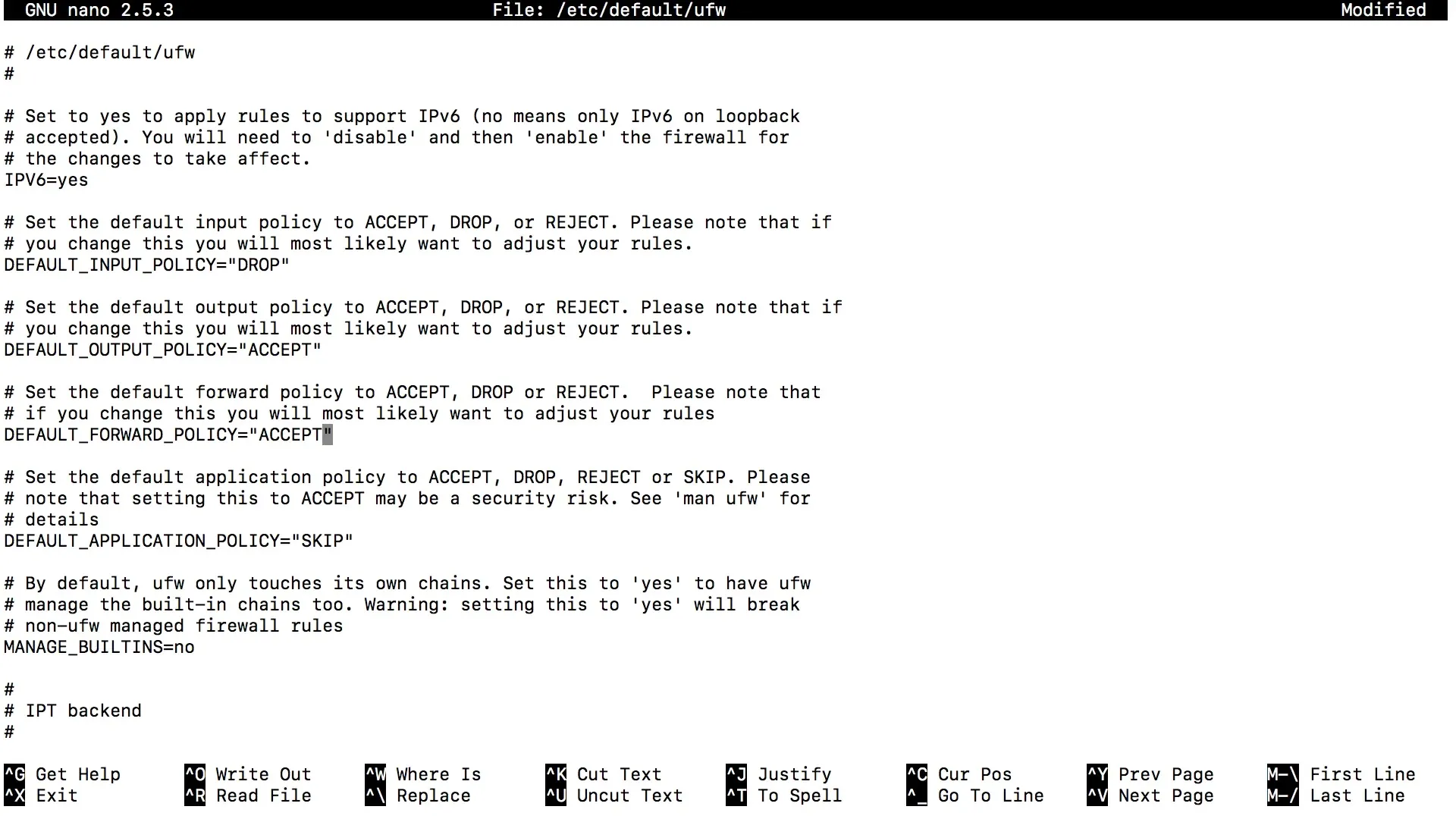

Steg 3: Justera brandväggsinställningarna

Nu måste du justera de standardmässiga brandväggspolicys. Öppna UFW-konfigurationsfilen:

Sök raden med standardpolicyn för vidarebefordran. Denna bör vara satt till DROP. Ändra den till ACCEPT.

Spara filen igen med Ctrl + O och avsluta med Ctrl + X.

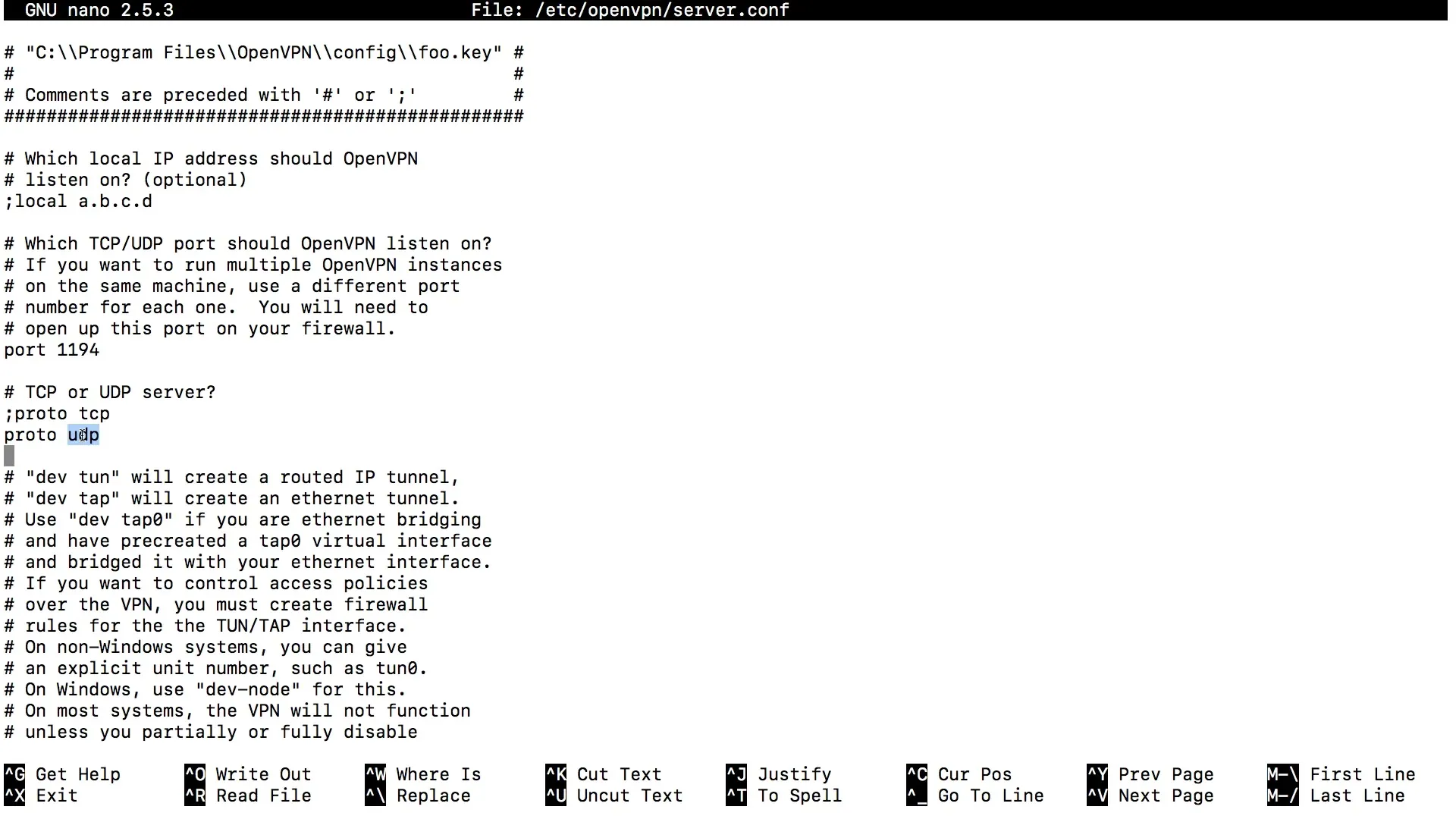

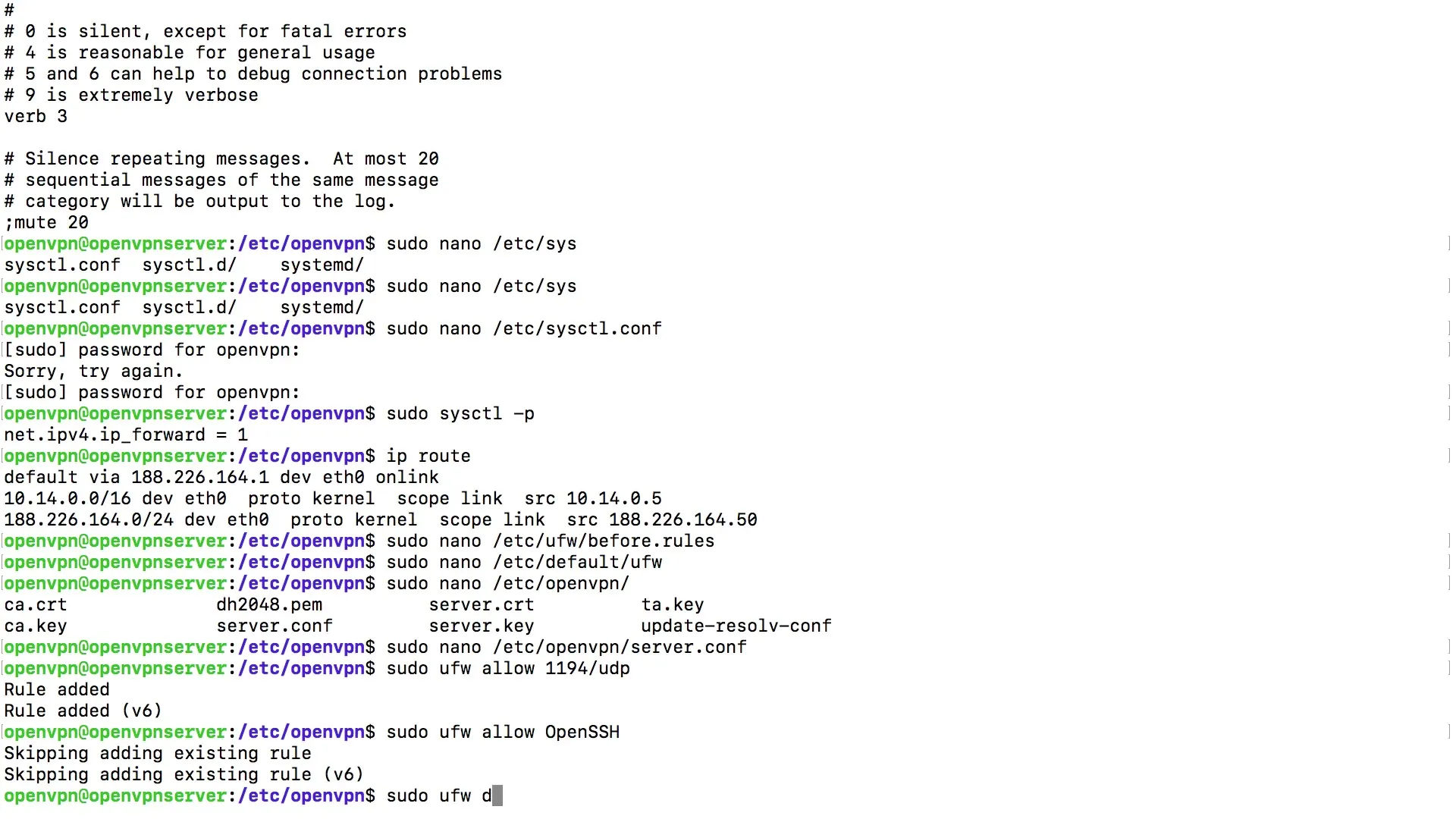

Steg 4: Öppna porten för OpenVPN

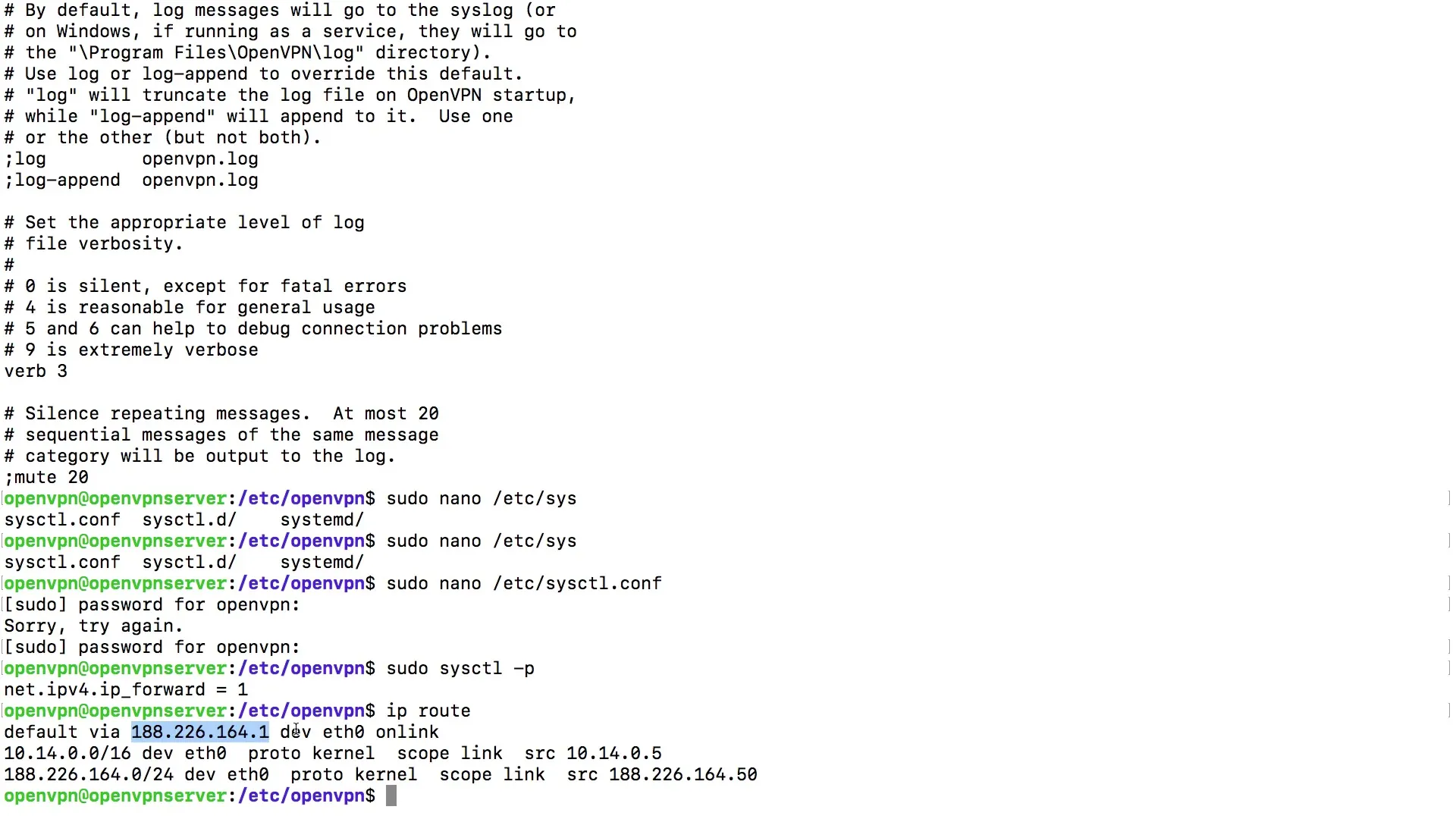

Kontrollera OpenVPN-serverkonfigurationsfilen för att säkerställa att port 1194 är korrekt inställd. Öppna följande fil:

Säkerställ att raden proto udp eller proto tcp är aktiverad, beroende på din användning.

Se till att också tillåta SSH-anslutningen, om detta inte redan har gjorts:

Avaktivera och aktivera UFW för att överta de senaste ändringarna:

Sammanfattning

Den korrekta konfigurationen av IP-vidarebefordran och brandväggsregler är avgörande för funktionen av din OpenVPN-server. Genom att följa stegen i denna guide har du gjort de nödvändiga konfigurationerna för att säkerställa att trafiken genom ditt VPN är skyddad och effektiv.

Vanliga frågor

Hur aktiverar jag IP-vidarebefordran?Använd kommandot sudo nano /etc/sysctl.conf, ta bort kommentarsmärket framför raden net.ipv4.ip_forward = 1 och spara filen.

Vad ska jag göra om brandväggen är för restriktiv?Se till att standardpolicyn för vidarebefordran är inställd på ACCEPT. Kontrollera också de specifika reglerna för OpenVPN i UFW.

Hur kan jag säkerställa att VPN-trafiken fungerar korrekt?Kontrollera att OpenVPN-porten 1194 är öppen och att paketen maskeras genom rätt nätverksrutt.