Конфігурація сервера OpenVPN і пов'язані з ним налаштування мережі та брандмауера мають вирішальне значення для безпеки і функціональності вашої VPN. У цьому посібнику я крок за кроком покажу вам, як зробити необхідні налаштування для успішного налаштування служби OpenVPN.

Найважливіші висновки

- Увімкніть переадресацію IP для трафіку даних через VPN.

- Налаштування правил брандмауера для дозволу VPN-трафіку.

- Маскування IP-пакетів для захисту ідентичності внутрішніх клієнтів.

Крок 1: Увімкнення IP-переадресації

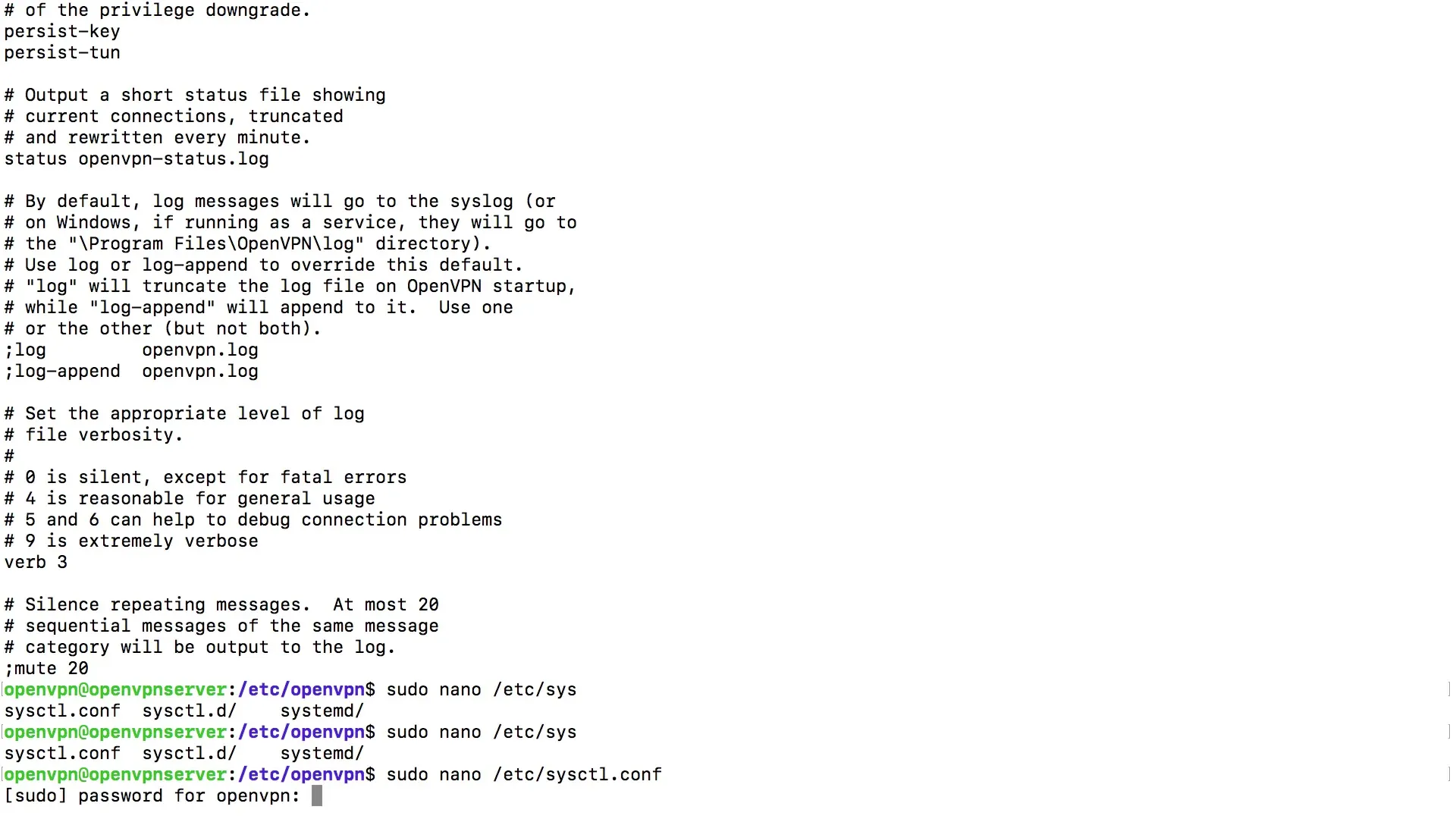

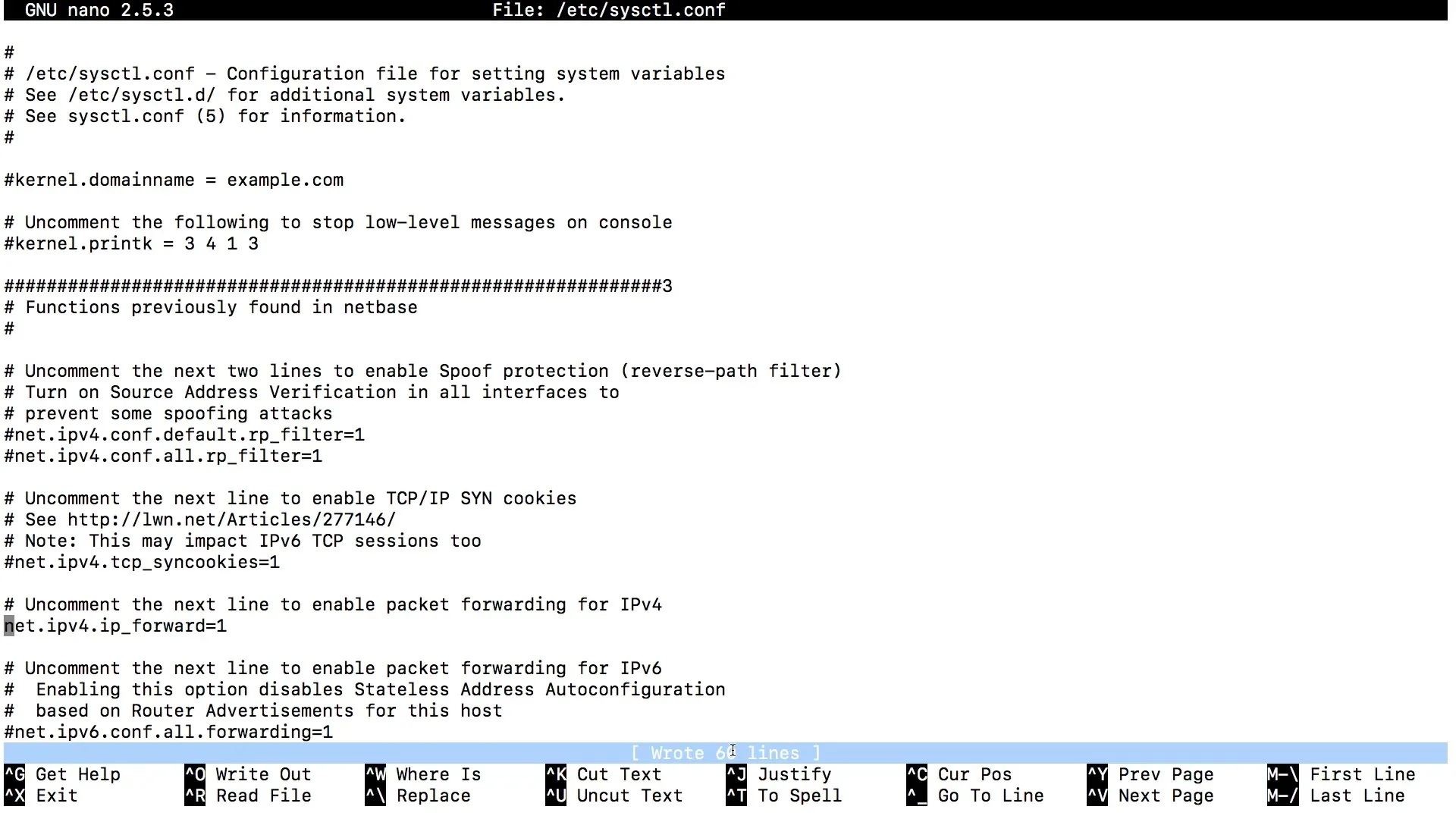

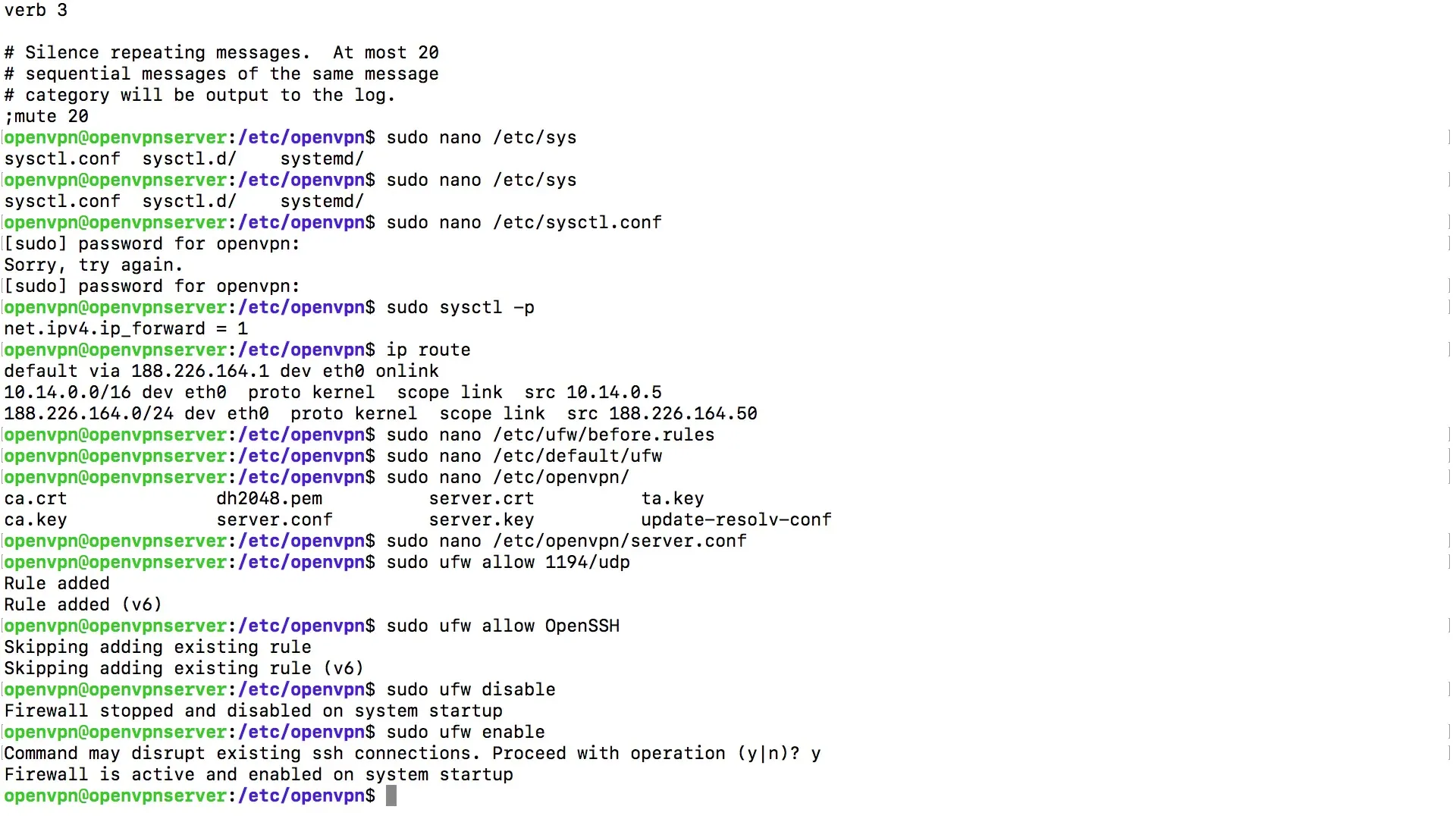

По-перше, ви повинні активувати IP-переадресацію на вашому сервері. Це необхідно для того, щоб трафік даних міг бути перенаправлений через VPN. Для цього відкрийте файл sysctl.conf.

Введіть в терміналі команду, щоб відкрити файл за допомогою нано-редактора:

У цьому файлі знайдіть рядок, який активує переадресацію IP. Виглядає він приблизно так:

Видаліть командний символ перед 1, щоб рядок виглядав так. Збережіть файл за допомогою Ctrl + O і вийдіть з редактора за допомогою Ctrl + X.

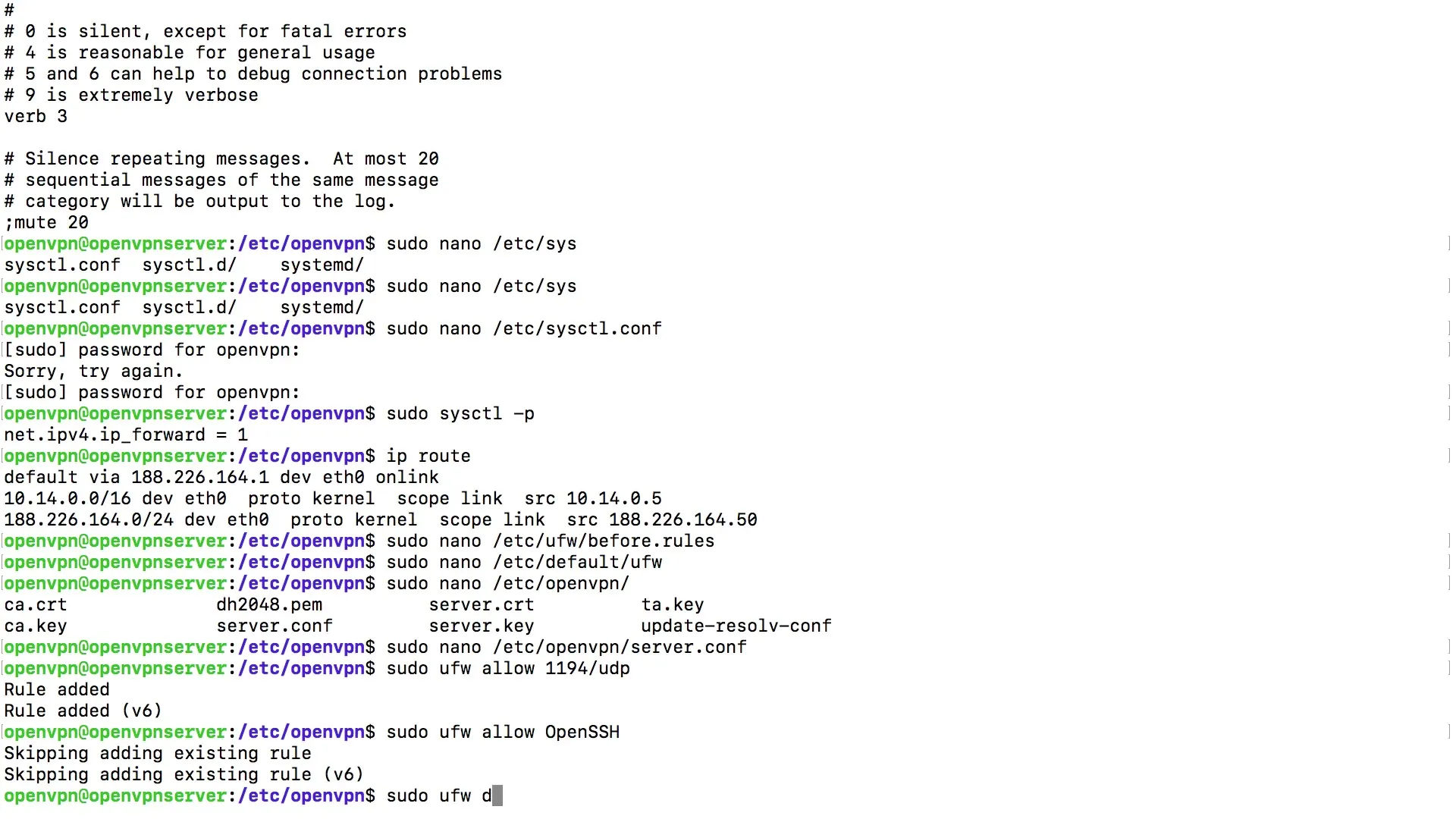

Завантажте нові налаштування, ввівши наступну команду:

Крок 2: Налаштування брандмауера

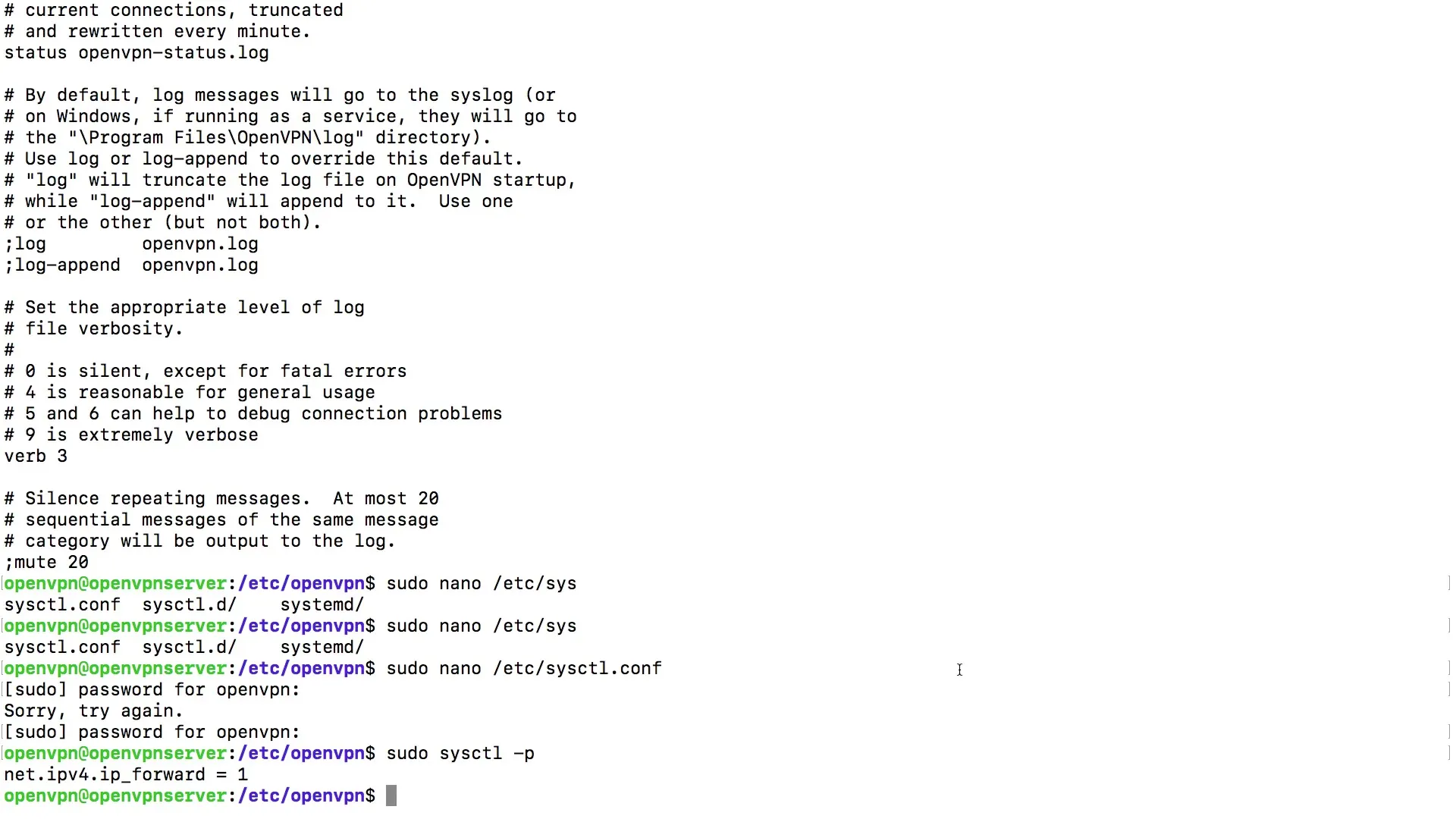

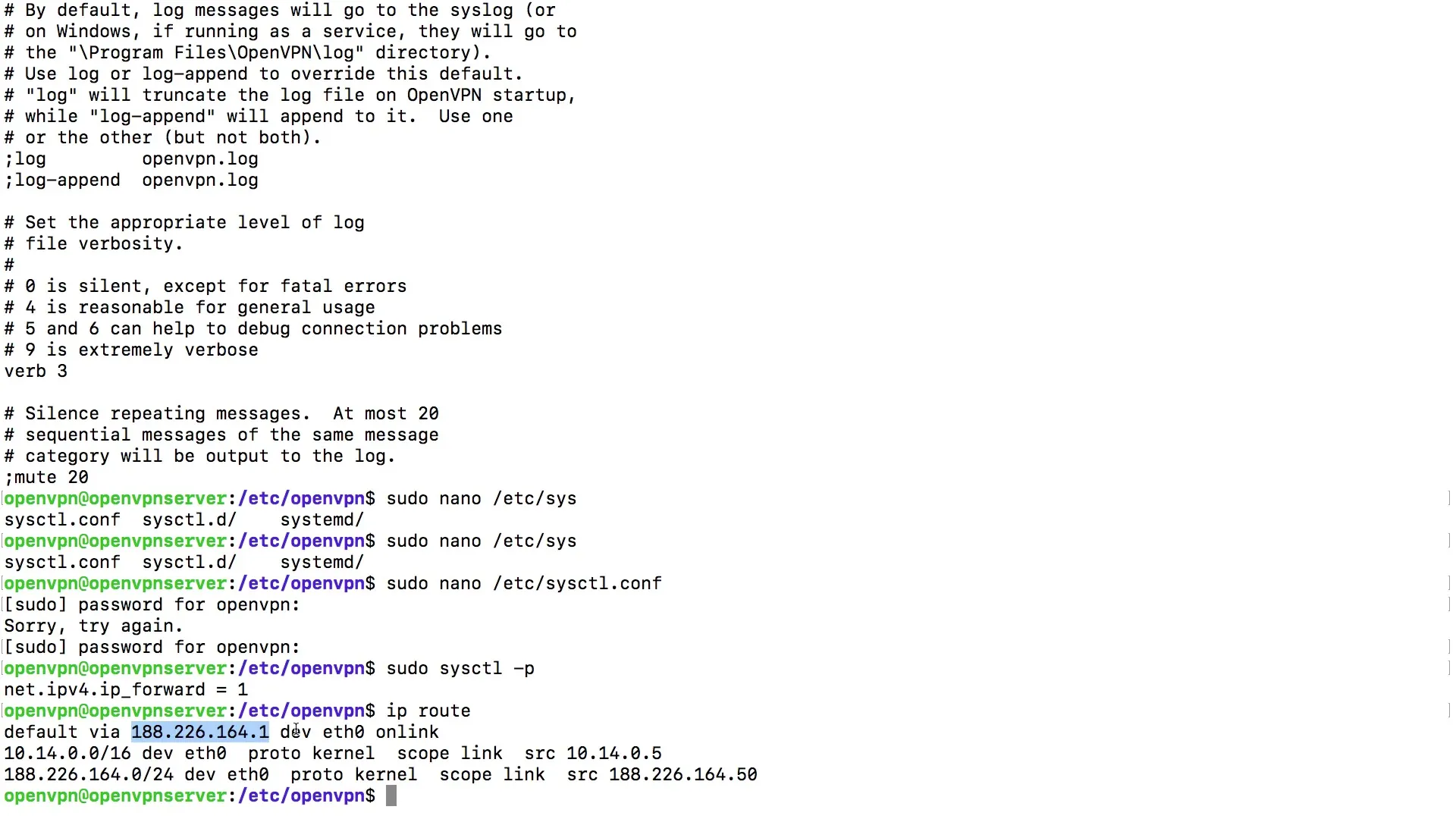

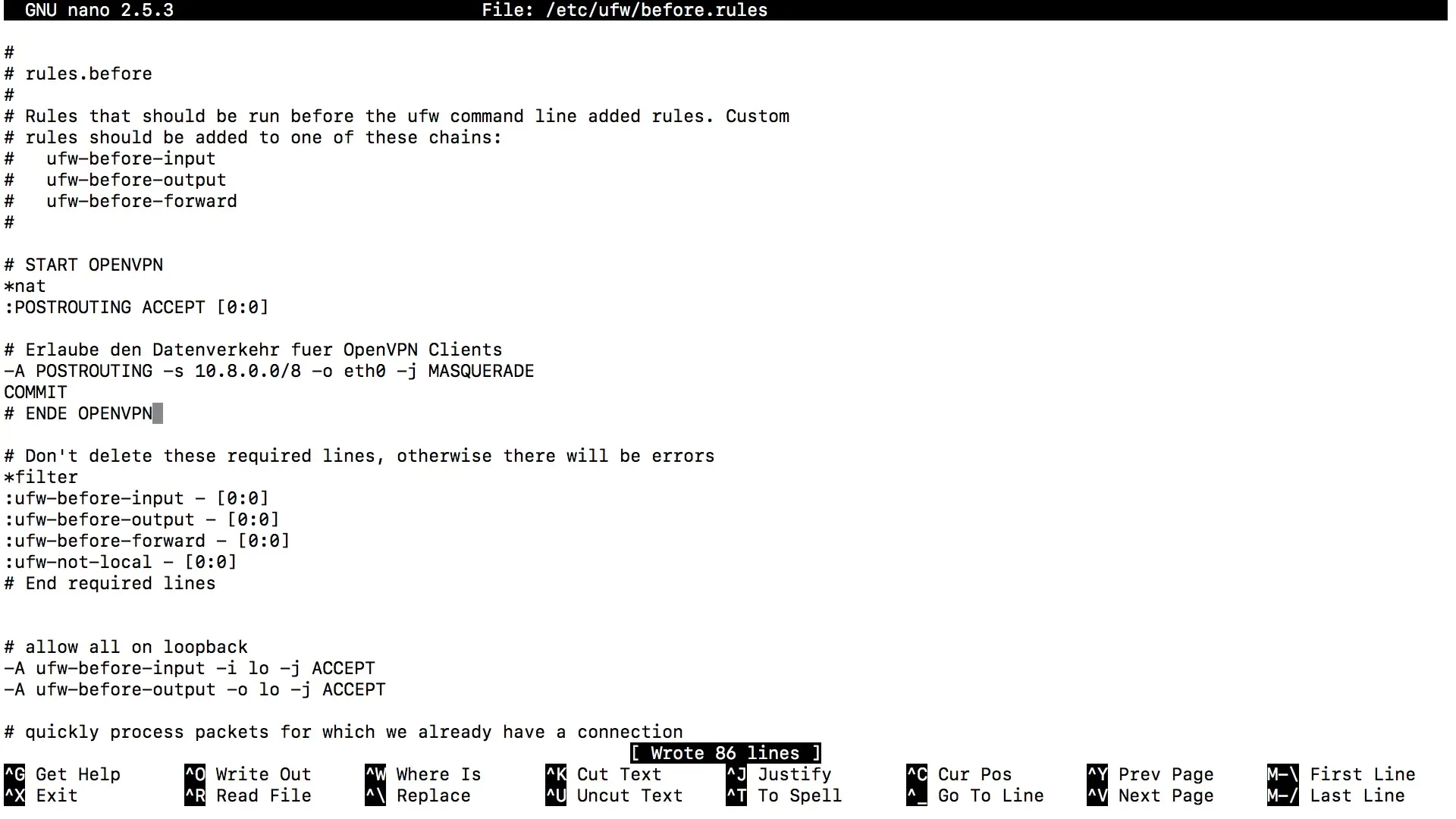

Тепер ми зосередимося на налаштуваннях брандмауера. Вам потрібно переконатися, що брандмауер пропускає трафік для клієнтів, підключених через VPN. Ви можете зробити це, створивши нове правило в брандмауері UFW (Uncomplicated Firewall - нескладний брандмауер).

Спочатку подивіться на інформацію про маршрутизацію, щоб визначити правильний маршрут за замовчуванням для вашого сервера:

Обов'язково зверніть увагу на маршрут за замовчуванням, який зазвичай відображається як default via. Зверніть увагу на мережевий пристрій, який використовується (зазвичай eth0 або подібний).

Тепер відкрийте правила для UFW:

Замініть eth0 на пристрій, який ви зазначили раніше. Збережіть файл за допомогою Ctrl + O і вийдіть за допомогою Ctrl + X.

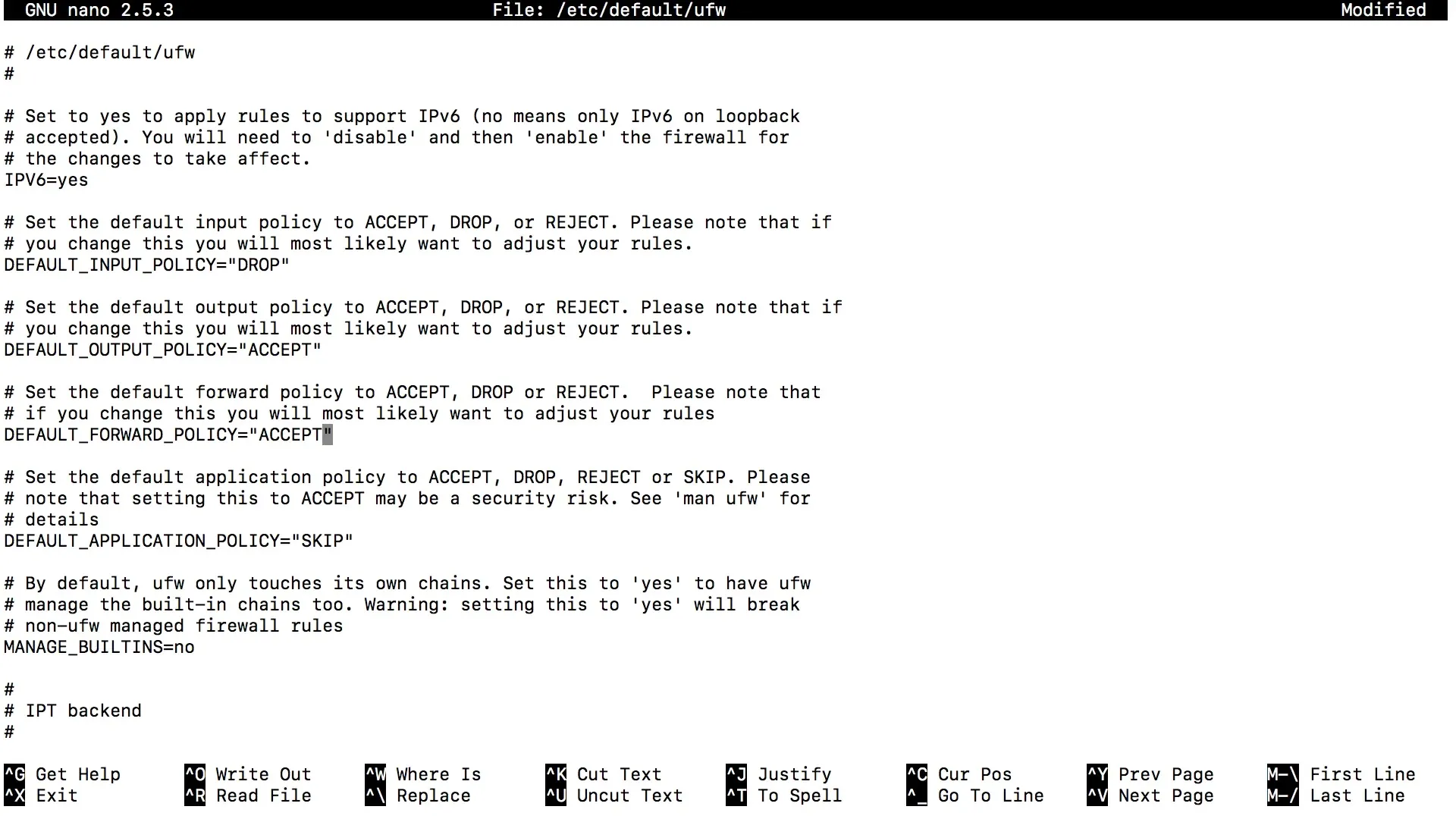

Крок 3: Налаштування параметрів брандмауера

Тепер вам потрібно налаштувати політики брандмауера за замовчуванням. Відкрийте конфігураційний файл UFW:

Знайдіть рядок з політикою переадресації за замовчуванням. Він повинен мати значення DROP. Змініть його на ACCEPT.

Знову збережіть файл за допомогою Ctrl + O і вийдіть за допомогою Ctrl + X.

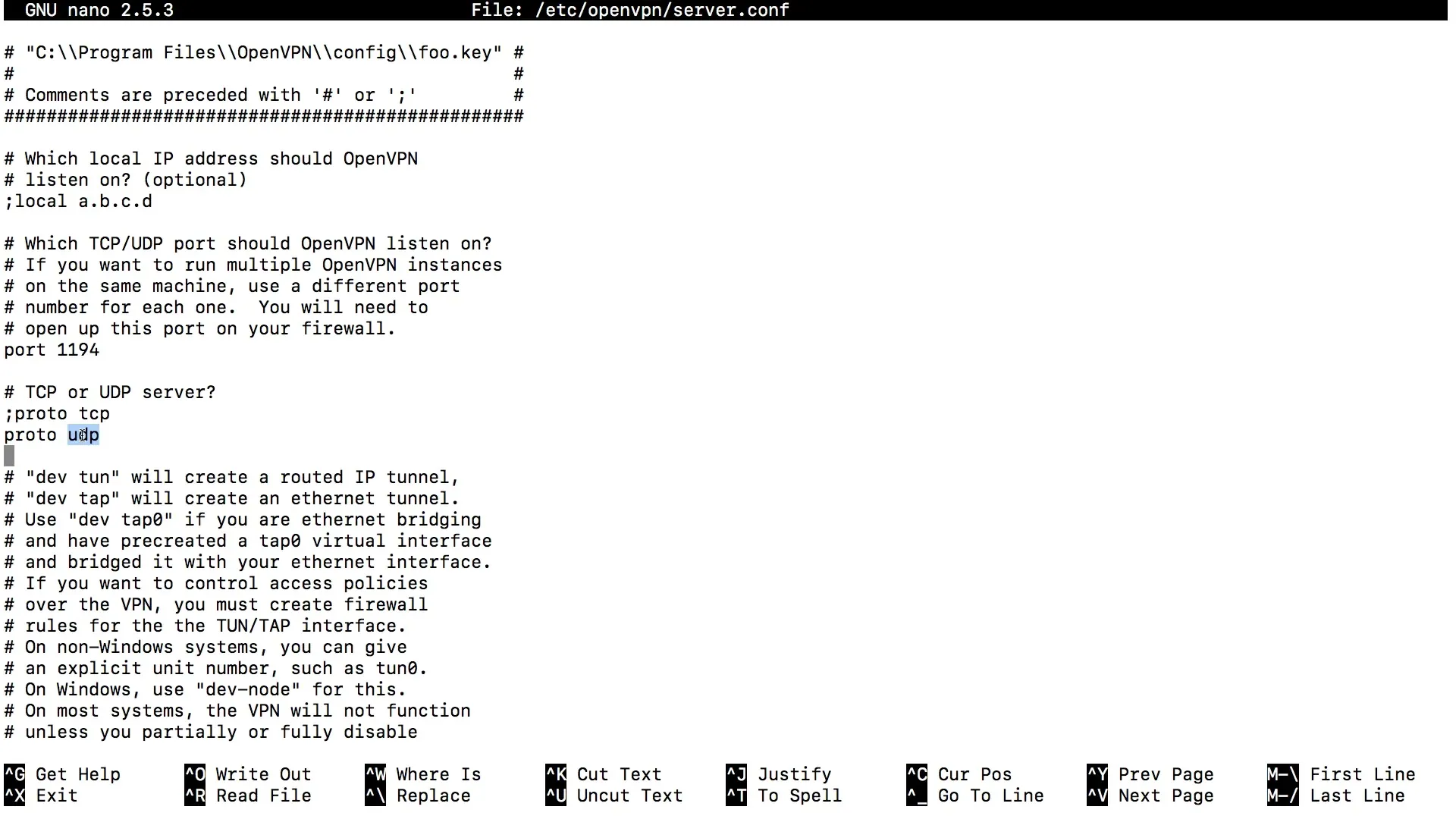

Крок 4: Звільніть порт для OpenVPN

Перевірте файл конфігурації сервера OpenVPN, щоб переконатися, що порт 1194 налаштовано правильно. Відкрийте наступний файл:

Переконайтеся, що рядок proto udp або proto tcp активовано, залежно від вашого використання.

Переконайтеся, що ви дозволили з'єднання по SSH, якщо цього ще не було зроблено:

Вимкніть і знову увімкніть UFW, щоб застосувати останні зміни:

Підсумок

Правильне налаштування IP-переадресації та правил брандмауера має вирішальне значення для функціонування вашого OpenVPN-сервера. Дотримуючись кроків цього посібника, ви зробите необхідні налаштування, щоб забезпечити захист і ефективність трафіку через вашу VPN.

Часті запитання

Як увімкнути переадресацію IP?Скористайтеся командою sudo nano /etc/sysctl.conf, видаліть символ коментаря перед рядком net.ipv4.ip_forward = 1 і збережіть файл.

Що робити, якщо брандмауер занадто обмежує? Переконайтеся, що політика переадресації за замовчуванням встановлена на ACCEPT. Також перевірте спеціальні правила для OpenVPN в UFW.

Як я можу переконатися, що VPN-трафік працює коректно? Переконайтеся, що порт OpenVPN 1194 увімкнено і що пакети маскуються за допомогою правильного мережевого маршруту.