Het opzetten van een certificeringsinstantie (CA) is een essentiële stap bij het configureren van OpenVPN. In deze gids leer je hoe je effectief je eigen root-certificaat kunt genereren. De stappen zullen je helpen om beveiligingscertificaten voor je netwerkverbindingen te maken en te beheren.

Belangrijkste bevindingen

- Het opzetten van je eigen certificeringsinstantie is fundamenteel voor het genereren van certificaten.

- De variabelen moeten correct in de omgeving worden geladen voordat je kunt beginnen met het aanmaken van je root-certificaat.

- Na afronding van het proces ontvang je een CA-certificaat en een privésleutel, die beide belangrijk zijn voor veilige communicatie in het netwerk.

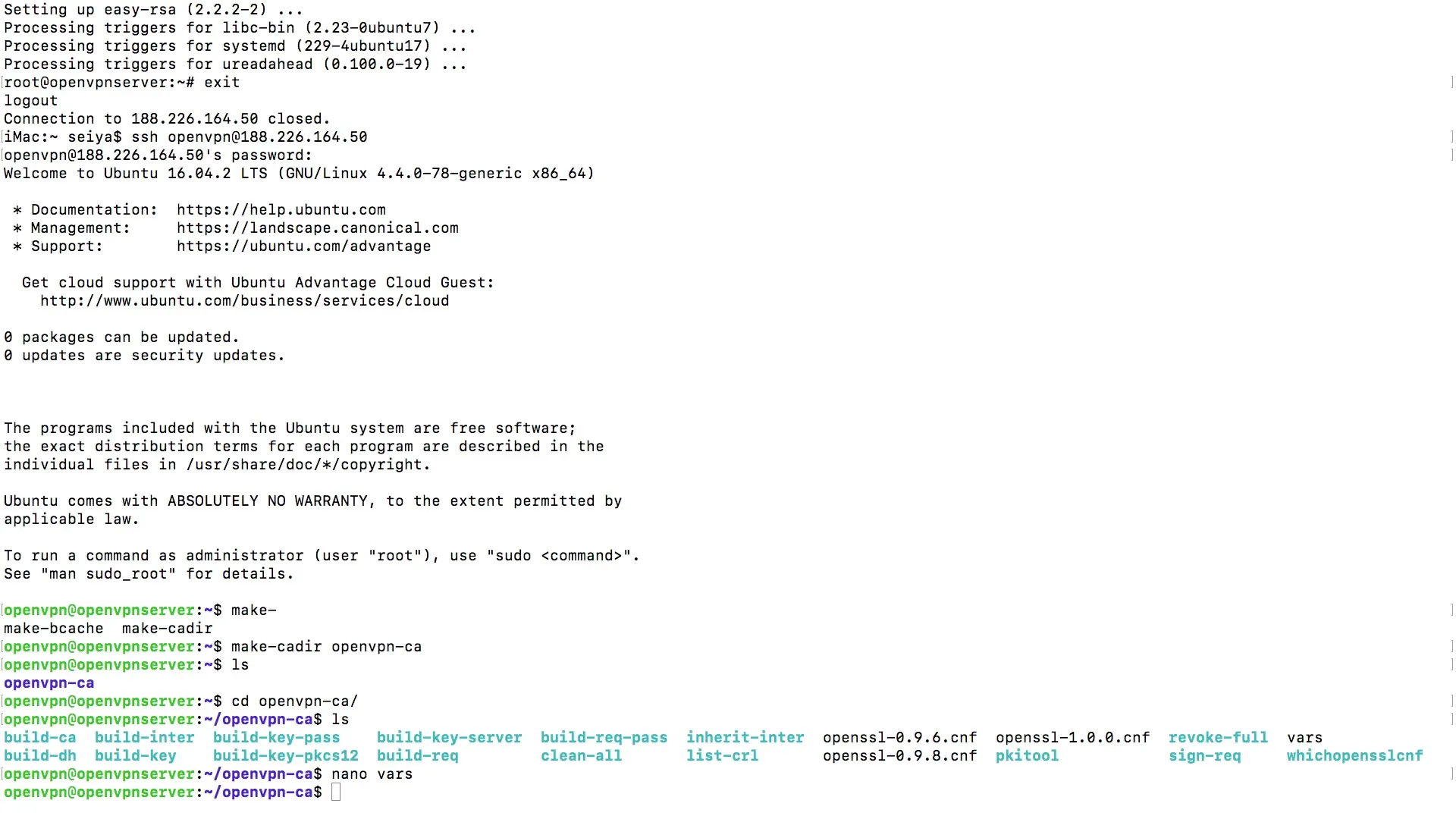

Stap 1: Voorbereiding van de OpenVPN-server

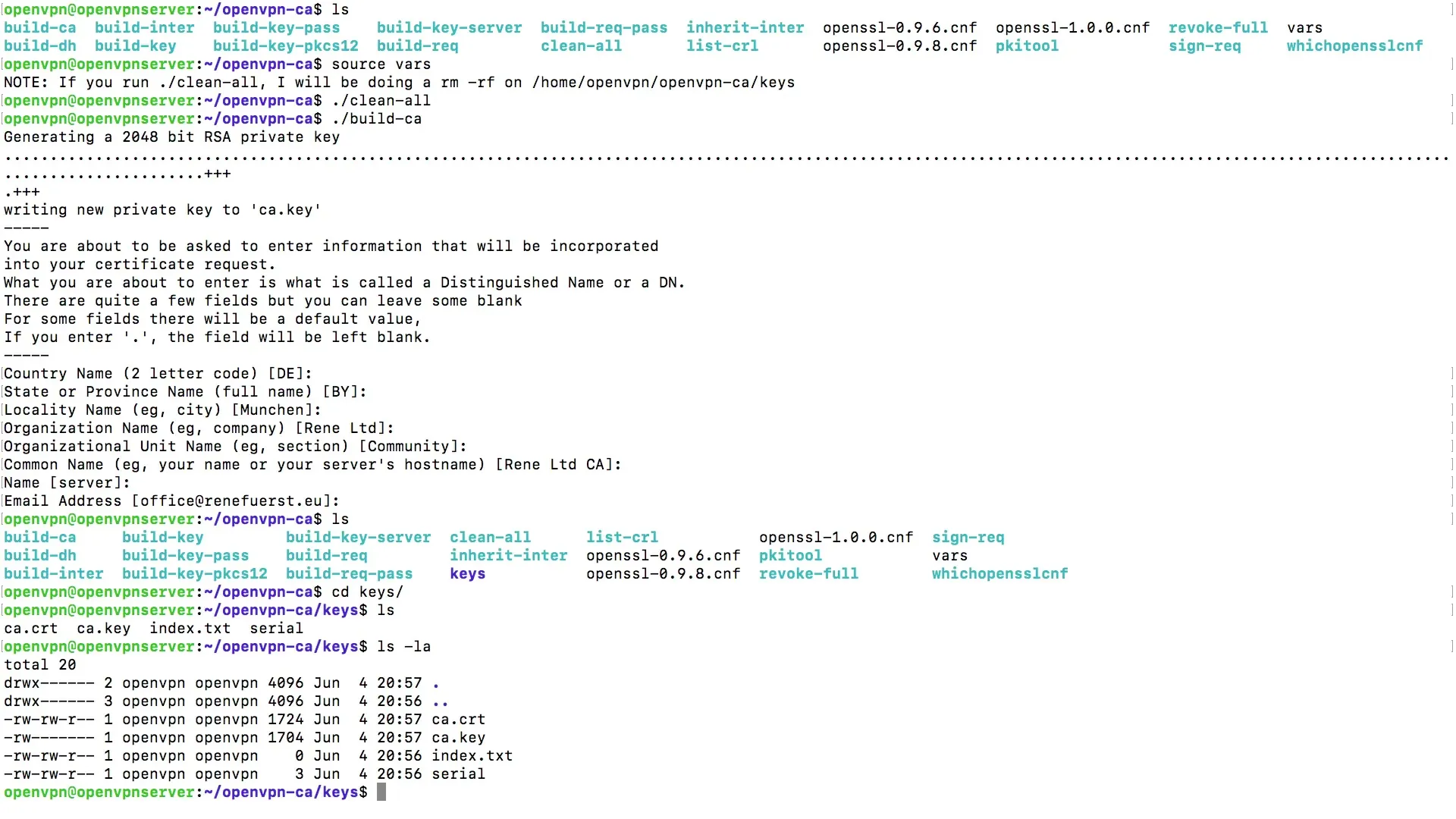

Eerst moet je ervoor zorgen dat je in de juiste map bent voor de OpenVPN-installatie. Ga in de terminal naar het home-niveau van je OpenVPN-server.

Hier zou je de mogelijkheid moeten hebben om de benodigde bestanden voor de OpenVPN-server te zien. Dit is belangrijk om ervoor te zorgen dat alle benodigde scripts en variabelen beschikbaar zijn.

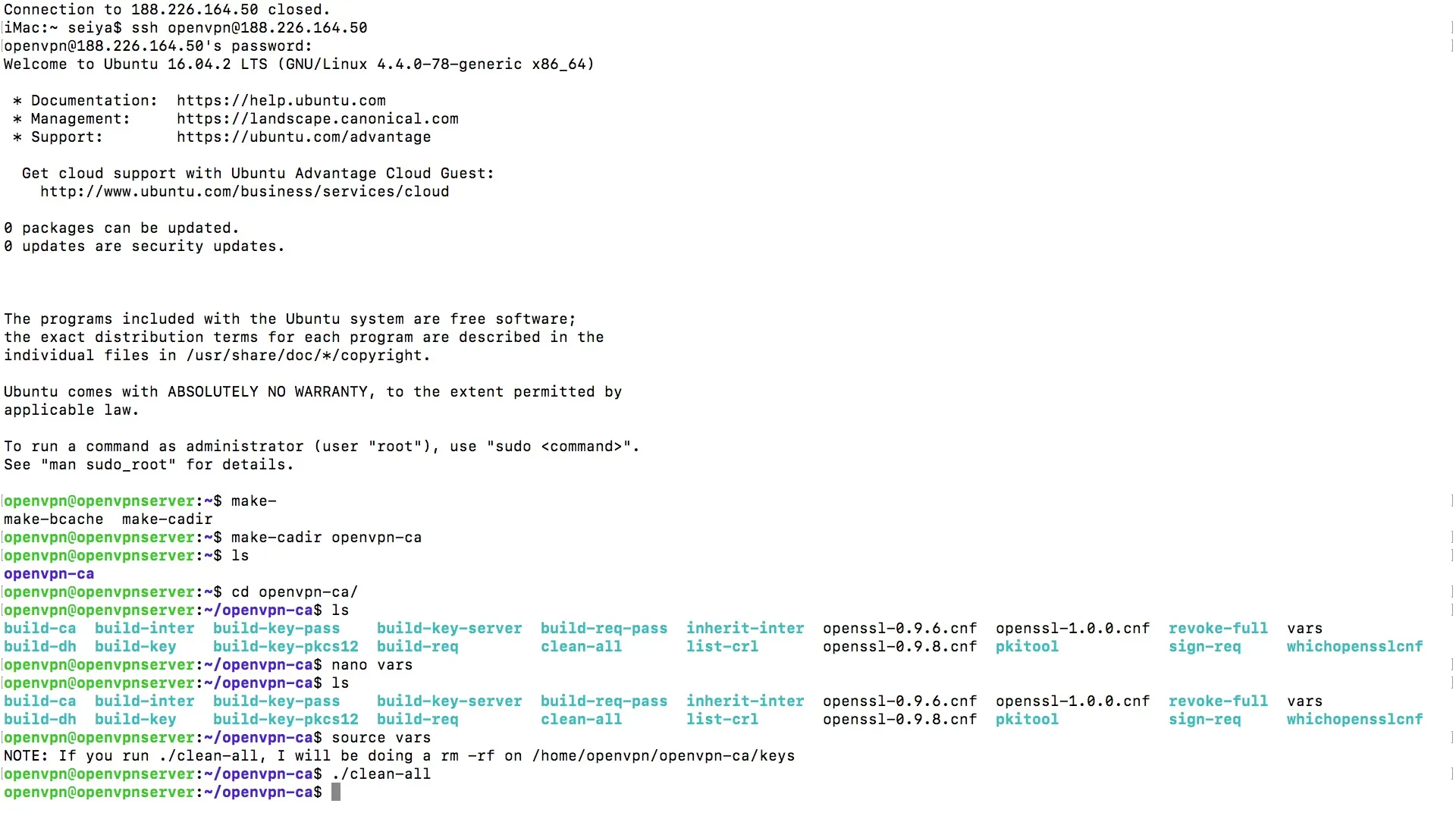

Stap 2: Variabelen inlezen

Om de vereiste variabelen voor het certificeringsproces in te lezen, moet je de opdracht source vars invoeren. Dit laadt de eerder gedefinieerde omgevingsvariabelen die je nodig hebt voor het aanmaken van het root-certificaat.

Bovendien moet je met de opdracht clean-all alle eerdere sleutels in de sleutelmap verwijderen, om ervoor te zorgen dat je met een schone omgeving begint.

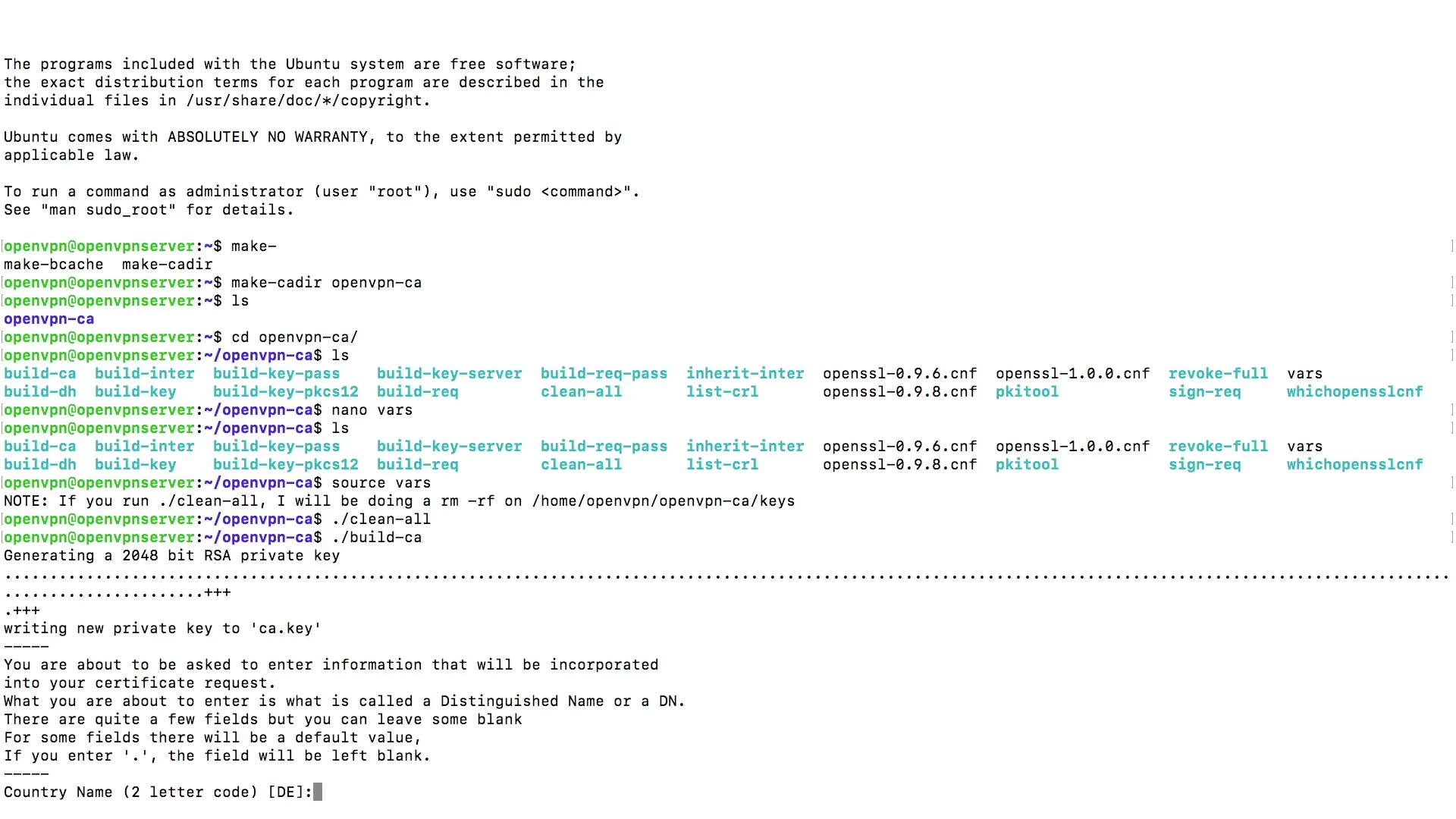

Stap 3: Root-certificaat starten

Start nu het proces van het aanmaken van je root-certificaat door de opdracht./build-ca in te voeren. Deze opdracht voert alle noodzakelijke stappen uit voor de initialisatie van het certificaat.

Tijdens dit proces wordt een privésleutel (Private Key) gegenereerd en in een specifieke map geschreven. Het is belangrijk dat deze sleutel geheim blijft, omdat hij de basis vormt voor je veilige communicatie.

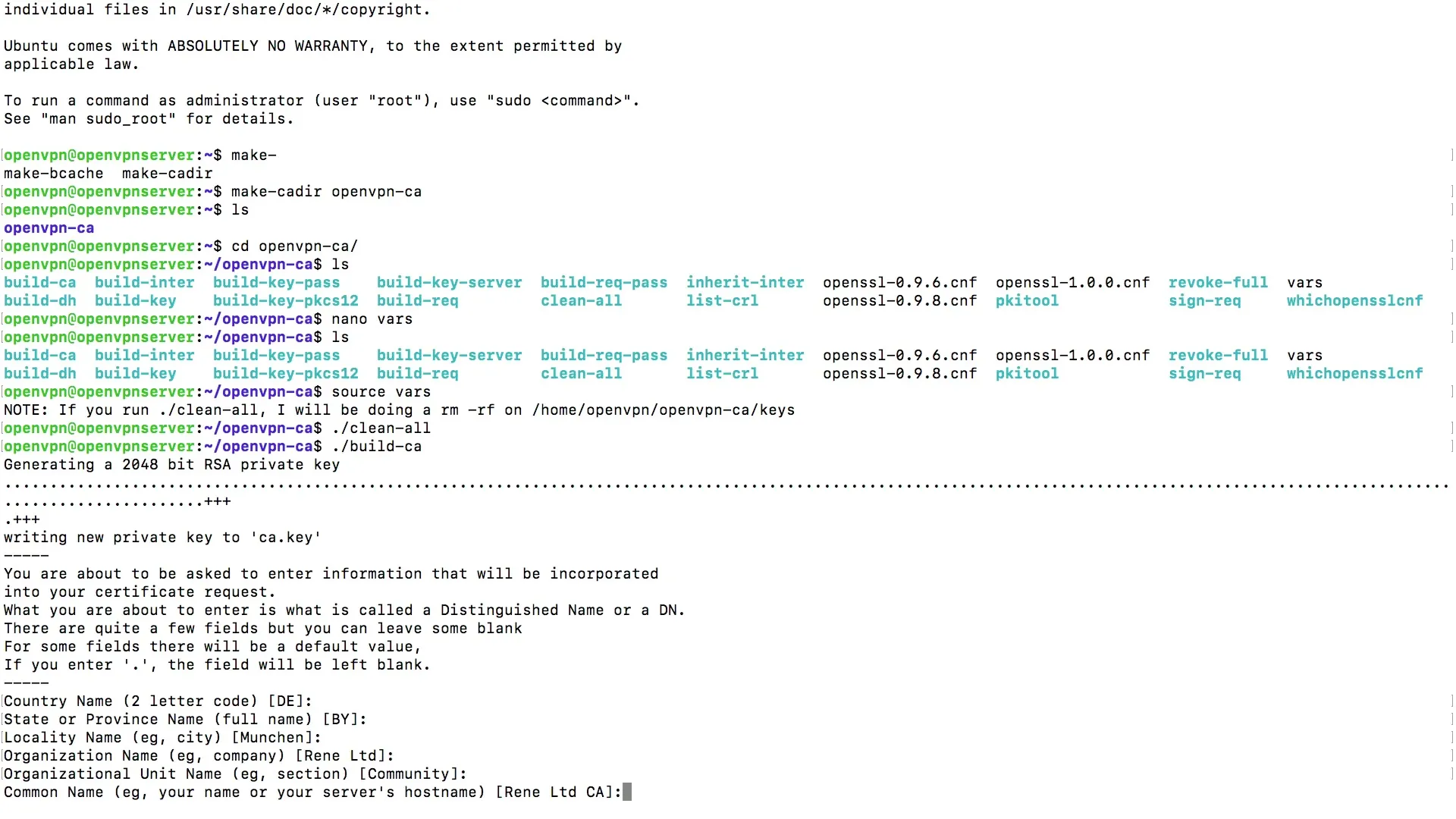

Stap 4: Invoer van de variabelen

Om het proces te voltooien, word je gevraagd om enkele variabelen in te voeren. Aangezien je het variabelenbestand (vars) al hebt aangepast, zijn sommige velden automatisch ingevuld. Druk gewoon op de Enter-toets om de standaardwaarden over te nemen.

In deze stap kun je aanvullende informatie zoals de naam van je bedrijf en het e-mailadres invoeren. Deze gegevens zijn nuttig voor de identificatie van de certificaten en voor traceerbaarheid.

Stap 5: Certificaat controleren

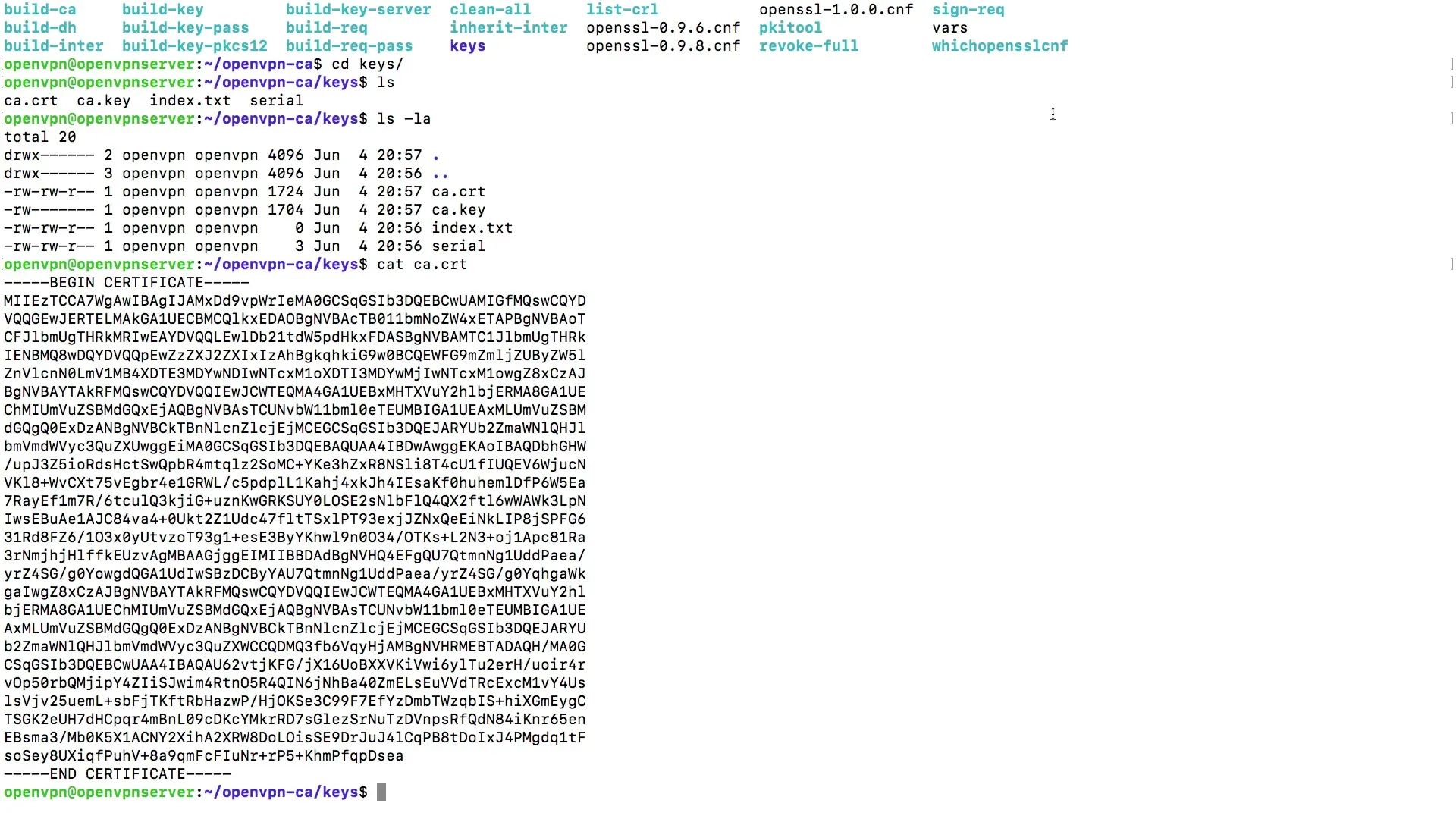

Nadat het proces succesvol is afgerond, kun je controleren of het certificaat correct is aangemaakt. Ga naar de map "Keys" en zorg ervoor dat de bestanden ca.crt en ca.key daar aanwezig zijn.

Je kunt de inhoud van de aangemaakte certificaatbestanden controleren met de opdracht cat, om te verzekeren dat alles er correct uitziet.

Stap 6: Proces afronden

Na de controle keer je terug naar de OpenVPN-map om de volgende noodzakelijke stappen te ondernemen. Op dit moment ben je klaar voor het volgende deel van je OpenVPN-project.

Samenvatting

In deze gids heb je geleerd hoe je een eigen certificeringsinstantie voor OpenVPN instelt. Het gehele proces omvat de voorbereiding van de server, het inlezen van de variabelen, het genereren van het root-certificaat en het controleren van de aangemaakte bestanden. Je bent nu klaar om je netwerksbeveiliging te verhogen door gebruik te maken van je eigen certificaten.

Veelgestelde vragen

Wat is een certificeringsinstantie?Een certificeringsinstantie (CA) is een organisatie die digitale certificaten uitgeeft en beheert.

Waarom heb ik een root-certificaat nodig?Een root-certificaat dient ter validatie van andere certificaten in een netwerk en maakt veilige communicatie mogelijk.

Hoe bescherm ik mijn privésleutel?De privésleutel moet veilig worden bewaard en nooit aan derden worden doorgegeven.

Wat gebeurt er als ik de clean-all opdracht uitvoer?De clean-all opdracht verwijdert alle bestaande sleutels en certificaten in de sleutelmap, wat de creatie van nieuwe certificaten vergemakkelijkt.