Zrozumienie infrastruktur klucza publicznego (PKI) jest kluczowe dla każdego, kto chce zapewnić bezpieczną komunikację w sieciach. PKI odgrywa centralną rolę w tworzeniu, dystrybucji i weryfikacji certyfikatów cyfrowych. Te wskazówki pomagają w ustanowieniu solidnego systemu, który zapewnia, że komunikacja między użytkownikami a serwerami jest zabezpieczona.

Najważniejsze wnioski PKI umożliwia autoryzację kluczy publicznych, podpisywanie i szyfrowanie wiadomości oraz oferuje bezpieczną metodę potwierdzania tożsamości cyfrowych. Dzieje się to za pomocą certyfikatów cyfrowych wydawanych przez jednostkę certyfikującą (CA), które weryfikują autentyczność kluczy publicznych.

Instrukcja krok po kroku

1. Czym jest PKI?

Zanim zagłębisz się w implementację, ważne jest, aby rozumieć podstawy. PKI to zestaw ról, polityk, sprzętu, oprogramowania i procedur niezbędnych do wydawania, dystrybucji i weryfikacji certyfikatów cyfrowych. Ta infrastruktura umożliwia zabezpieczenie komunikacji wspieranej przez komputery, stosując solidne asymetryczne systemy kryptograficzne.

2. Rola certyfikatów cyfrowych

W ramach PKI zauważysz, że certyfikaty cyfrowe są niezbędnymi składnikami. Służą one do potwierdzania autentyczności klucza publicznego oraz określania jego dopuszczalnych zastosowań. Certyfikat cyfrowy jest zabezpieczony cyfrowym podpisem, który można zweryfikować za pomocą klucza publicznego jednostki certyfikującej.

3. Proces wymiany certyfikatów

Aby zapewnić bezpieczne przesyłanie wiadomości, nadawca potrzebuje klucza publicznego odbiorcy. Ten klucz można na przykład wysłać mailem lub pobrać z bezpiecznej strony internetowej. Ważne jest, aby integralność klucza była zachowana w trakcie tego procesu. Dlatego PKI odgrywa kluczową rolę w tym etapie.

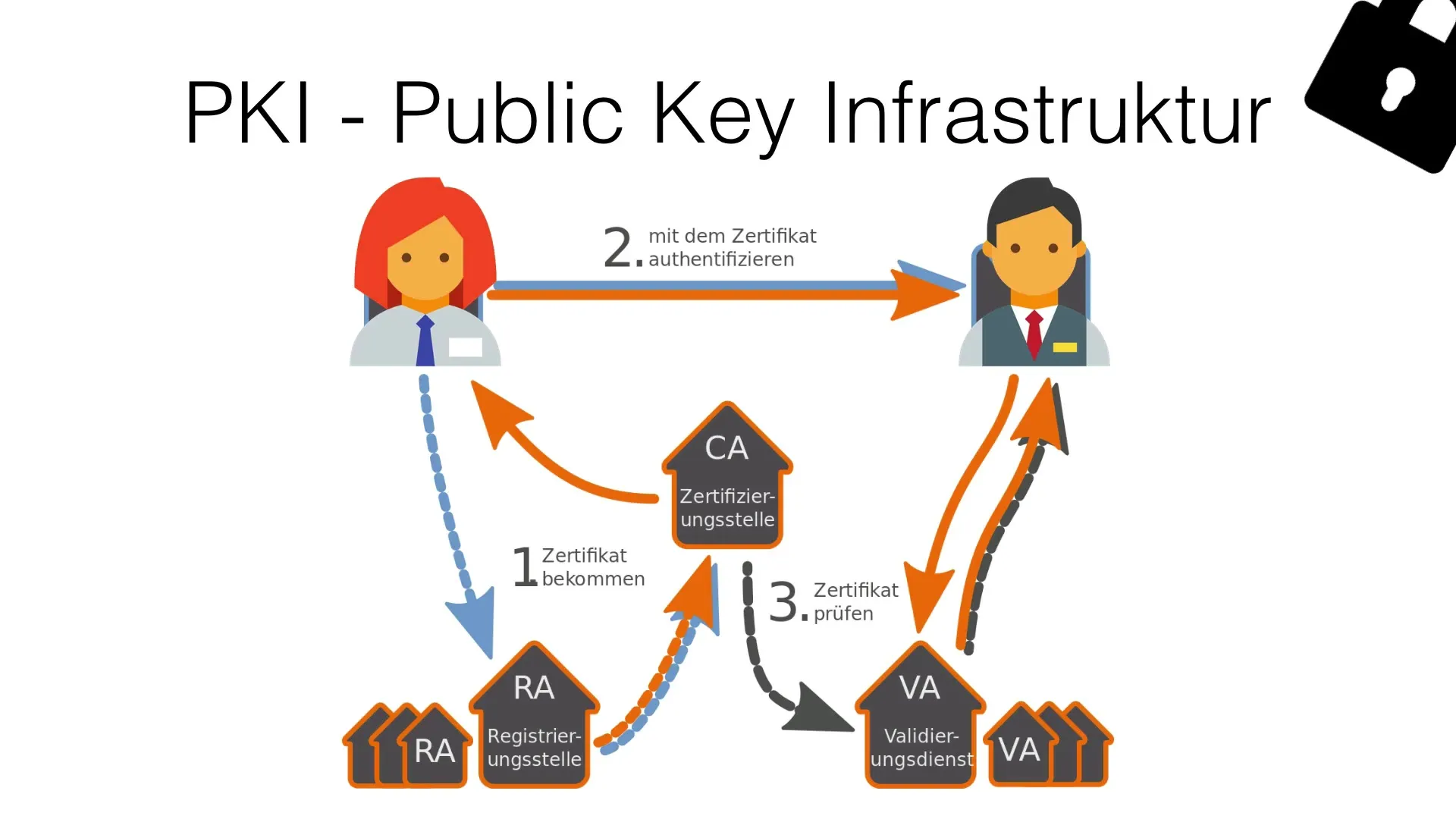

4. Jednostka certyfikująca (CA)

CA jest sercem każdej PKI. Odpowiada za tworzenie i podpisywanie certyfikatów cyfrowych. Kiedy Anna na przykład wysyła wiadomość do Piotra, otrzymuje certyfikat z jednostki rejestrującej, który może być zweryfikowany przez CA. CA pełni zaufaną rolę w PKI, zapewniając, że wystawione certyfikaty są wiarygodne i prawdziwe.

5. Usługa walidacji

Usługa walidacyjna sprawdza ważność certyfikatów. Zanim Piotr odszyfruje wiadomość od Anny, powinien upewnić się, że certyfikat jest prawdziwy, a dokument nie został skompromitowany. Usługa walidacyjna, która jest powiązana z CA, przeprowadza tę weryfikację, dzięki czemu Piotr może być pewien, że wiadomość rzeczywiście pochodzi od Anny.

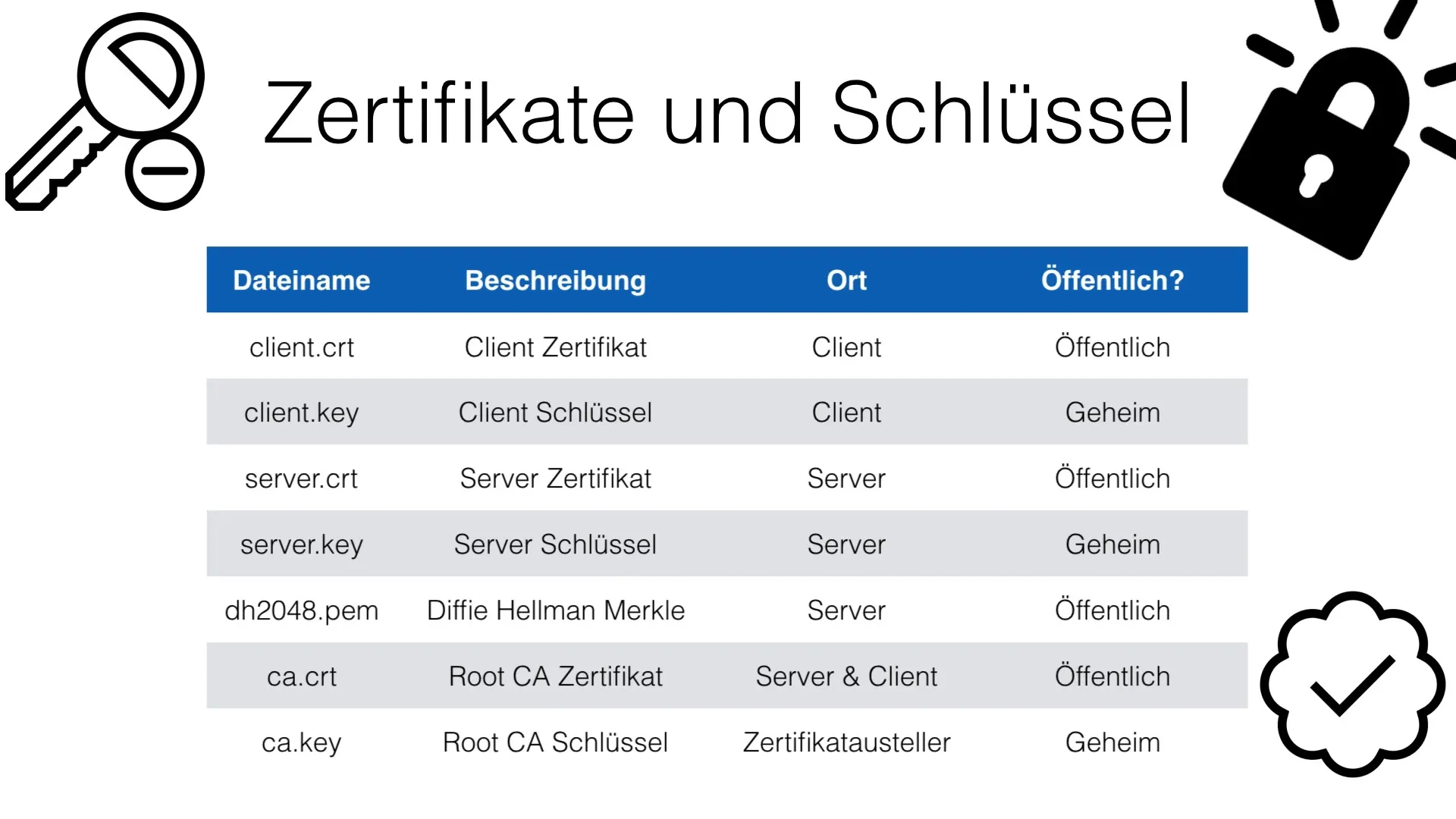

6. Certyfikaty i rodzaj kluczy

W systemie PKI będziesz korzystać z różnych rodzajów certyfikatów i kluczy. Na przykład istnieją certyfikaty dla klientów i serwerów, przy czym każdy klucz musi spełniać określone wymogi bezpieczeństwa. Klucz klienta i klucz serwera muszą być przechowywane w odpowiednich miejscach, aby zapewnić optymalną ochronę.

7. Poufność i klucze publiczne

Podczas obsługi kluczy ważne jest, aby rozróżniać klucze publiczne i prywatne pliki kluczy. Klucz klienta powinien być traktowany jako poufny, podczas gdy certyfikat serwera może być publiczny. Certyfikat główny natomiast pozostaje poufny i jest zarządzany przez wydawcę certyfikatów (CA).

8. PKI w praktycznym użyciu

Podczas konfigurowania swojego serwera OpenVPN przydatne będzie to, że OpenVPN już dostarcza niezbędne narzędzia do efektywnego generowania certyfikatów i kluczy. Implementacja wymaga pewnych kroków technicznych, jednak z odpowiednimi wskazówkami proces będzie znacznie prostszy.

9. Perspektywa na następną lekcję

Po zdobyciu solidnego zrozumienia PKI i jej elementów, w następnym rozdziale zagłębisz się w tematy bridgingu i routingu. Koncepcje te są kluczowe dla dalszego zabezpieczenia swojej sieci i optymalizacji wydajności połączenia.

Podsumowanie – Zrozumienie i wdrożenie infrastruktury Public-Key

W tej instrukcji dowiedziałeś się, czym jest infrastruktura Public-Key, jak tworzone i weryfikowane są certyfikaty cyfrowe oraz dlaczego te elementy są ważne dla zapewnienia bezpiecznej komunikacji. Budowa PKI oferuje nie tylko bezpieczeństwo, ale także zaufanie do tożsamości cyfrowych.

Najczęściej zadawane pytania

Czym jest infrastruktura Public-Key (PKI)?PKI to system zarządzania certyfikatami cyfrowymi, który umożliwia ich tworzenie, dystrybucję i weryfikację.

Czym są certyfikaty cyfrowe?Certyfikaty cyfrowe potwierdzają autentyczność klucza publicznego i definiują jego dozwolone zastosowania.

Jak działa walidacja certyfikatu?Usługa walidacyjna sprawdza ważność certyfikatu, aby upewnić się, że został wydany przez zaufaną CA.

Jakie są główne składniki PKI?Główne składniki to certyfikaty cyfrowe, jednostka certyfikująca (CA), klucze publiczne i prywatne oraz usługi walidacyjne.

Jak wymienia się certyfikat klucza publicznego?Klucz publiczny można wysłać mailem lub pobrać z bezpiecznej strony internetowej, przy czym należy zadbać o integralność.