Bezpieczeństwo w sieci w dużej mierze zależy od prawidłowego skonfigurowania i zarządzania certyfikatami. OpenVPN to potężne rozwiązanie, które często jest używane do tworzenia bezpiecznych połączeń. W tym przewodniku skoncentrujemy się na tworzeniu certyfikatów serwera i związanych z nimi kluczy, które są niezbędne do uwierzytelniania. Zobaczmy, jak możesz skutecznie zrealizować te kroki.

Najważniejsze wnioski

- Nauczysz się, jak generować certyfikaty serwera i klucze dla OpenVPN.

- Tworzone są ważne pliki, takie jak plik Diffie-Hellmana oraz plik uwierzytelniający TLS.

- Wyjaśniona zostanie znaczenie prawidłowego wprowadzania hasła.

Instrukcja krok po kroku

Krok 1: Przygotowanie do tworzenia certyfikatów

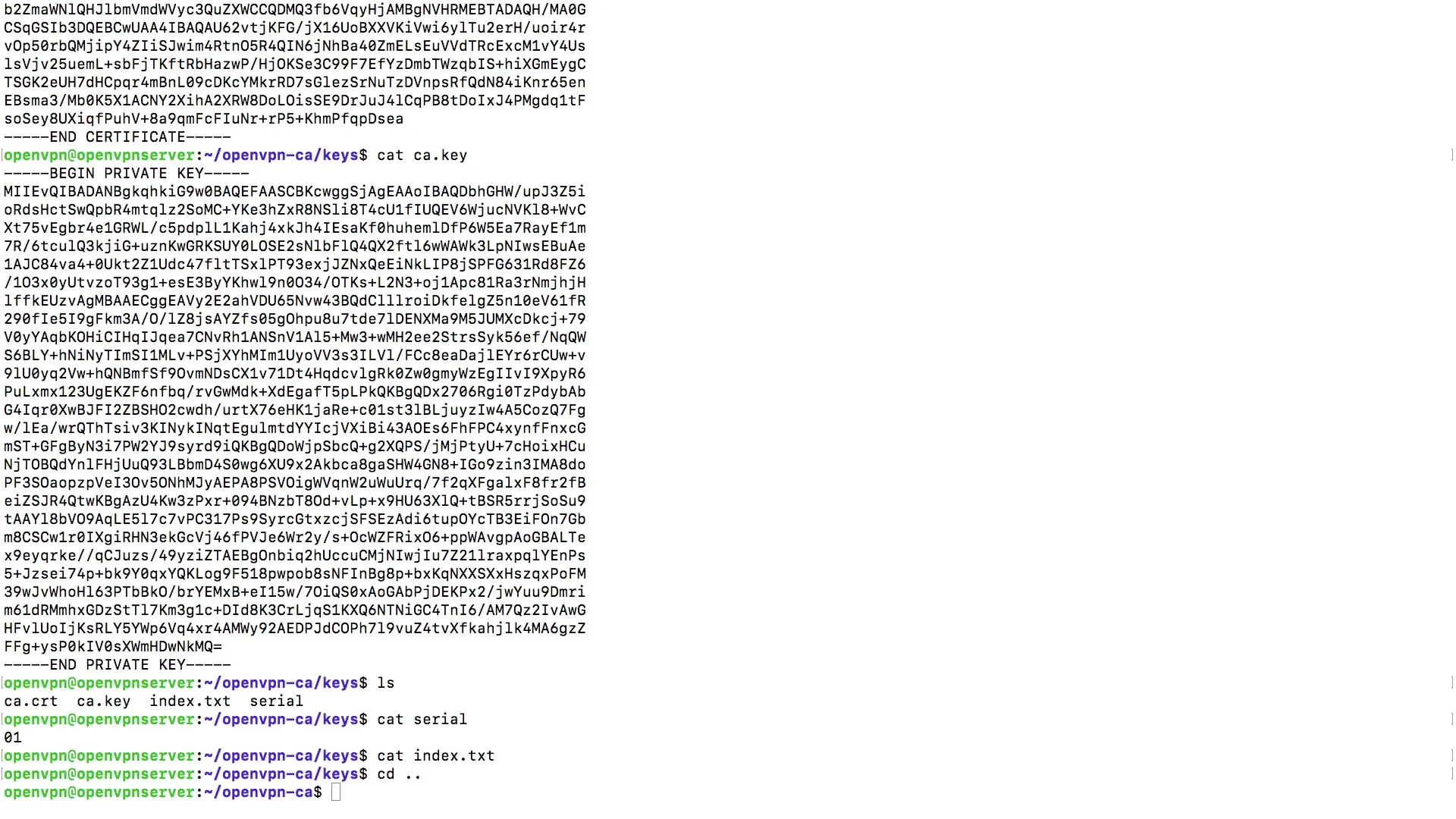

Na początku musisz upewnić się, że masz gotowe niezbędne narzędzia do tworzenia certyfikatów. Możesz zacząć, uruchamiając obraz serwera, aby rozpocząć generowanie kluczy. Wpisz „obraz klucz serwer” w swoim terminalu.

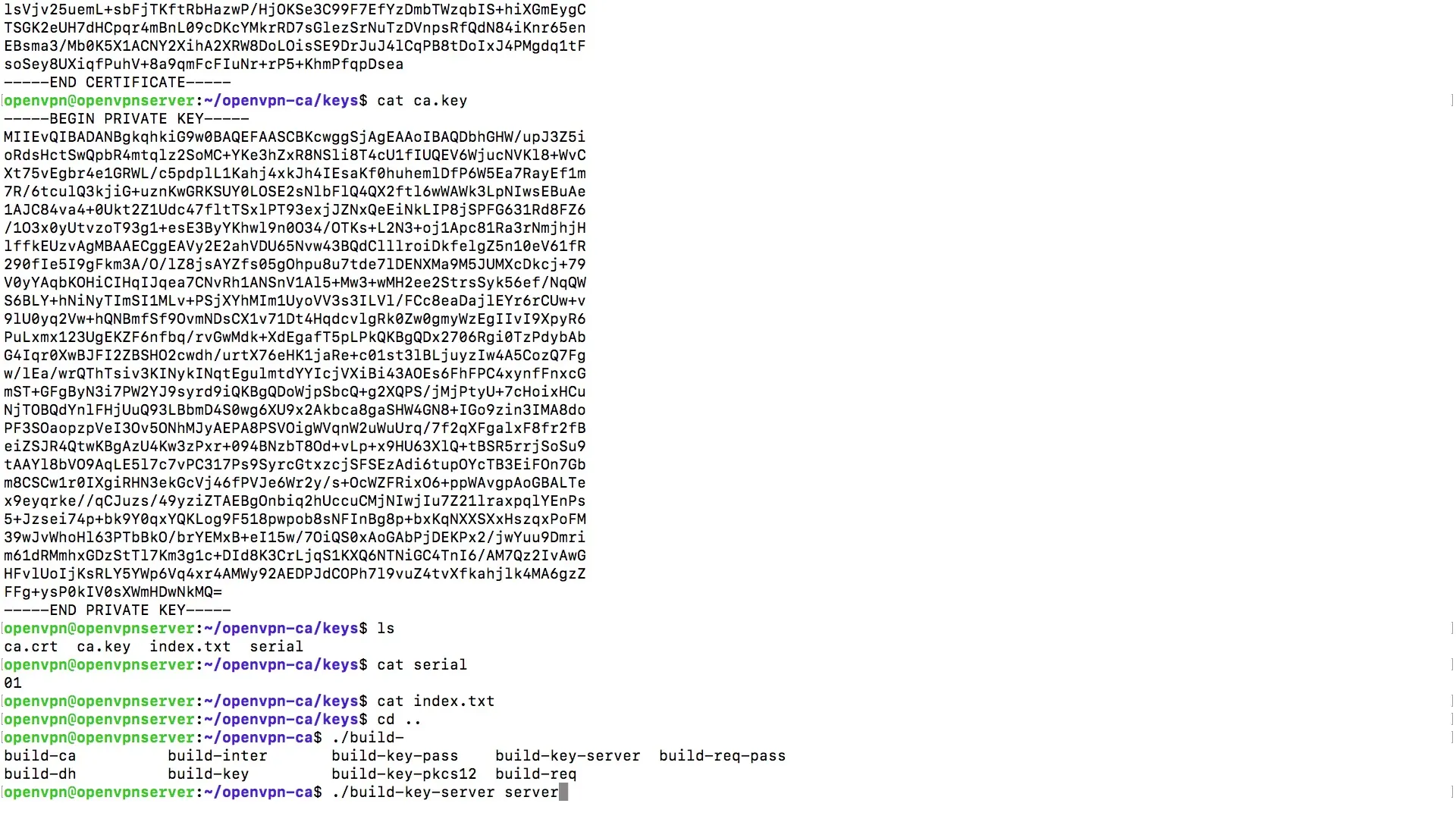

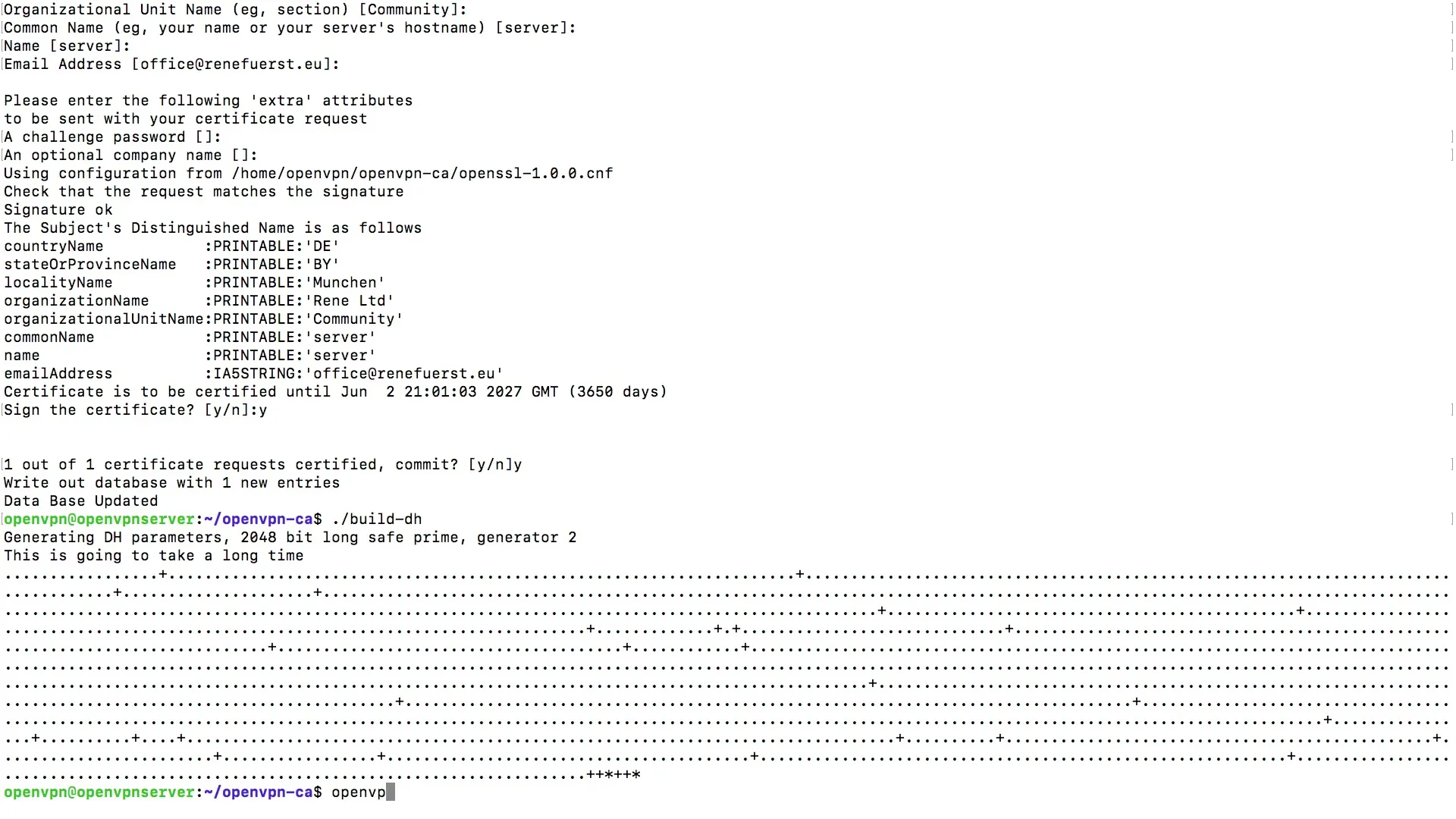

Krok 2: Tworzenie pary certyfikatów

Teraz nadszedł czas na stworzenie pary certyfikatów. Kliknij na „Serwer” jako nazwę. To pomoże uniknąć zamieszania z innymi zmiennymi. Zauważ, że teraz zostaniesz poproszony o nazwę, adres i hasło. W polu hasła możesz pozostawić go pustym i po prostu nacisnąć Enter, aby zapobiec pytaniu o hasło przy każdym połączeniu.

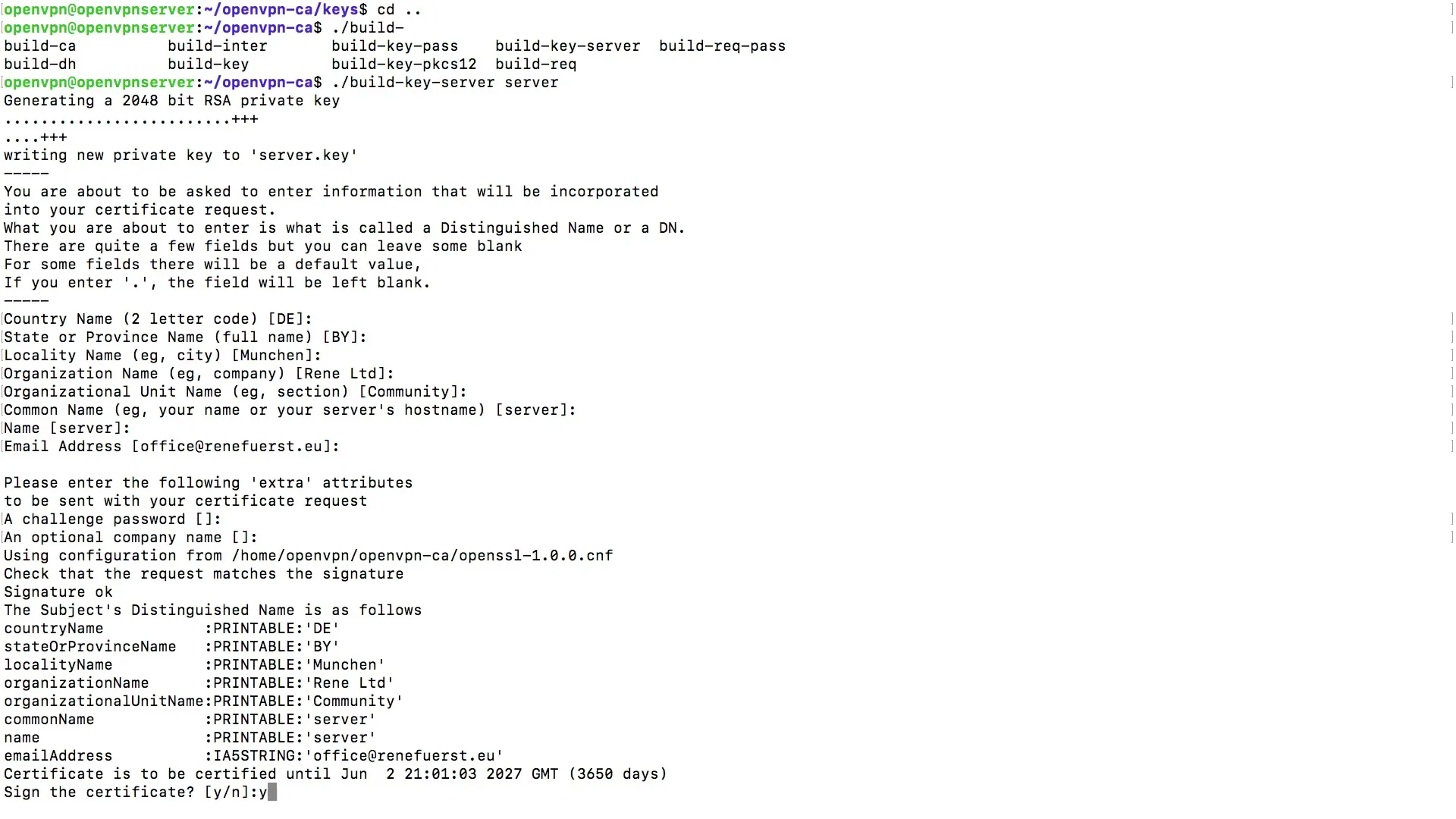

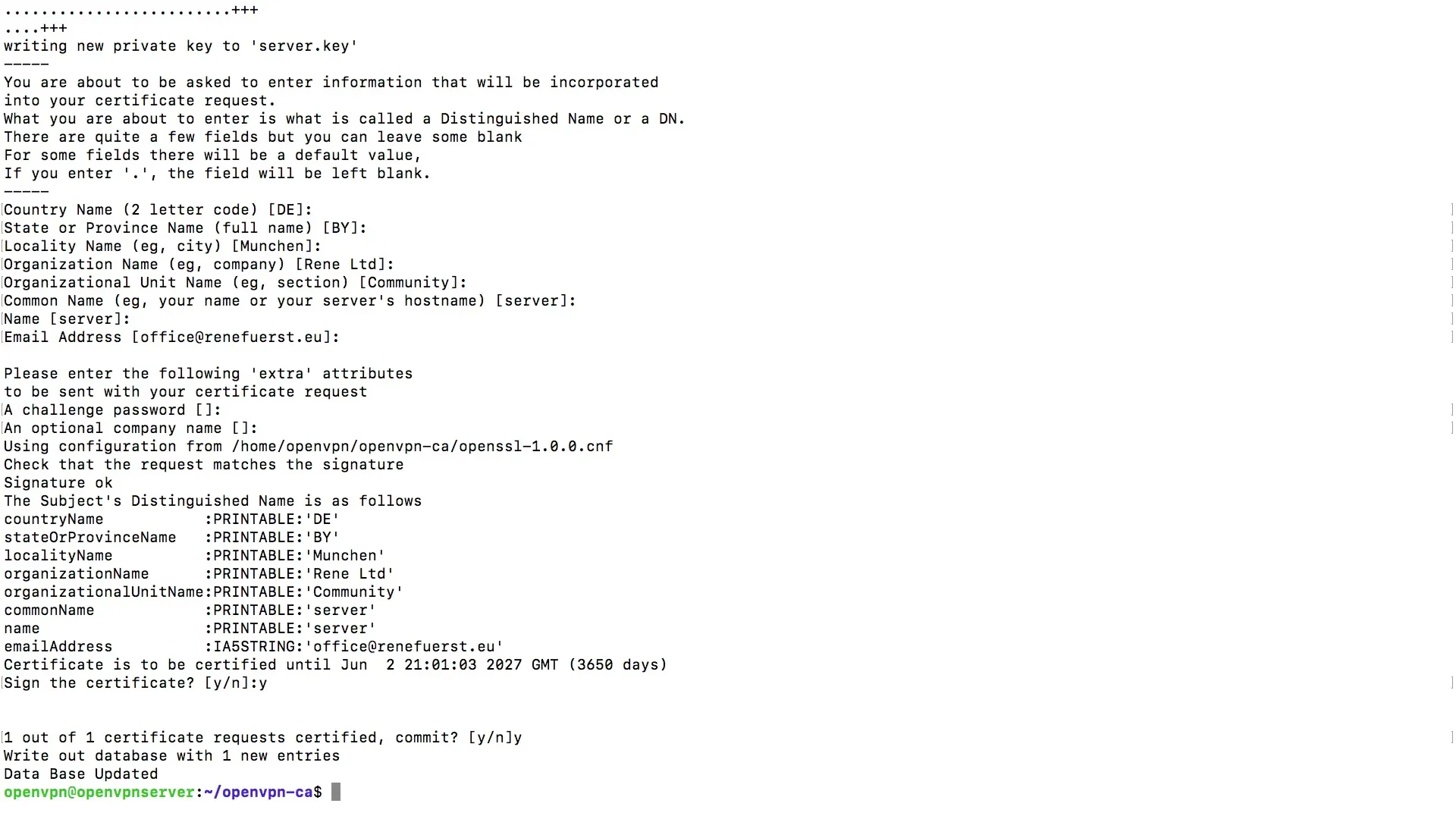

Krok 3: Potwierdzenia

Po wprowadzeniu wymaganych danych zostaniesz zapytany, czy chcesz kontynuować. Ważne jest, aby potwierdzić „Y” dla tak. Jeśli masz ustawienia w języku niemieckim, wystarczy wpisać „J”. Certyfikat zostanie teraz automatycznie wydany na okres dziesięciu lat.

Krok 4: Zakończenie tworzenia certyfikatów serwera

Teraz ponownie zostaniesz poproszony o potwierdzenie. Potwierdź to jeszcze raz, aby zakończyć pomyślne tworzenie certyfikatu. Po tym, jak to nastąpi, baza danych urzędów certyfikacji zostanie zaktualizowana, a twoje certyfikaty serwera zostaną zakończone.

Krok 5: Tworzenie pliku Diffie-Hellmana

Teraz, gdy certyfikaty serwera zostały utworzone, musimy stworzyć plik dla wymiany kluczy Diffie-Hellmana. Istnieje specjalny plik dla generowania Diffie-Hellmana, który teraz uruchomimy. Proces ten może zająć trochę czasu, więc bądź cierpliwy. Może to zająć do jednej minuty, w zależności od wydajności twojego serwera.

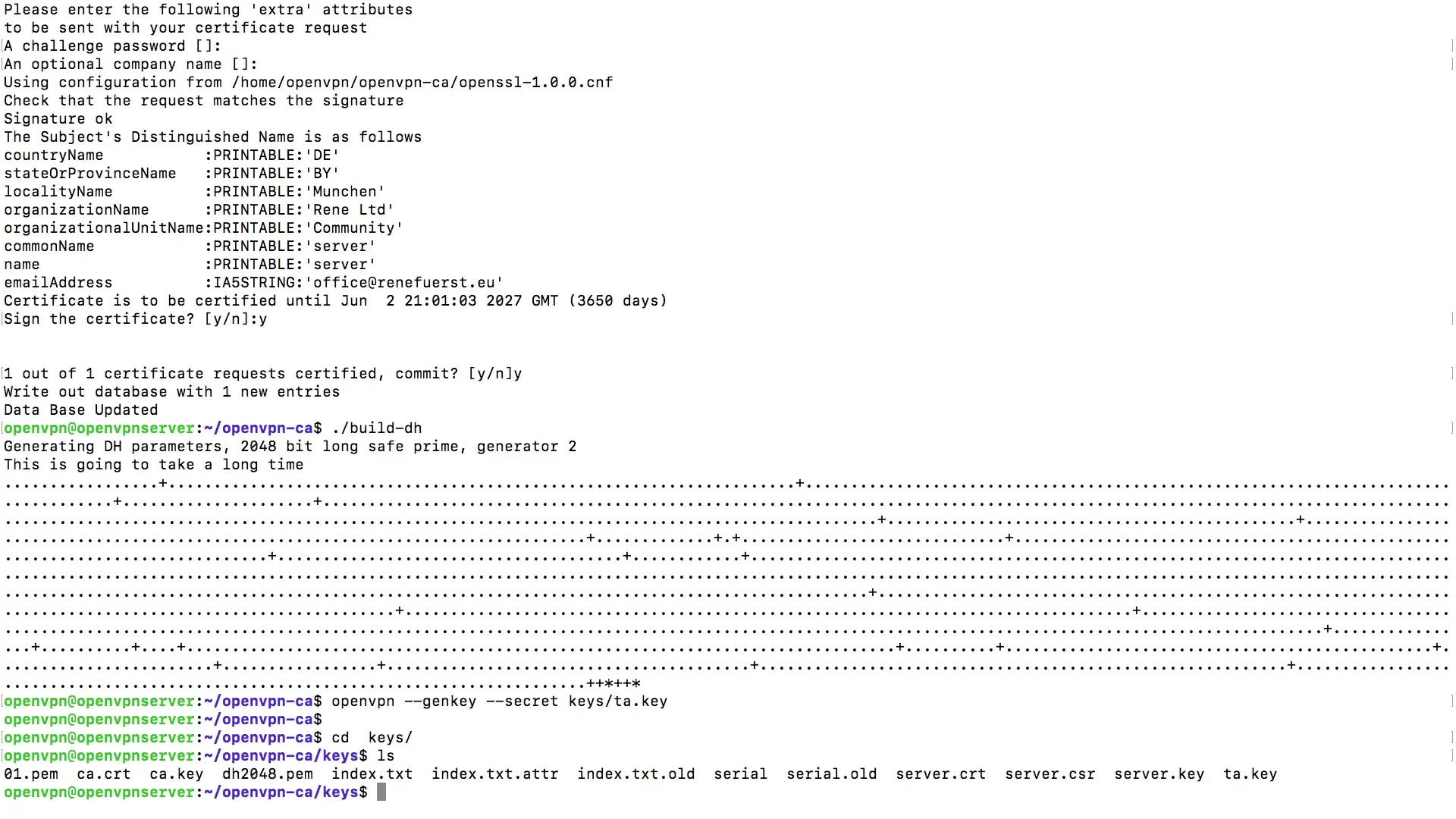

Krok 6: Tworzenie pliku uwierzytelniającego TLS

W następnym kroku stworzymy dodatkowy plik do weryfikacji integralności dla TLS. Ten plik również możemy wygenerować przez OpenVPN. Uruchom OpenVPN i wybierz opcję do stworzenia tajnego klucza. Zostanie on zapisany jako plik „ta.key” w katalogu „keys”.

Krok 7: Sprawdzenie utworzonych plików

Po utworzeniu wszystkich wymaganych plików przyjrzyjmy się teraz plikom w folderze „keys”. Widzisz tam różne pliki, w tym klucz Diffie-Hellmana, plik uwierzytelniający TLS oraz pliki CSR serwera i klucza serwera. Upewnij się, że wszystkie niezbędne pliki są dostępne.

Podsumowanie – Tworzenie certyfikatów serwera z OpenVPN

Przeszedłeś teraz przez wszystkie kroki potrzebne do stworzenia certyfikatów serwera dla OpenVPN. Od pierwszej generacji kluczy serwera po wymagania dotyczące pliku Diffie-Hellmana – ten przewodnik dał ci wyraźny przegląd, jak bezpiecznie pracować w sieci.

Najczęściej zadawane pytania

Jakie jest zastosowanie certyfikatów serwera?Certyfikaty serwera umożliwiają bezpieczne uwierzytelnianie i szyfrowanie w sieci.

Jak długo są ważne certyfikaty?Wydane certyfikaty mają ważność dziesięciu lat.

Jak długo trwa tworzenie pliku Diffie-Hellmana?Tworzenie pliku może zająć od kilku sekund do jednej minuty, w zależności od twojego serwera.

Dlaczego hasła powinny być puste?Puste hasło zapobiega pytaniu o hasło przy każdym połączeniu.