Das Verständnis von Public-Key-Infrastrukturen (PKI) ist entscheidend für alle, die sichere Kommunikation in Netzwerken gewährleisten möchten. PKI spielt eine zentrale Rolle bei der Erstellung, Verteilung und Validierung von digitalen Zertifikaten. Diese Anleitungen helfen dabei, ein robustes System zu etablieren, das sicherstellt, dass die Kommunikation zwischen Benutzern und Servern geschützt ist.

Wichtigste Erkenntnisse PKI ermöglicht es, öffentliche Schlüssel zu authentifizieren, Nachrichten zu signieren und zu verschlüsseln, und bietet eine sichere Methode, um digitale Identitäten zu bestätigen. Dies geschieht durch digitale Zertifikate, die von einer Zertifizierungsstelle (CA) ausgestellt werden und die Authentizität der öffentlichen Schlüssel verifizieren.

Schritt-für-Schritt-Anleitung

1. Was ist PKI?

Bevor du in die Implementierung eintauchst, es ist wichtig, die Grundlagen zu verstehen. PKI ist ein Set von Rollen, Richtlinien, Hardware, Software und Verfahren, die notwendig sind, um digitale Zertifikate auszustellen, zu verteilen und zu prüfen. Diese Infrastruktur ermöglicht die Absicherung von über Rechner unterstützter Kommunikation, indem soliden asymmetrischen Kryptosystemen verwendet werden.

2. Die Rolle digitaler Zertifikate

Innerhalb von PKI wirst du feststellen, dass digitale Zertifikate unverzichtbare Bestandteile sind. Sie dienen dazu, die Authentizität eines öffentlichen Schlüssels zu bestätigen und seine berechtigten Anwendungen festzulegen. Ein digitales Zertifikat ist durch eine digitale Signatur gesichert, die mit dem öffentlichen Schlüssel der Zertifizierungsstelle verifiziert werden kann.

3. Der Prozess des Zertifikat-Austauschs

Um eine sichere Übermittlung von Nachrichten zu gewährleisten, benötigt der Absender den öffentlichen Schlüssel des Empfängers. Dieser Schlüssel kann beispielsweise per E-Mail versandt oder von einer sicheren Webseite heruntergeladen werden. Wichtig ist, dass die Integrität des Schlüssels während dieses Prozesses gewahrt bleibt. Deshalb spielt PKI eine entscheidende Rolle in dieser Phase.

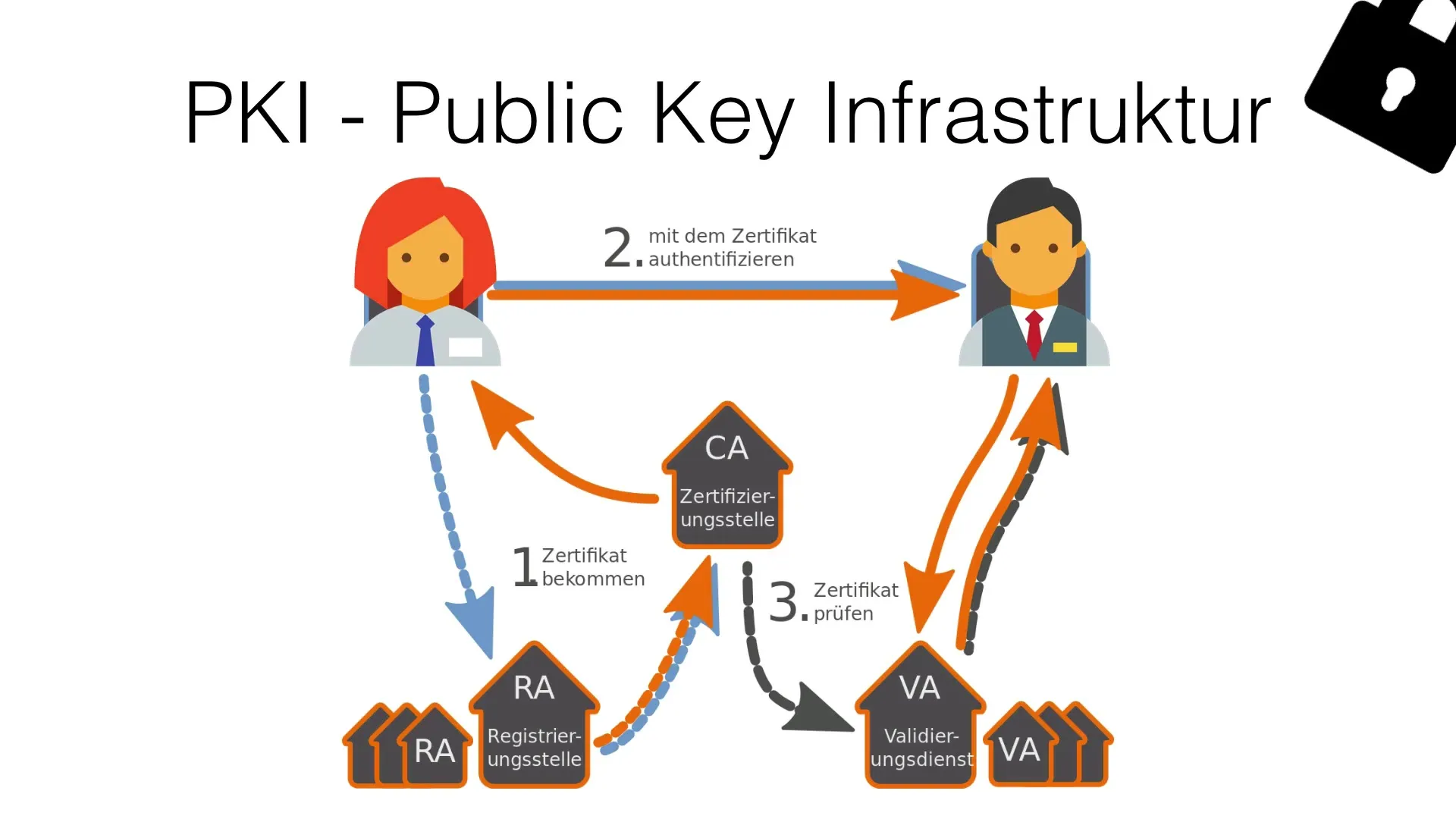

4. Die Zertifizierungsstelle (CA)

Die CA ist das Herzstück jeder PKI. Sie ist dafür verantwortlich, digitale Zertifikate zu erstellen und zu signieren. Wenn Anna beispielsweise Peter eine Nachricht sendet, erhält sie ein Zertifikat von der Registrierungsstelle, das von der CA verifiziert werden kann. Die CA hat eine vertrauenswürdige Rolle in der PKI, da sie sicherstellt, dass die ausgestellten Zertifikate verlässlich und echt sind.

5. Validierungsdienst

Ein Validierungsdienst prüft die Gültigkeit von Zertifikaten. Bevor Peter die Nachricht von Anna entschlüsselt, sollte er sicherstellen, dass das Zertifikat echt und das Dokument unkompromittiert ist. Der Validierungsdienst, der mit der CA verbunden ist, führt diese Überprüfung durch, damit Peter sicher sein kann, dass die Nachricht tatsächlich von Anna stammt.

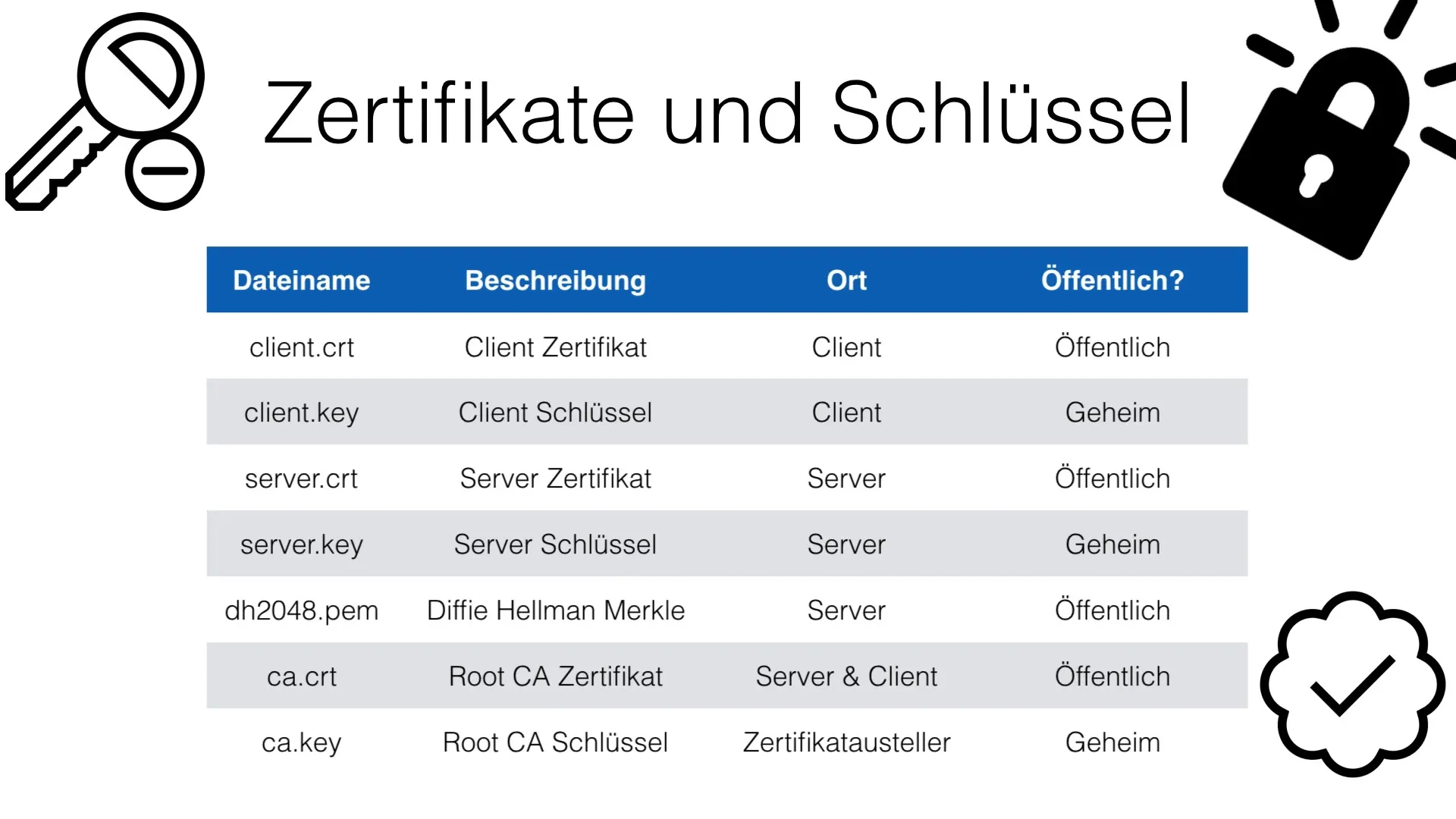

6. Zertifikate und Schlüsselart

Innerhalb des PKI-Systems wirst du verschiedene Arten von Zertifikaten und Schlüsseln verwenden. Zum Beispiel gibt es Zertifikate für Clients und Server, wobei jeder Schlüssel bestimmte Sicherheitsanforderungen haben muss. Der Client- und der Server-Schlüssel müssen an den entsprechenden Orten hinterlegt werden, um einen optimalen Schutz zu gewährleisten.

7. Geheimhaltung und öffentliche Schlüssel

Bei der Handhabung von Schlüsseln ist es wichtig zu unterscheiden zwischen öffentlichen und geheimen Schlüsseldateien. Der Client-Schlüssel sollte vertraulich behandelt werden, während das Server-Zertifikat öffentlich sein kann. Das Root-Zertifikat hingegen bleibt geheim und wird vom Zertifikatsaussteller (CA) verwaltet.

8. PKI im praktischen Einsatz

Wenn du deinen OpenVPN-Server einrichtest, wird dir helfen, dass OpenVPN bereits die notwendigen Tools mitbringt, um Zertifikate und Schlüssel effizient zu generieren. Die Implementierung erfordert zwar einige technische Schritte, doch mit den richtigen Anleitungen wird der Prozess deutlich unkomplizierter sein.

9. Ausblick auf die nächste Lektion

Nachdem du nun ein solides Verständnis von PKI und deren Bausteinen hast, wirst du im nächsten Kapitel in die Themen Bridging und Routing eintauchen. Diese Konzepte sind essenziell, um dein Netzwerk weiter abzusichern und die Leistungsfähigkeit deiner Verbindung zu optimieren.

Zusammenfassung – PKI: Public-Key-Infrastruktur verstehen und einrichten

In dieser Anleitung hast du erfahren, was eine Public-Key-Infrastruktur ist, wie digitale Zertifikate erstellt und validiert werden und warum diese Elemente wichtig für sichere Kommunikation sind. Der Aufbau der PKI bietet nicht nur Sicherheit, sondern auch Vertrauen in digitale Identitäten.

Häufig gestellte Fragen

Was ist eine Public-Key-Infrastruktur (PKI)?PKI ist ein System zur Verwaltung von digitalen Zertifikaten, das deren Erstellung, Verteilung und Validierung ermöglicht.

Was sind digitale Zertifikate?Digitale Zertifikate bestätigen die Authentizität eines öffentlichen Schlüssels und definieren dessen zulässige Anwendungen.

Wie funktioniert die Validierung eines Zertifikats?Ein Validierungsdienst prüft die Gültigkeit eines Zertifikats, um sicherzustellen, dass es von einer vertrauenswürdigen CA ausgestellt wurde.

Was sind die Hauptkomponenten einer PKI?Die Hauptkomponenten sind digitale Zertifikate, Zertifizierungsstelle (CA), öffentliche und private Schlüssel sowie Validierungsdienste.

Wie wird ein öffentliches Schlüsselzertifikat ausgetauscht?Ein öffentlicher Schlüssel kann per E-Mail gesendet oder von einer sicheren Webseite heruntergeladen werden, wobei die Integrität beachtet werden muss.