W wielu firmach zarządzanie danymi nie jest tylko indywidualnym zadaniem, ale wymaga zaangażowania wielu pracowników w wspólną bazę danych. Microsoft Access daje ci możliwość efektywnego korzystania z tej bazy danych w sieci, poprzez linkowanie tabel z folderów sieciowych. W tym przewodniku pokażę ci, jak skonfigurować tabele Access, aby miały dostęp do centralnego źródła danych. Dzięki temu ty i twoi koledzy możecie jednocześnie pracować nad tymi samymi danymi.

Najważniejsze wnioski

- Linkowanie tabel Access umożliwia wspólną pracę nad centralną bazą danych.

- Dostęp do zewnętrznych źródeł danych jest łatwy do zrealizowania.

- Zmiany w danych są widoczne w czasie rzeczywistym dla wszystkich użytkowników.

Instrukcja krok po kroku

Krok 1: Otwórz bazę danych Access

Najpierw potrzebujesz bazy danych Access, w której chcesz pracować. Jeśli jeszcze nie stworzyłeś projektu, otwórz Microsoft Access i stwórz nową bazę danych. W moim przykładzie użyjemy już istniejącej bazy danych, którą najpierw otworzę. Jest ona jeszcze pusta i gotowa do użycia.

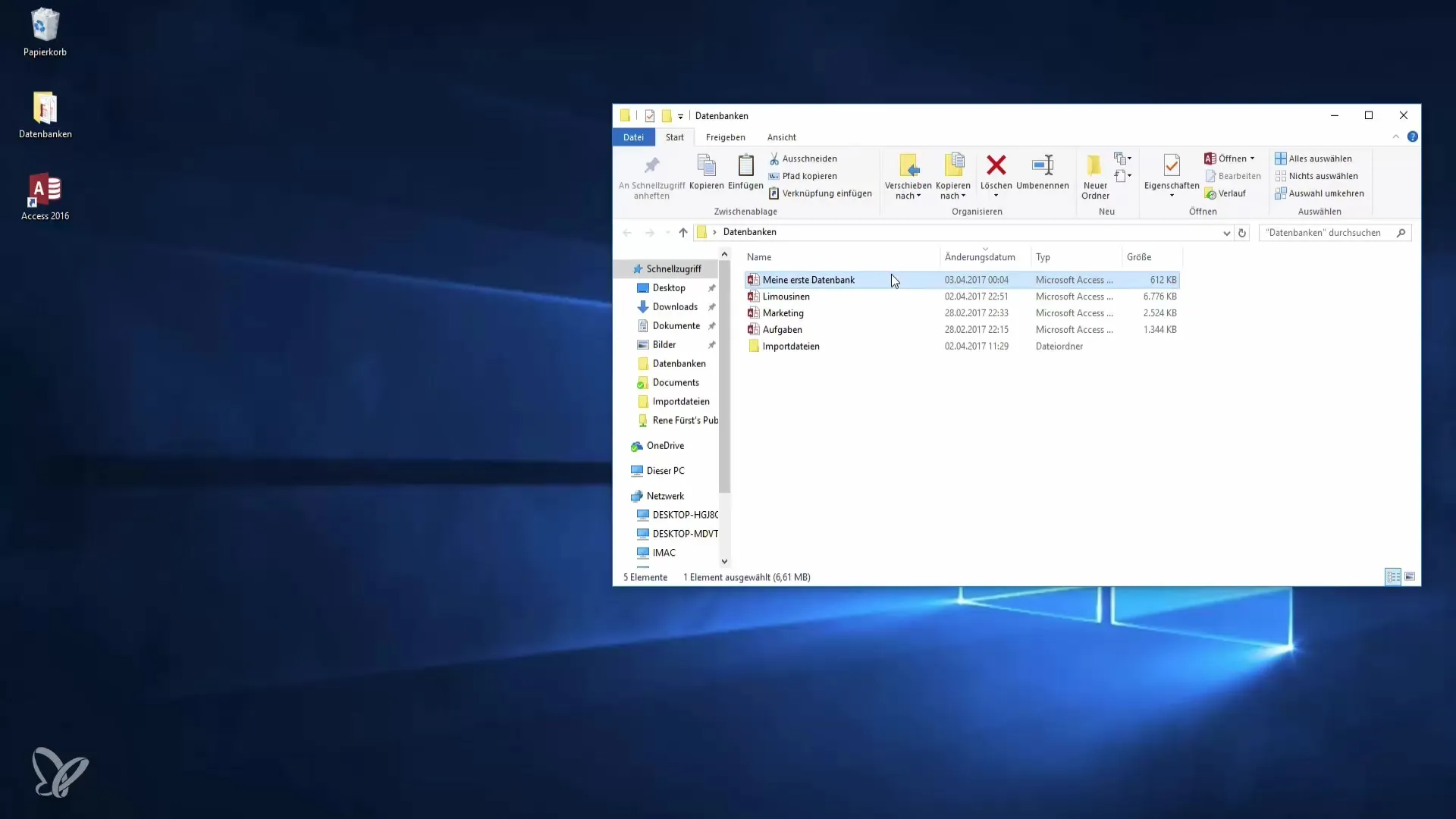

Krok 2: Utwórz kopię zapasową

Przed rozpoczęciem pracy zawsze warto utworzyć kopię zapasową swojej bazy danych. Możesz to łatwo zrobić, kopiując plik. Użyj kombinacji klawiszy "Ctrl + C", aby skopiować plik, a następnie "Ctrl + V", aby go wkleić. Dzięki temu zawsze będziesz miał kopię zapasową na wszelki wypadek.

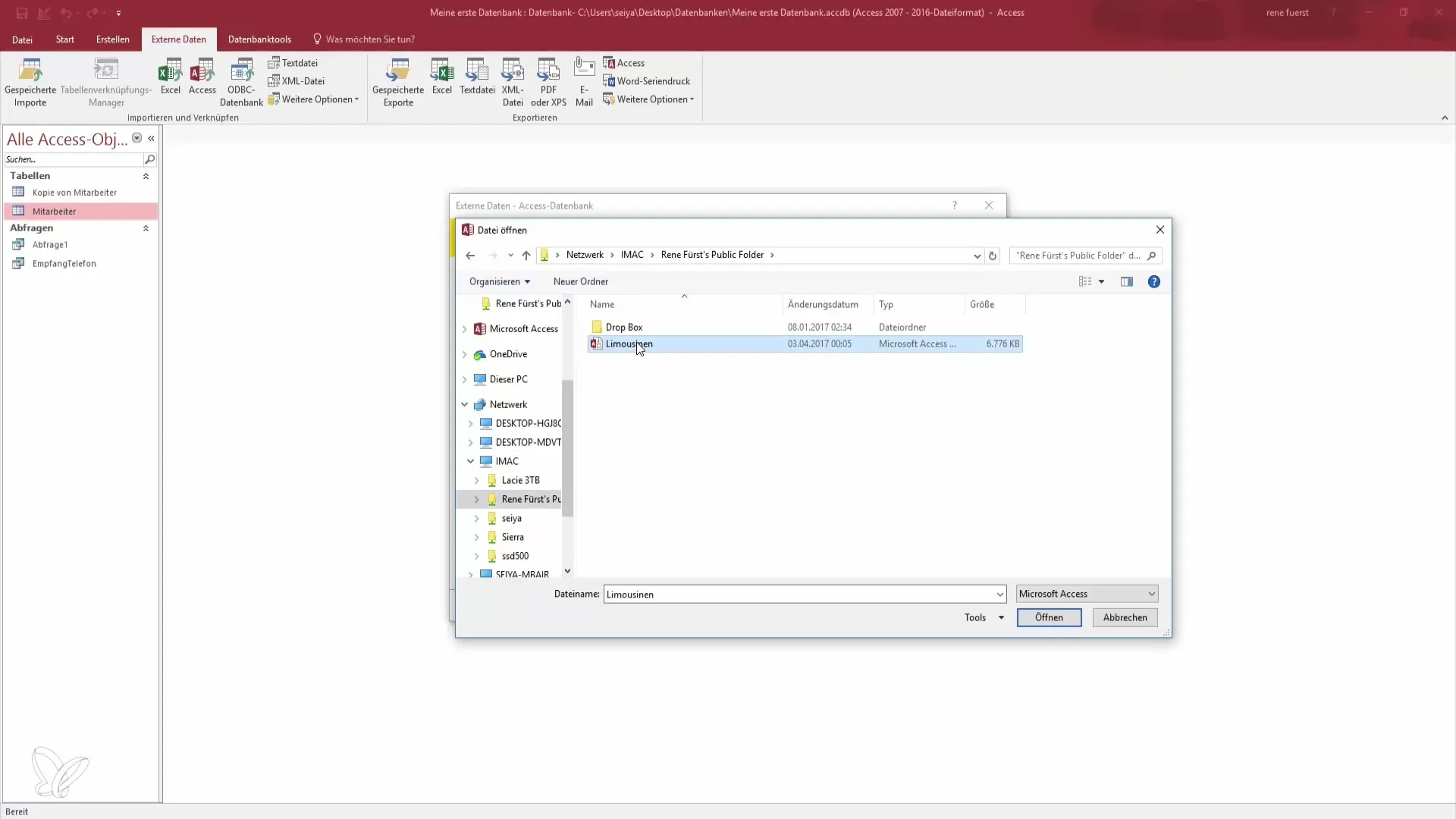

Krok 3: Połączenie z bazą danych w sieci

Teraz, gdy otworzyłeś swoją bazę danych i utworzyłeś kopię zapasową, następnym krokiem jest nawiązanie połączenia z Dropbox w sieci, w którym znajduje się baza danych limuzyn. Aby to zrobić, musisz określić ścieżkę do tej bazy danych. Zwykle odbywa się to przez udostępnienie w sieci, do którego możesz uzyskać dostęp przez ścieżkę.

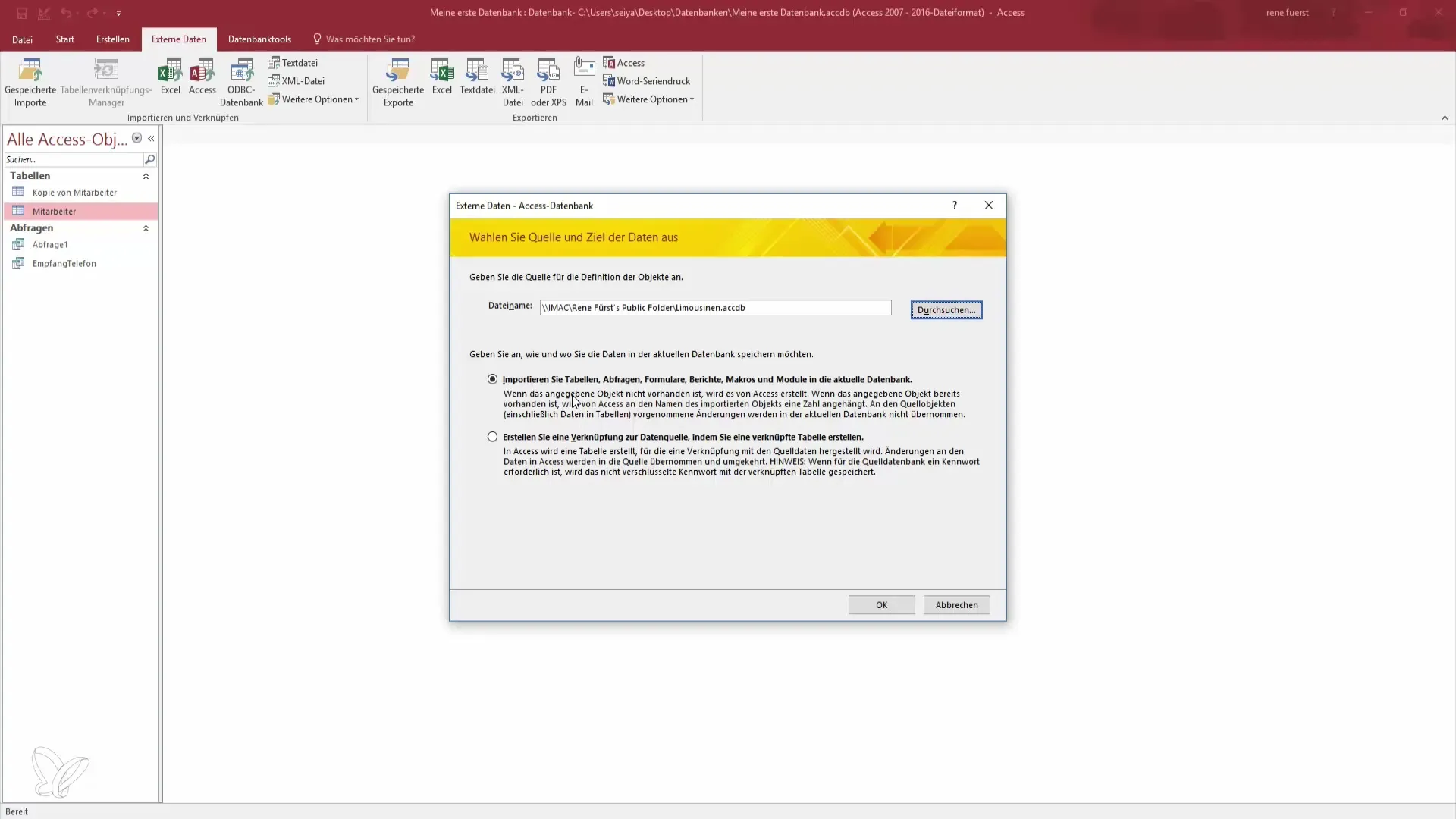

Krok 4: Utwórz linkowanie tabel

Po wprowadzeniu ścieżki do bazy danych limuzyn, zostaniesz poproszony o wybór między importowaniem tabel a utworzeniem linku. Wybierz opcję utworzenia linku, aby korzystać z zewnętrznego źródła danych.

Krok 5: Wybór tabel do linkowania

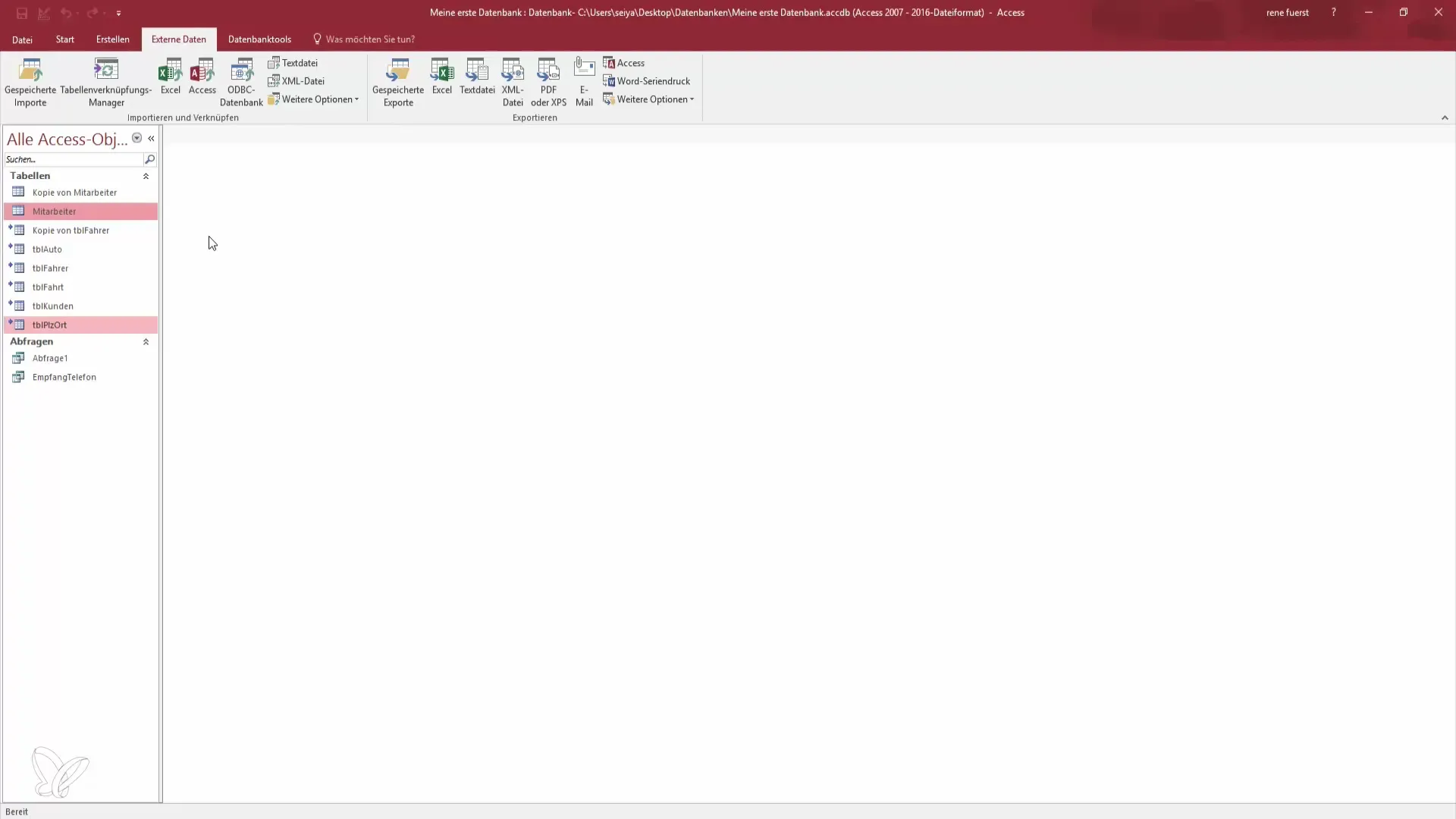

Teraz zostaniesz zapytany, które tabele chcesz powiązać. Wybierz opcję "Zaznacz wszystkie", aby zaimportować wszystkie istotne tabele z bazy danych limuzyn do swojej własnej bazy danych. Dzięki temu uzyskujesz dostęp do wszystkich niezbędnych danych, których potrzebujesz.

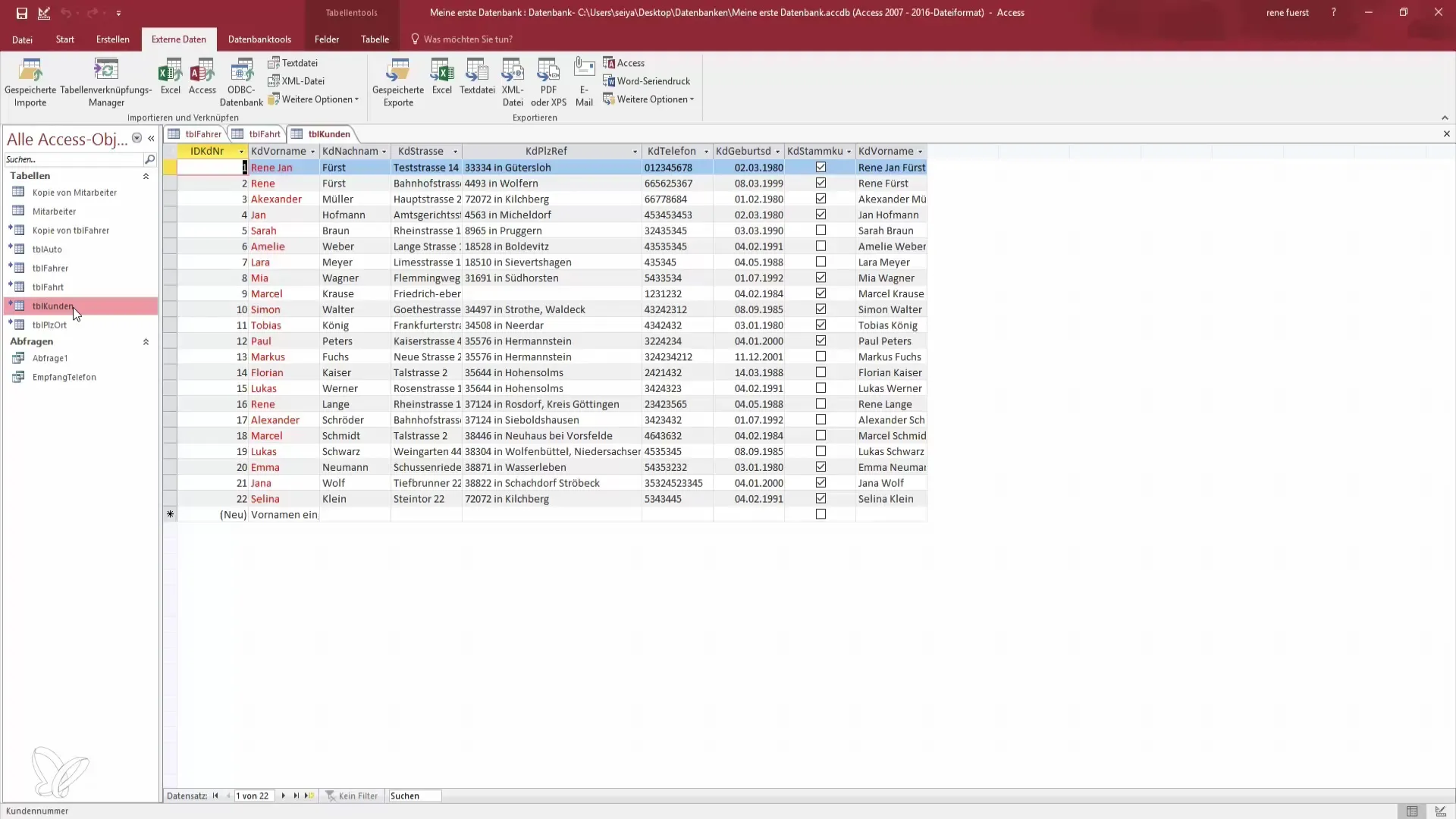

Krok 6: Dostęp do powiązanych danych

Po powiązaniu tabel możesz uzyskać dostęp do danych. Na przykładzie tabeli kierowców zobaczysz wszystkie informacje o kierowcach, przejazdach i klientach zapisanych w bazie danych limuzyn. Ułatwia to tworzenie zapytań oraz wykonywanie skryptów.

Krok 7: Współdzielenie bazy danych

Kluczową zaletą powiązanej bazy danych jest to, że gdy kilku kolegów wprowadza zmiany, są one natychmiast widoczne w twojej bazie danych. Oznacza to, że ty i twoi koledzy z zespołu jesteście zawsze na bieżąco i możecie jednocześnie pracować nad tą samą bazą danych.

Krok 8: Podsumowanie linkowania

Podsumowując, linkowanie tabel Access w sieci pozwala lepiej wykorzystywać twoją bazę danych. Umożliwia to zcentralizowaną i zabezpieczoną współpracę, która znacząco oszczędza czas przy pracy nad projektami. Pamiętaj, że wszyscy użytkownicy z dostępem do bazy danych zawsze widzą aktualne informacje i mogą je edytować.

Podsumowanie - Zostań bohaterem danych: Linkowanie tabel Access

Linkowanie tabel Access to doskonała okazja, aby poprawić współpracę w firmie. Nauczysz się, jak nawiązać połączenie z zewnętrznymi źródłami danych i korzystać z zalet bezpośrednich połączeń.

Często zadawane pytania

Jak mogę utworzyć kopię zapasową mojej bazy danych Access?Możesz utworzyć kopię zapasową, kopiując plik i wklejając go do innego folderu.

Co się stanie, gdy wprowadzone zostaną zmiany w powiązanej bazie danych?Zmiany będą widoczne w czasie rzeczywistym, więc wszyscy użytkownicy bazy danych zawsze widzą aktualne informacje.

Czy mogę tworzyć własne zapytania na podstawie powiązanych danych?Tak, możesz tworzyć własne zapytania w oparciu o powiązane dane i używać ich w swojej pracy analitycznej oraz skryptowej.

Czy wszyscy użytkownicy mają prawo do wprowadzania zmian w powiązanej bazie danych?Uprawnienia zależą od odpowiednich ustawień sieciowych i praw użytkowników, które ustalane są przez administratora.